- 1安装ollama并部署大模型并测试_ollama 测试

- 2MATLAB求解微分方程_matlab解微分方程

- 3管理Windows/Mac混合环境的三个选项_域控管理的环境有macos怎么办

- 4【详讲】手把手带你 Typora+PicGoo 配置 gitee 图床_typora+gitee配置picgo图床

- 5算术逻辑单元 —— 串行加法器和并行加法器

- 6java xml transformer_Java xml出现错误 javax.xml.transform.TransformerException: java.lang.NullPointerExc...

- 7python哈希值与地址值_什么时候计算python对象的哈希值,为什么是-1的哈希值是不同的?...

- 8Linux学习系列(二十):在Linux系统中使用Git上传代码到GitHub仓库_linux github

- 9关于warp操作_warp+

- 10头歌MySQL数据库实训答案 有目录_头歌数据库答案mysql

安全防御----防火墙综合实验2

赞

踩

安全防御----防火墙综合实验2

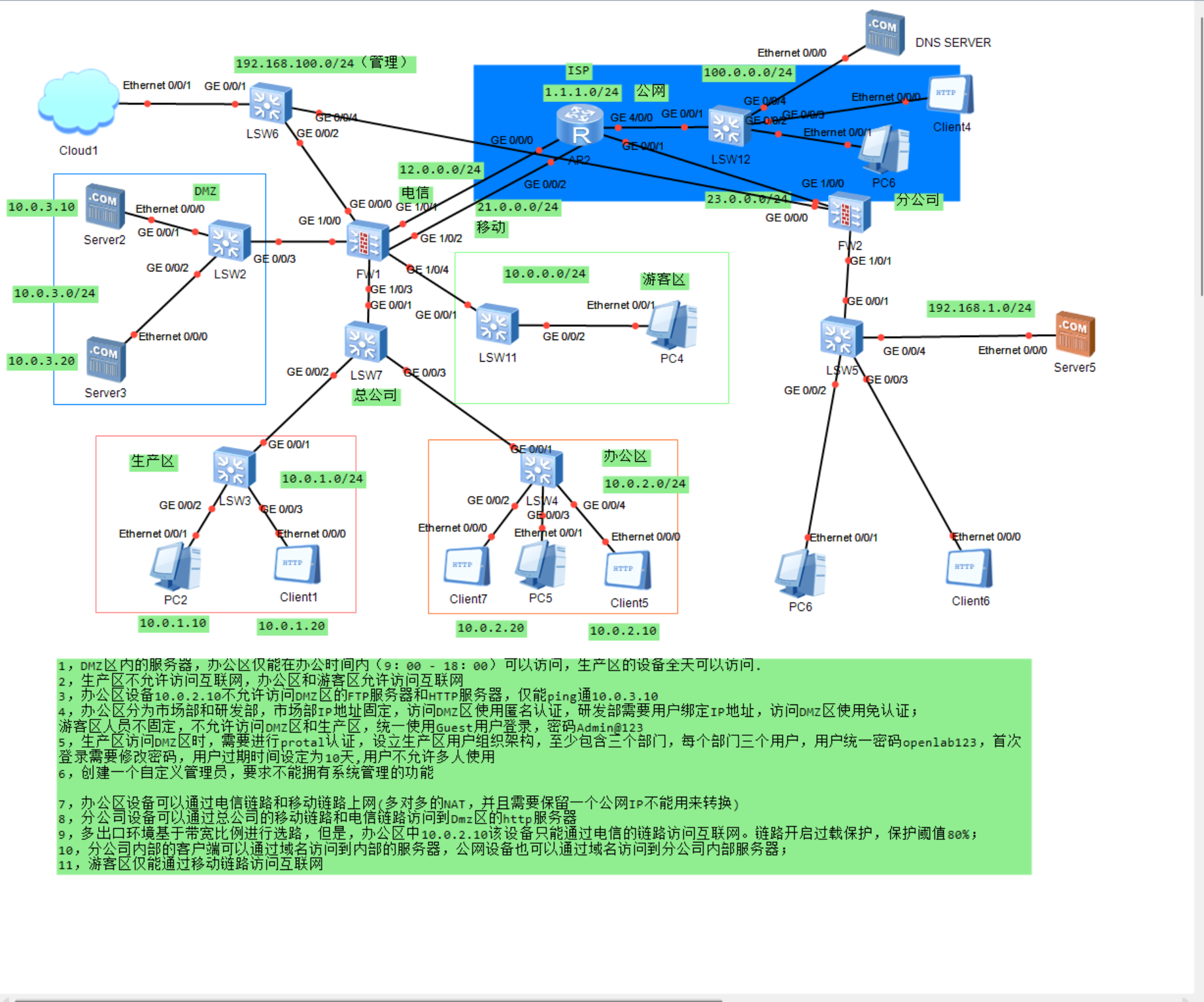

一、题目

二、实验要求:

1,DMZ区内的服务器,办公区仅能在办公时间内(9:00 - 18:00)可以访问,生产区的设备全天可以访问.

2,生产区不允许访问互联网,办公区和游客区允许访问互联网

3,办公区设备10.0.2.10不允许访问DMZ区的FTP服务器和HTTP服务器,仅能ping通10.0.3.10

4,办公区分为市场部和研发部,市场部IP地址固定,访问DMZ区使用匿名认证,研发部需要用户绑定IP地址,访问DMZ区使用免认证;

游客区人员不固定,不允许访问DMZ区和生产区,统一使用Guest用户登录,密码Admin@123

5,生产区访问DMZ区时,需要进行protal认证,设立生产区用户组织架构,至少包含三个部门,每个部门三个用户,用户统一密码openlab123,首次

登录需要修改密码,用户过期时间设定为10天,用户不允许多人使用

6,创建一个自定义管理员,要求不能拥有系统管理的功能

7,办公区设备可以通过电信链路和移动链路上网(多对多的NAT,并且需要保留一个公网IP不能用来转换)

8,分公司设备可以通过总公司的移动链路和电信链路访问到Dmz区的http服务器

9,多出口环境基于带宽比例进行选路,但是,办公区中10.0.2.10该设备只能通过电信的链路访问互联网。链路开启过载保护,保护阈值80%;

10,分公司内部的客户端可以通过域名访问到内部的服务器,公网设备也可以通过域名访问到分公司内部服务器;

11,游客区仅能通过移动链路访问互联网

注:要求1-6在防火墙综合实验已完成,此次实验从要求7开始!!!!

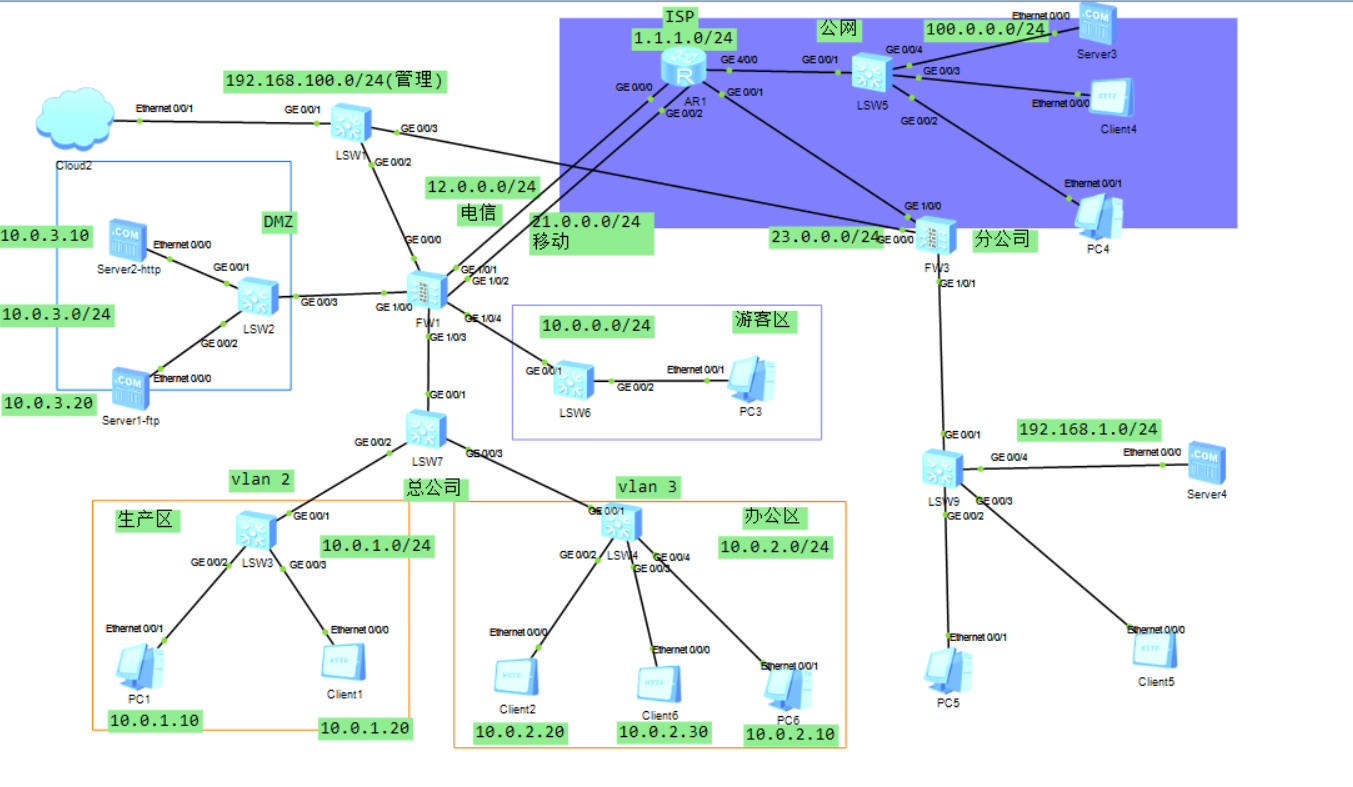

三、实验步骤

1.要求7:办公区设备可以通过电信链路和移动链路上网

办公区设备可以通过电信链路和移动链路上网(多对多的NAT,并且需要保留一个公网IP不能用来转换)

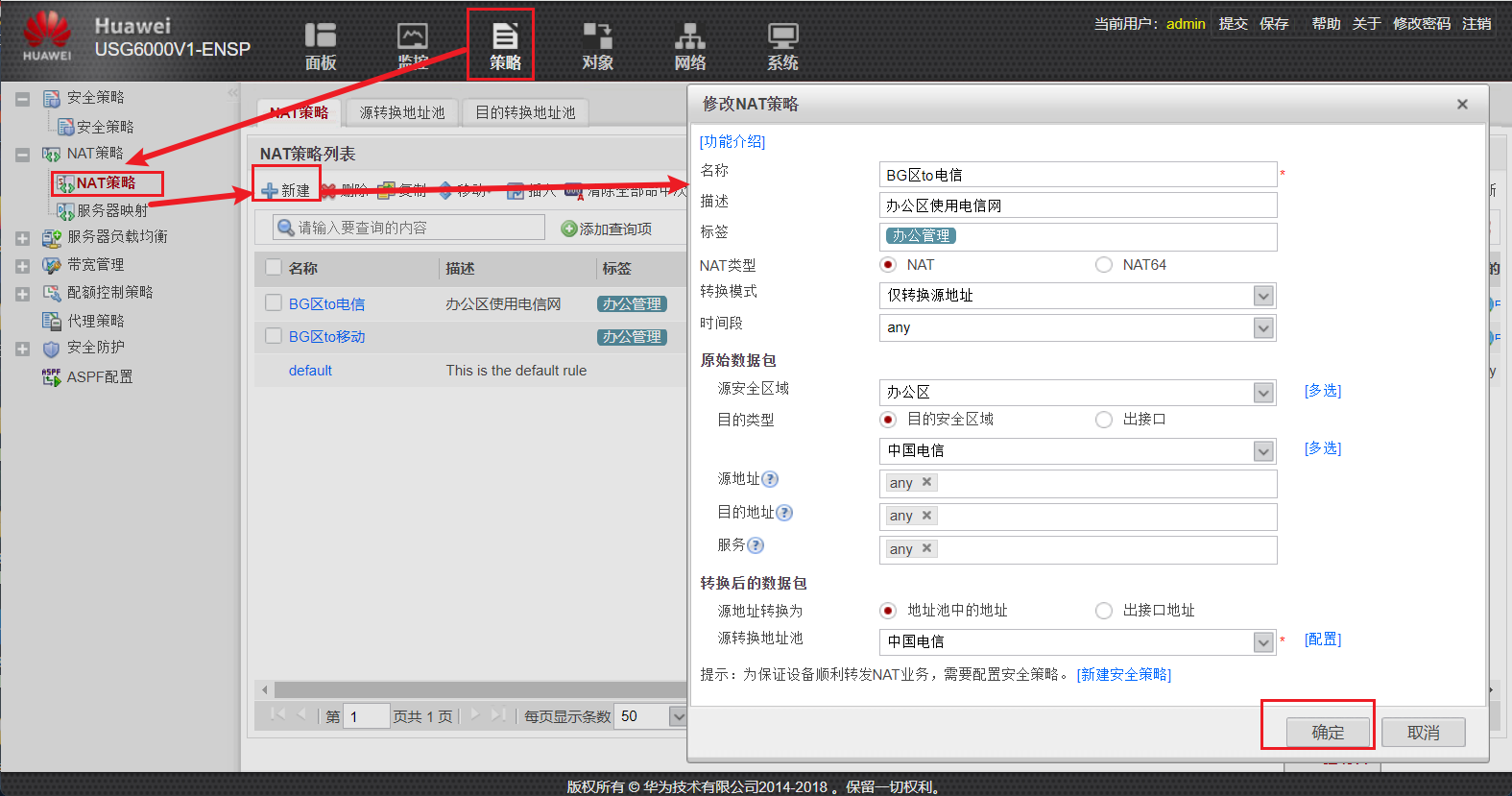

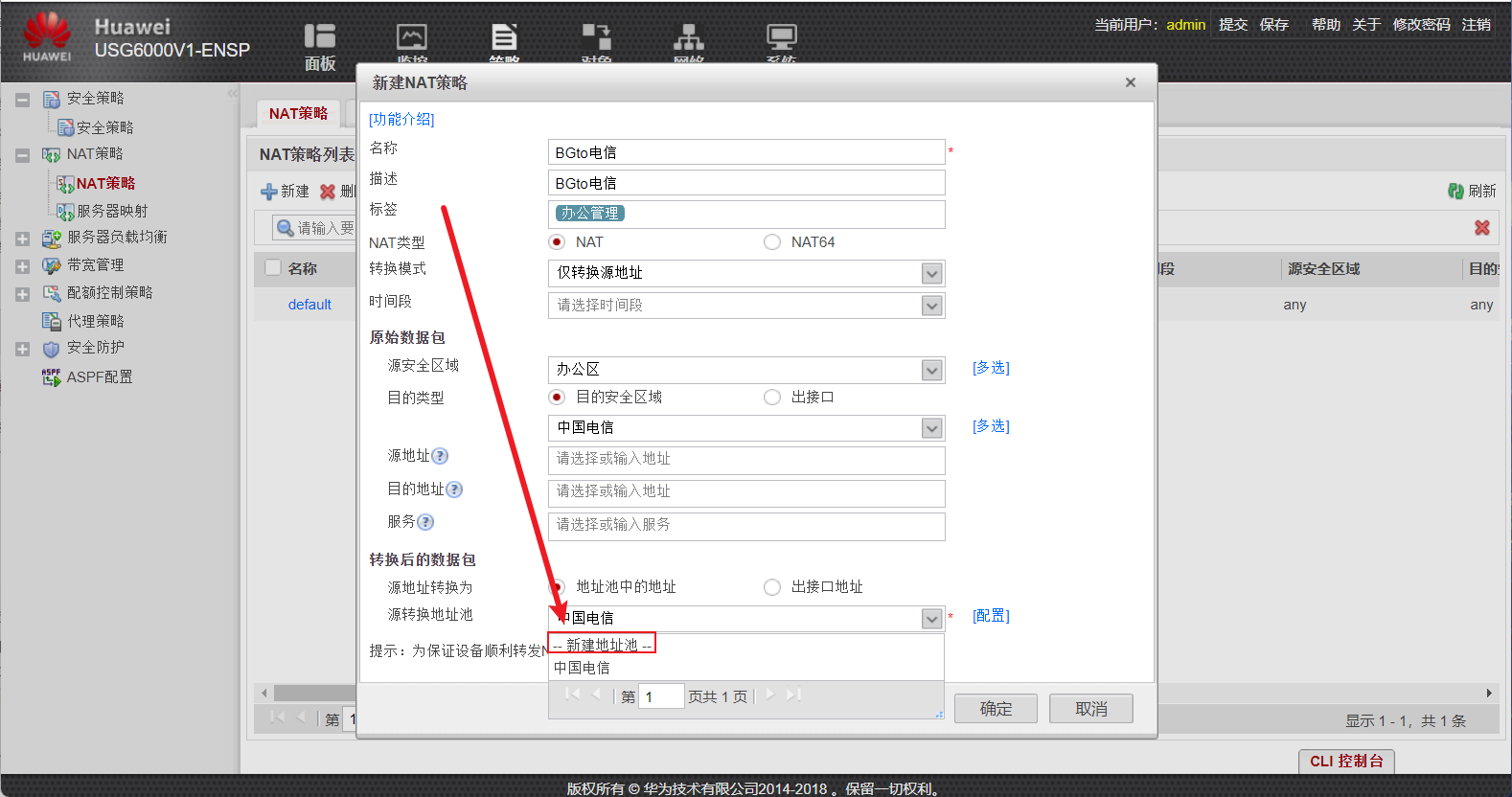

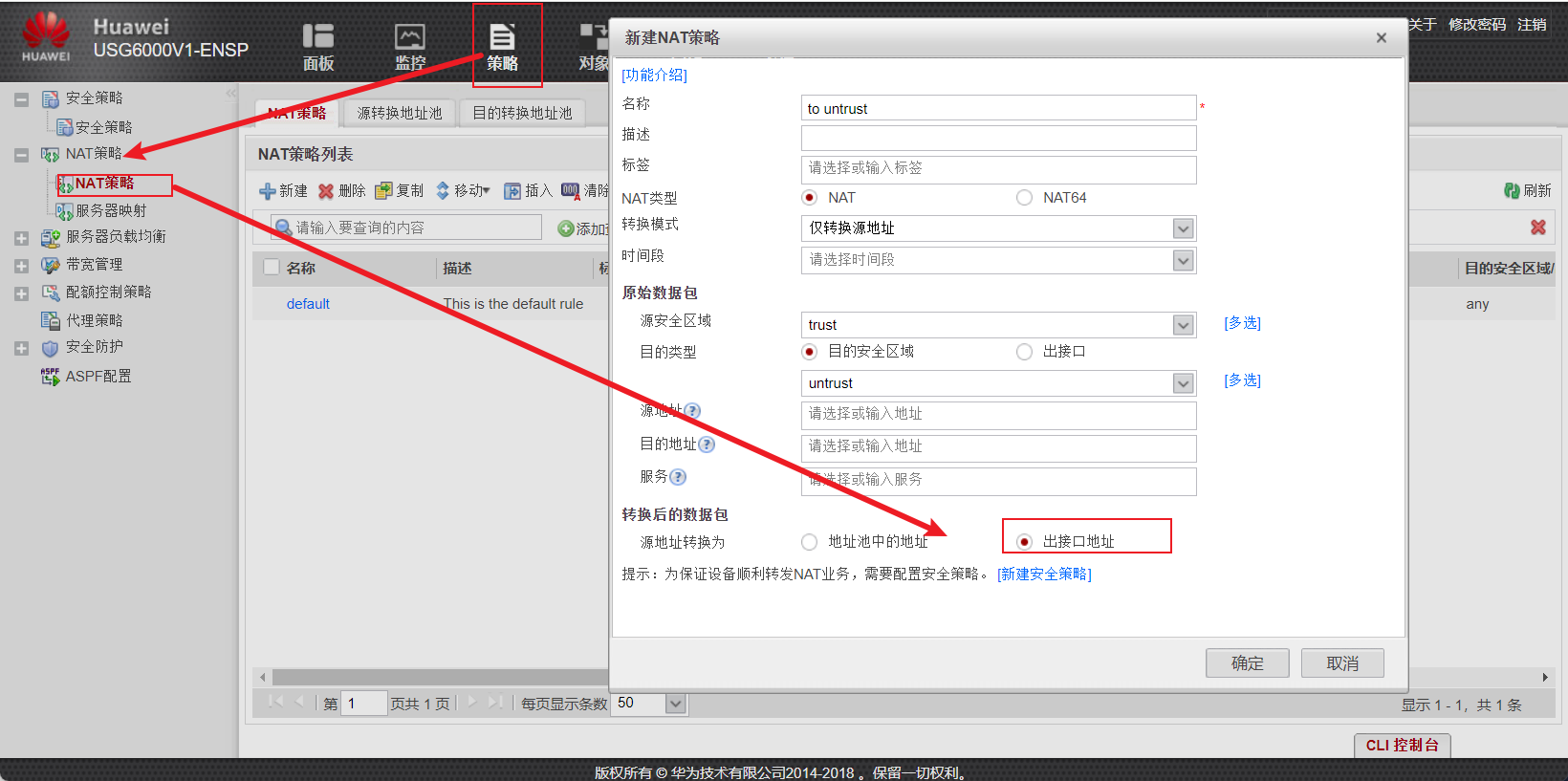

(1)新建办公区访问电信网的NAT策略

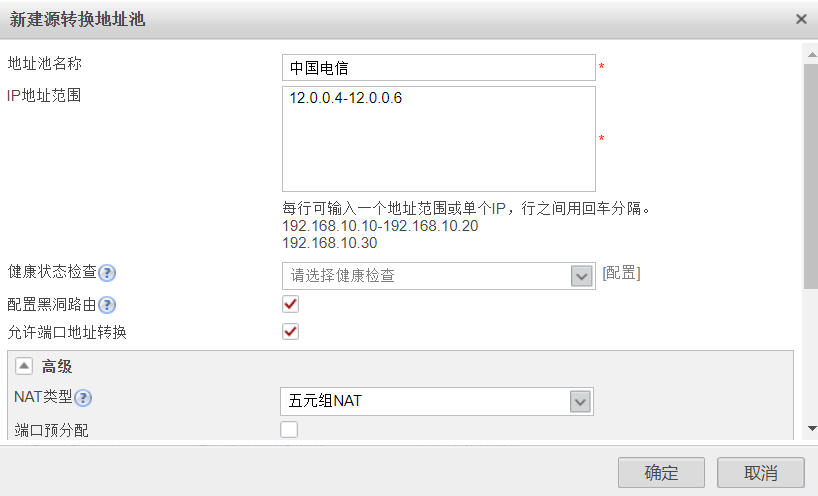

(2)配置电信网的地址池

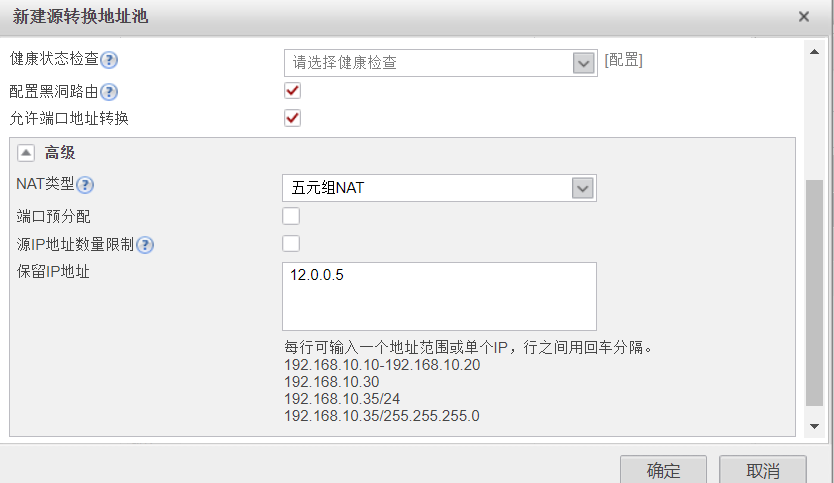

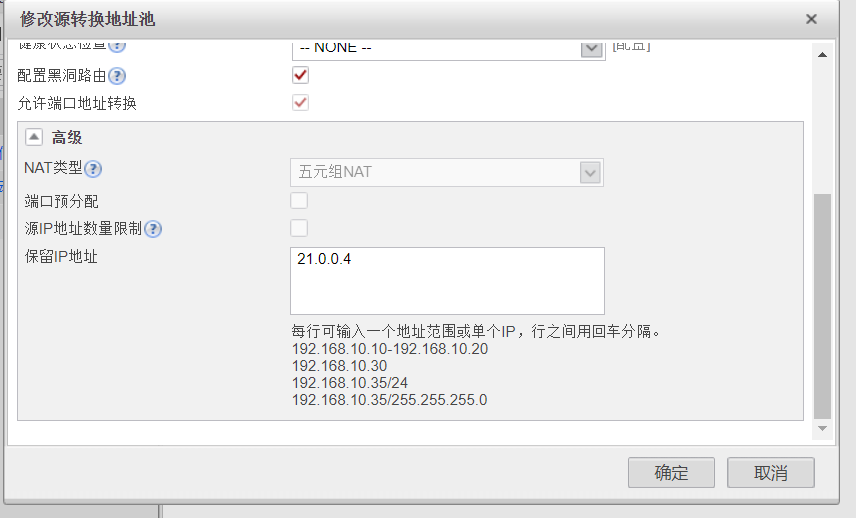

新建地址池,输入电信网IP中要做NAT转换地址的范围,并打开高级选项,保留该地址范围内的一个IP地址

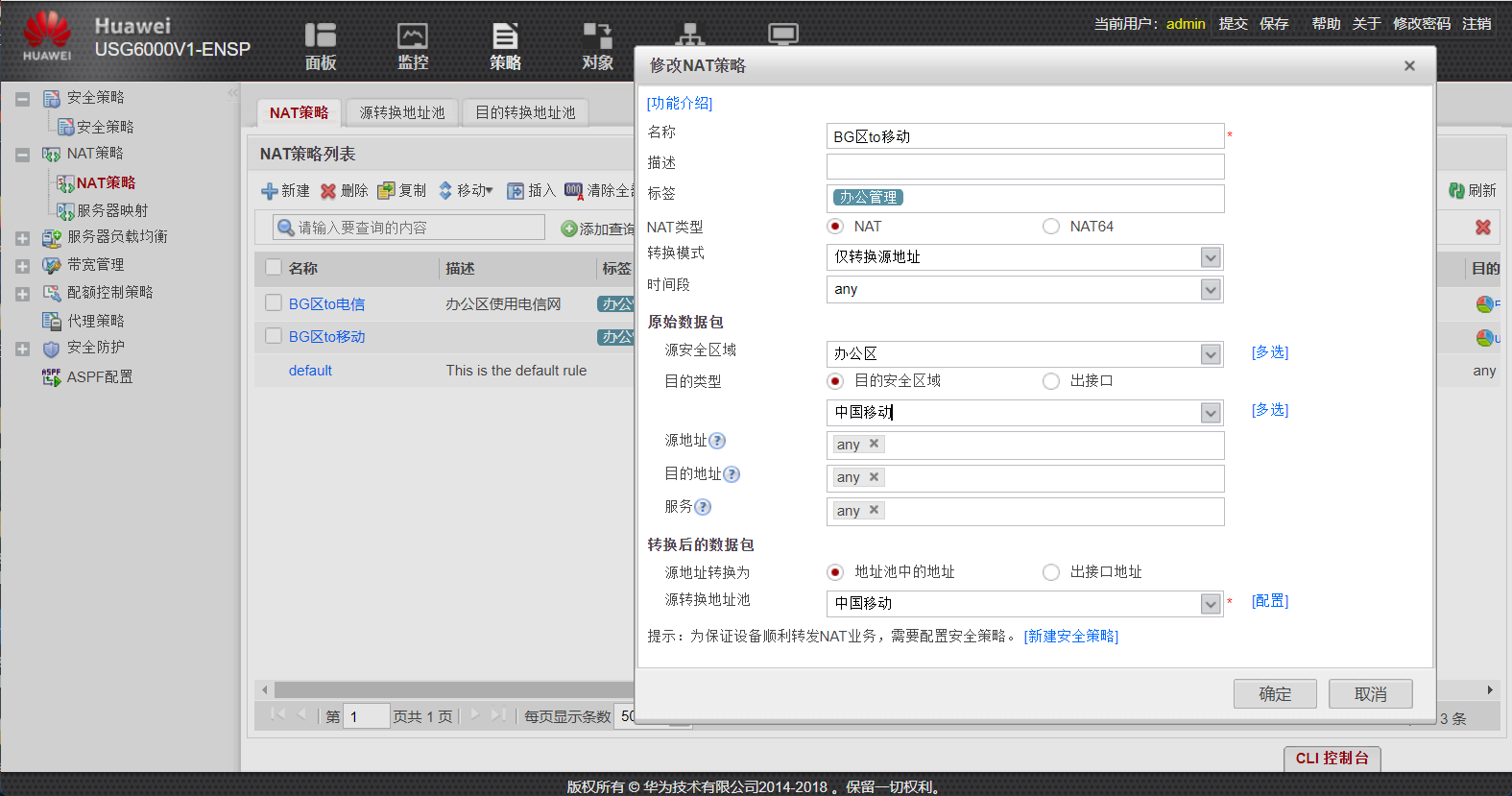

(3)新建办公区访问移动网的NAT策略

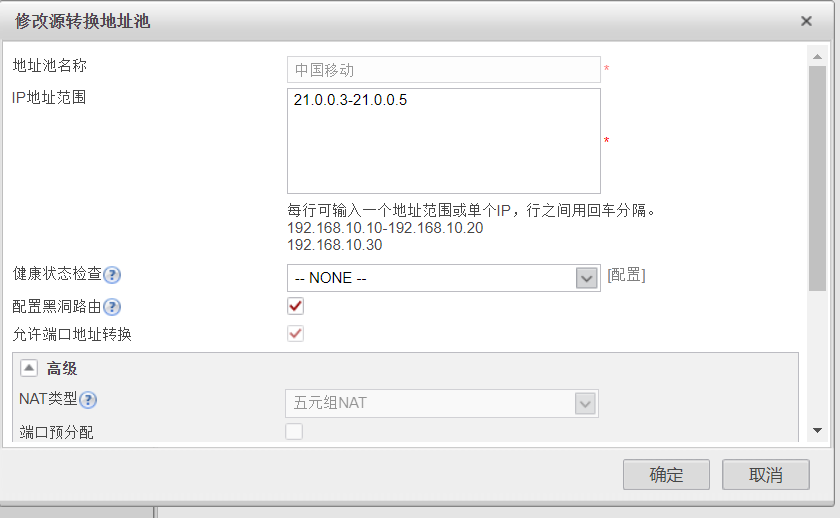

(4)配置电信网的地址池

新建地址池,输入电信网IP中要做NAT转换地址的范围,并打开高级选项,保留该地址范围内的一个IP地址

2.要求8:分公司访问总公司http服务器

分公司设备可以通过总公司的移动链路和电信链路访问到Dmz区的http服务器

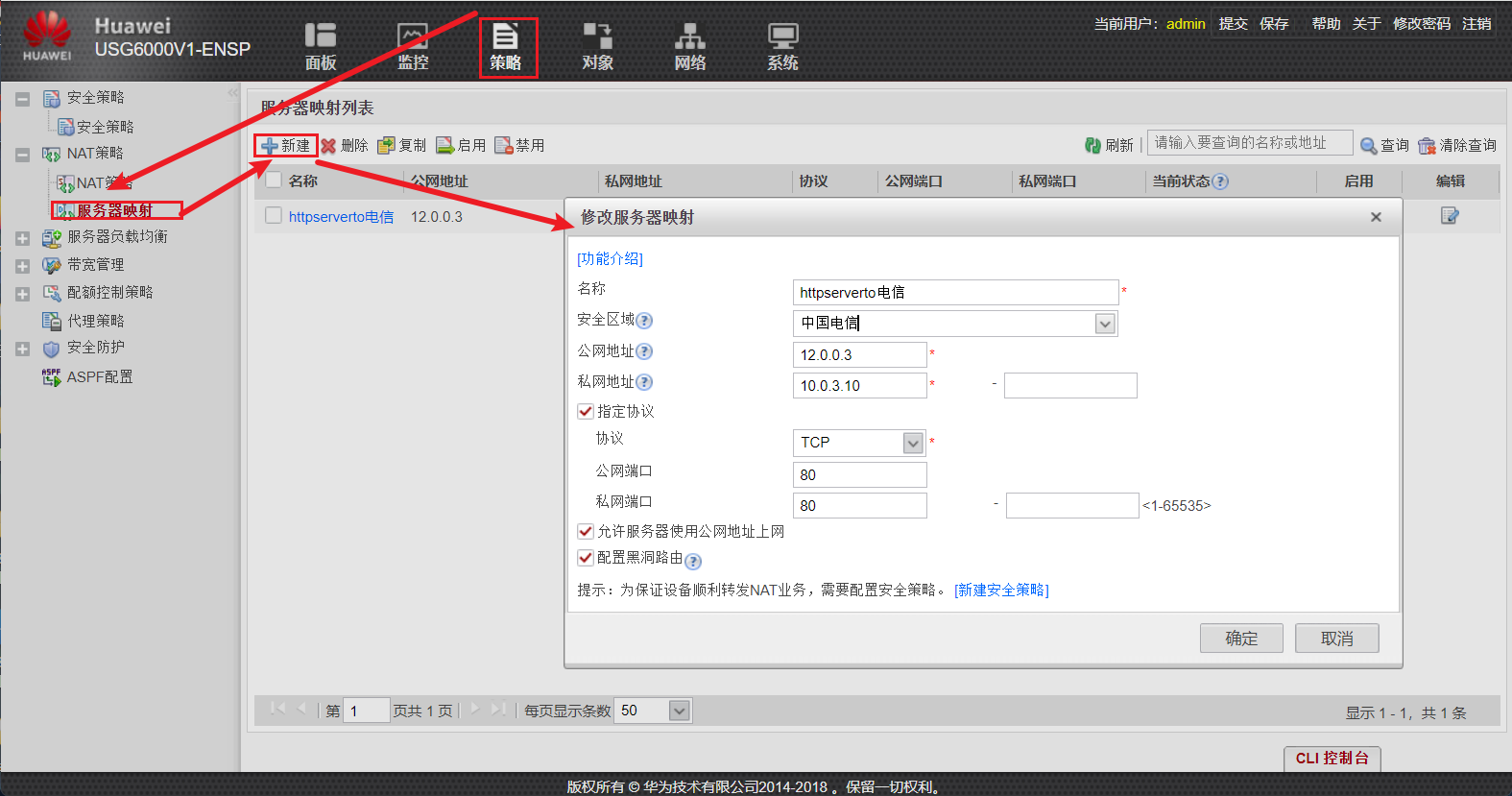

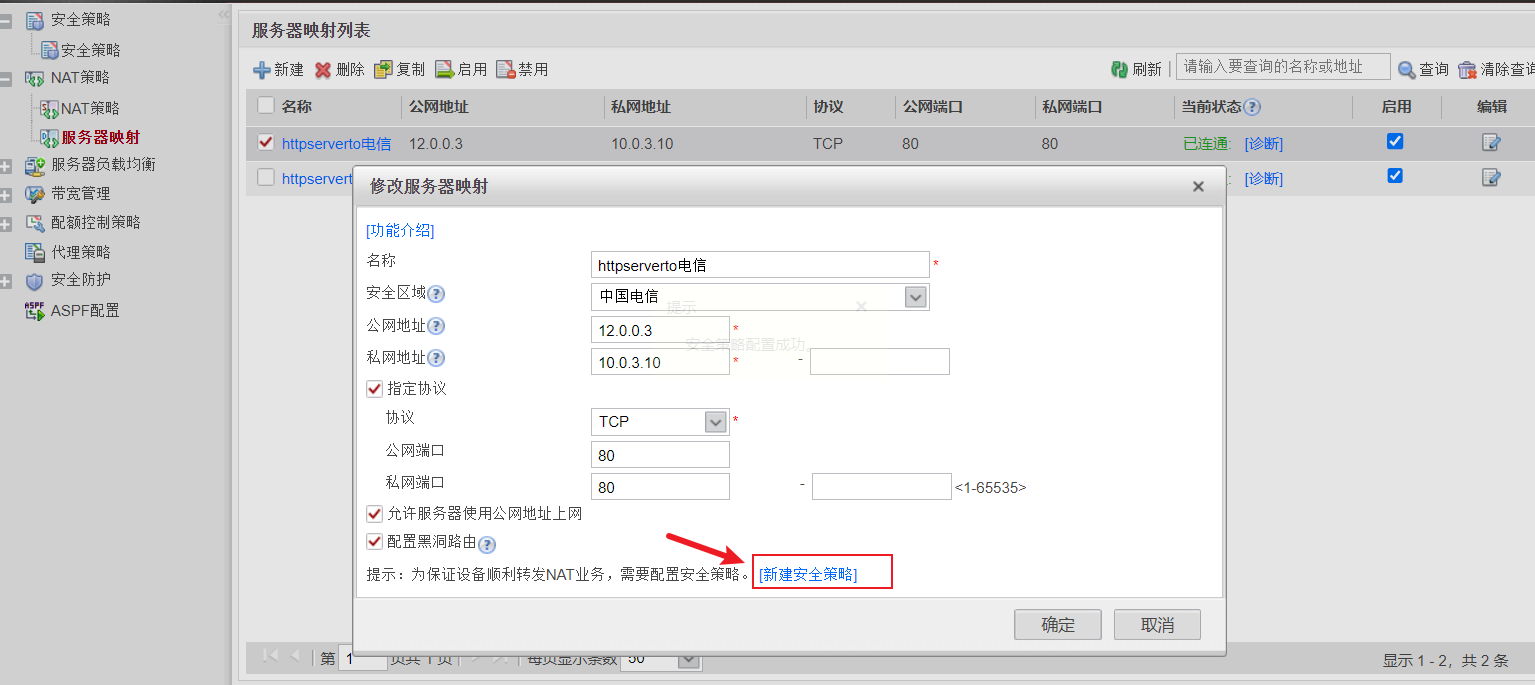

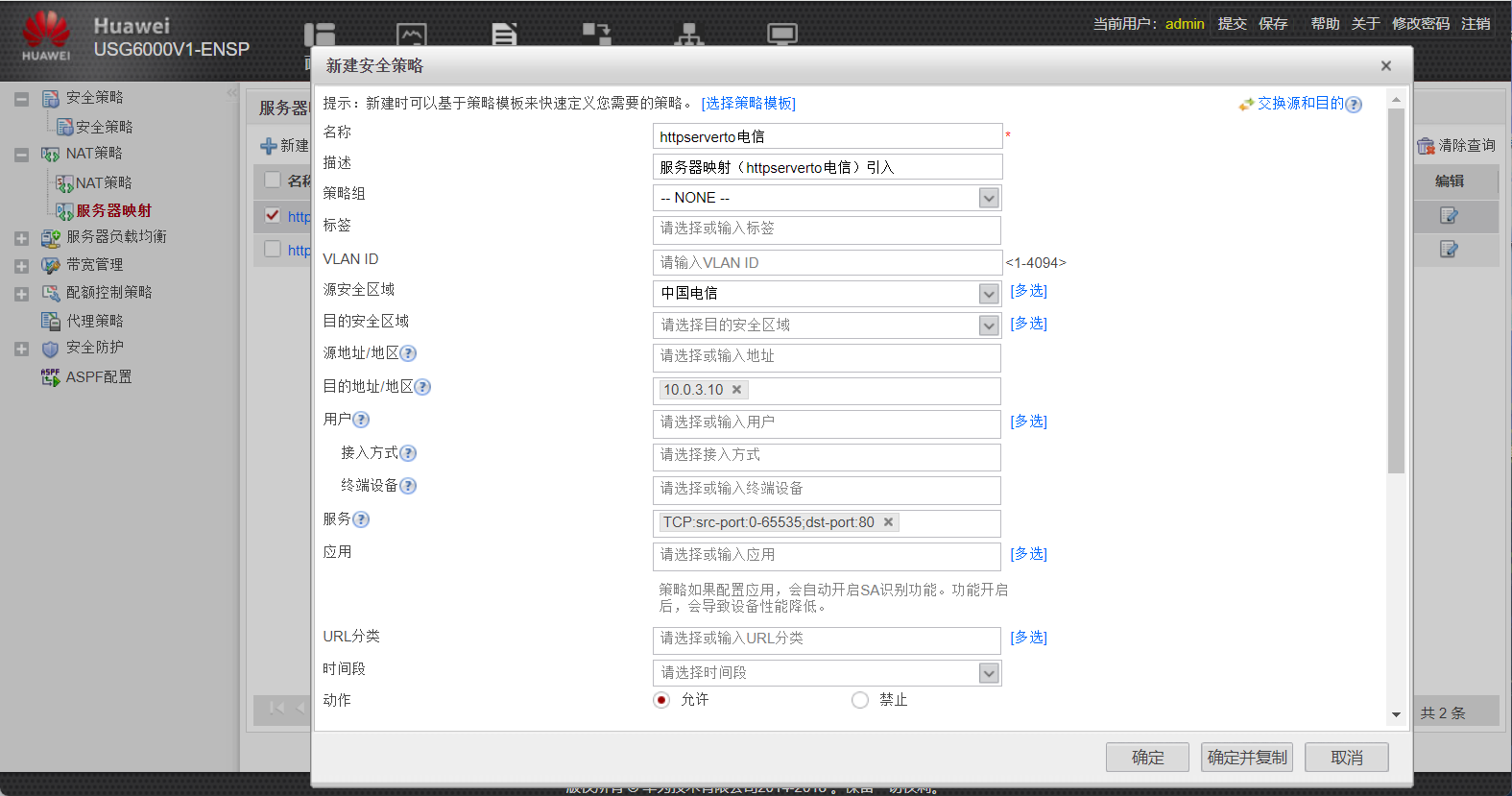

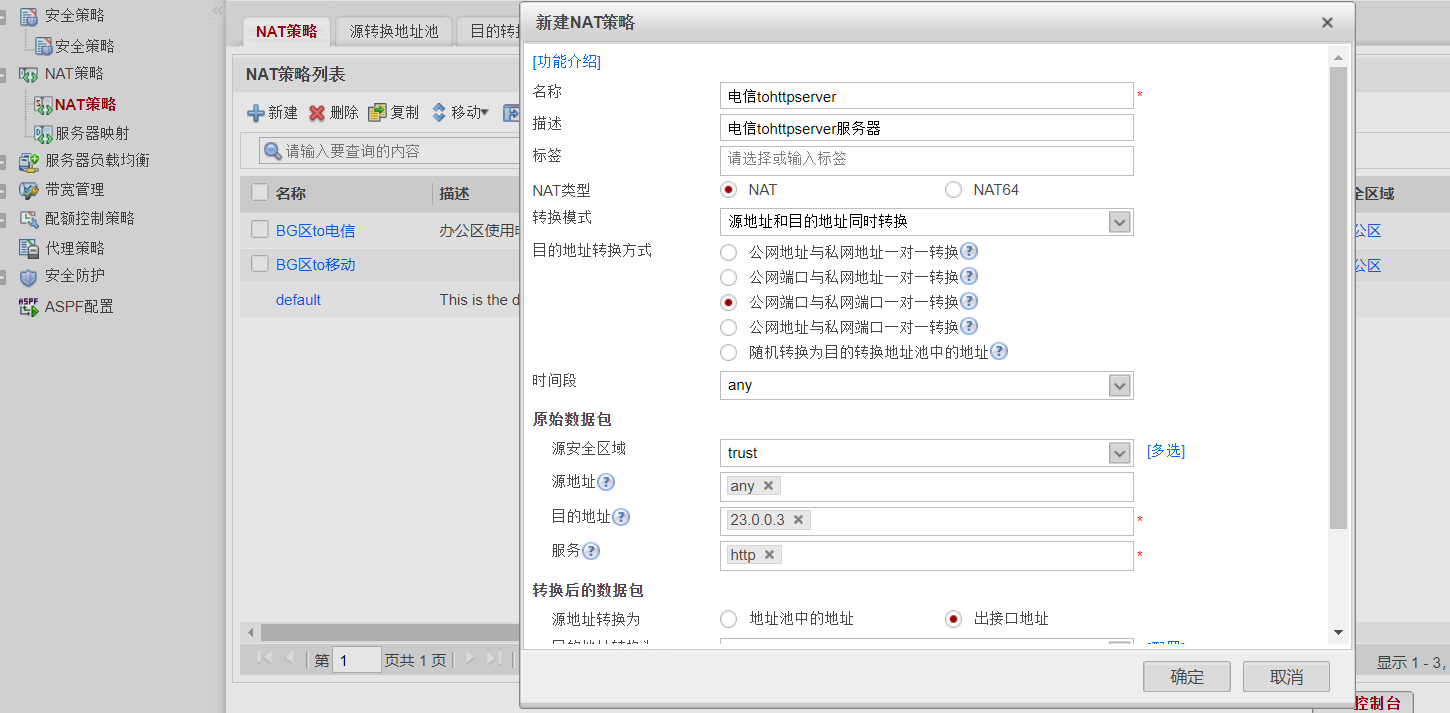

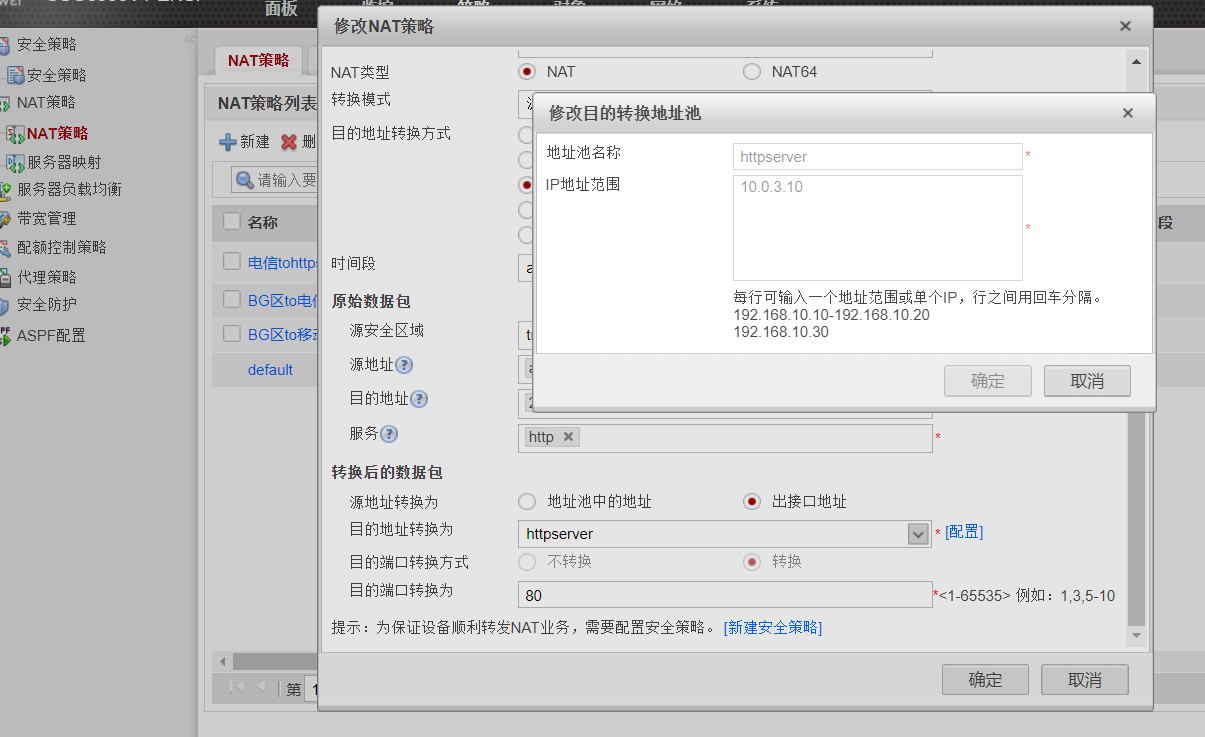

(1)新建服务器映射NAT在FW1防火墙上配置外网能通过电信访问DMZ区的HTTP服务器

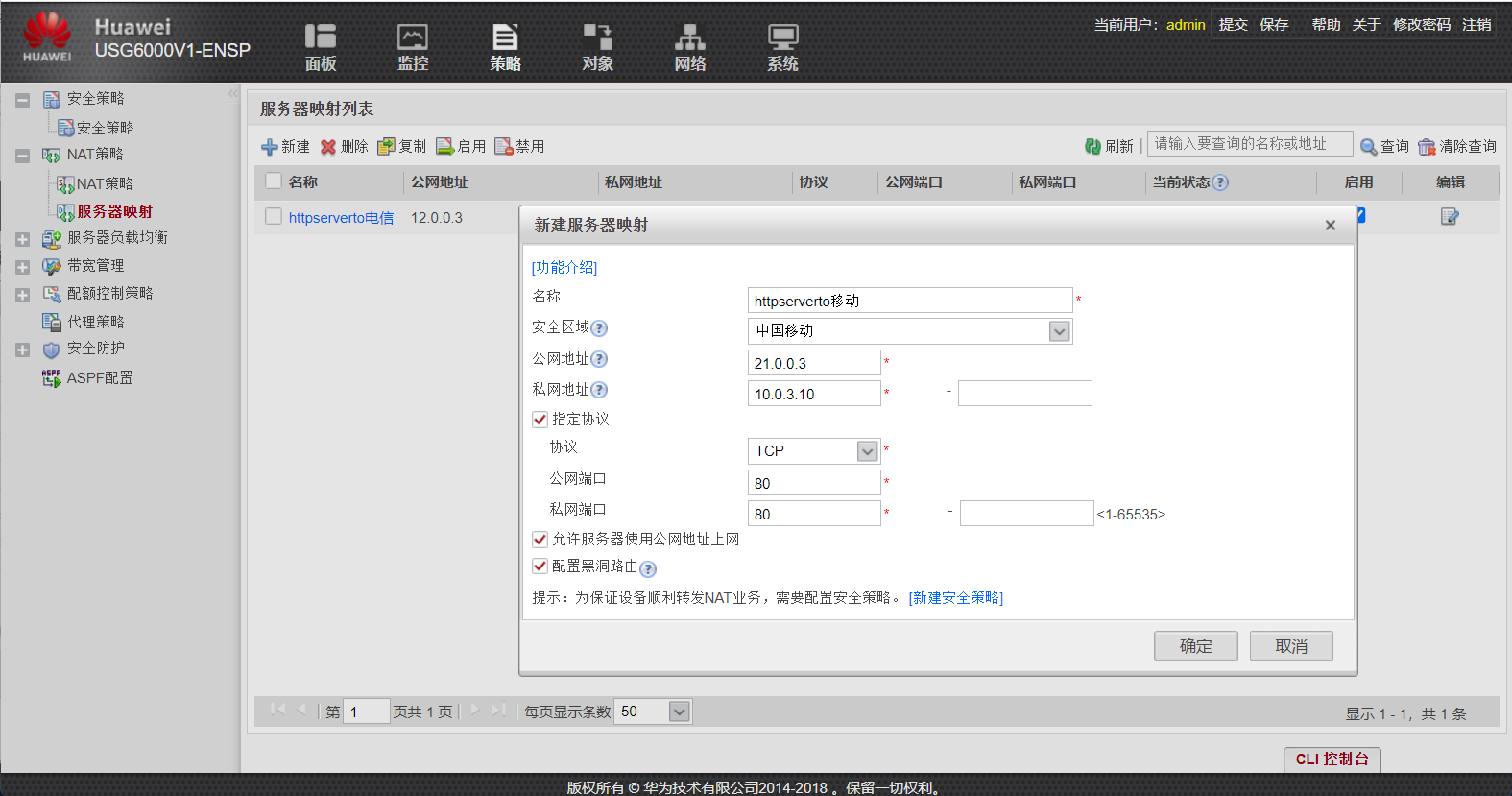

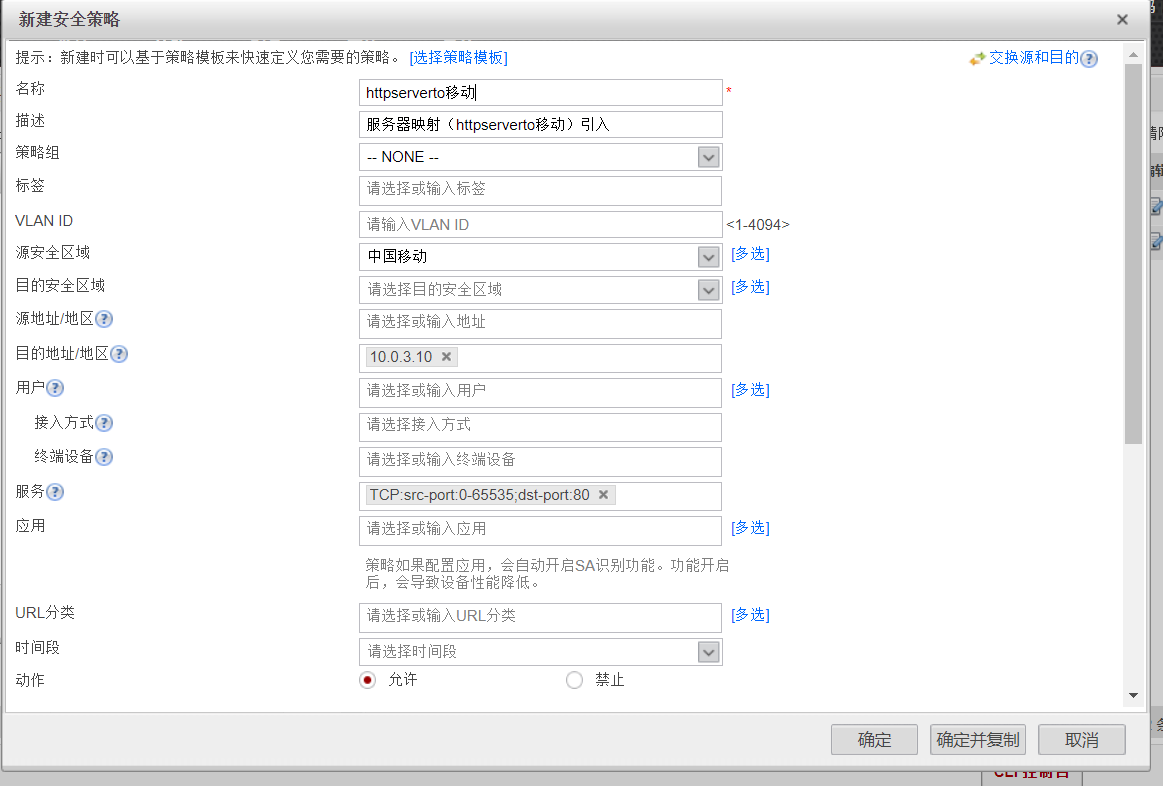

(2)在FW1防火墙上配置外网能通过移动 访问DMZ区的HTTP服务器

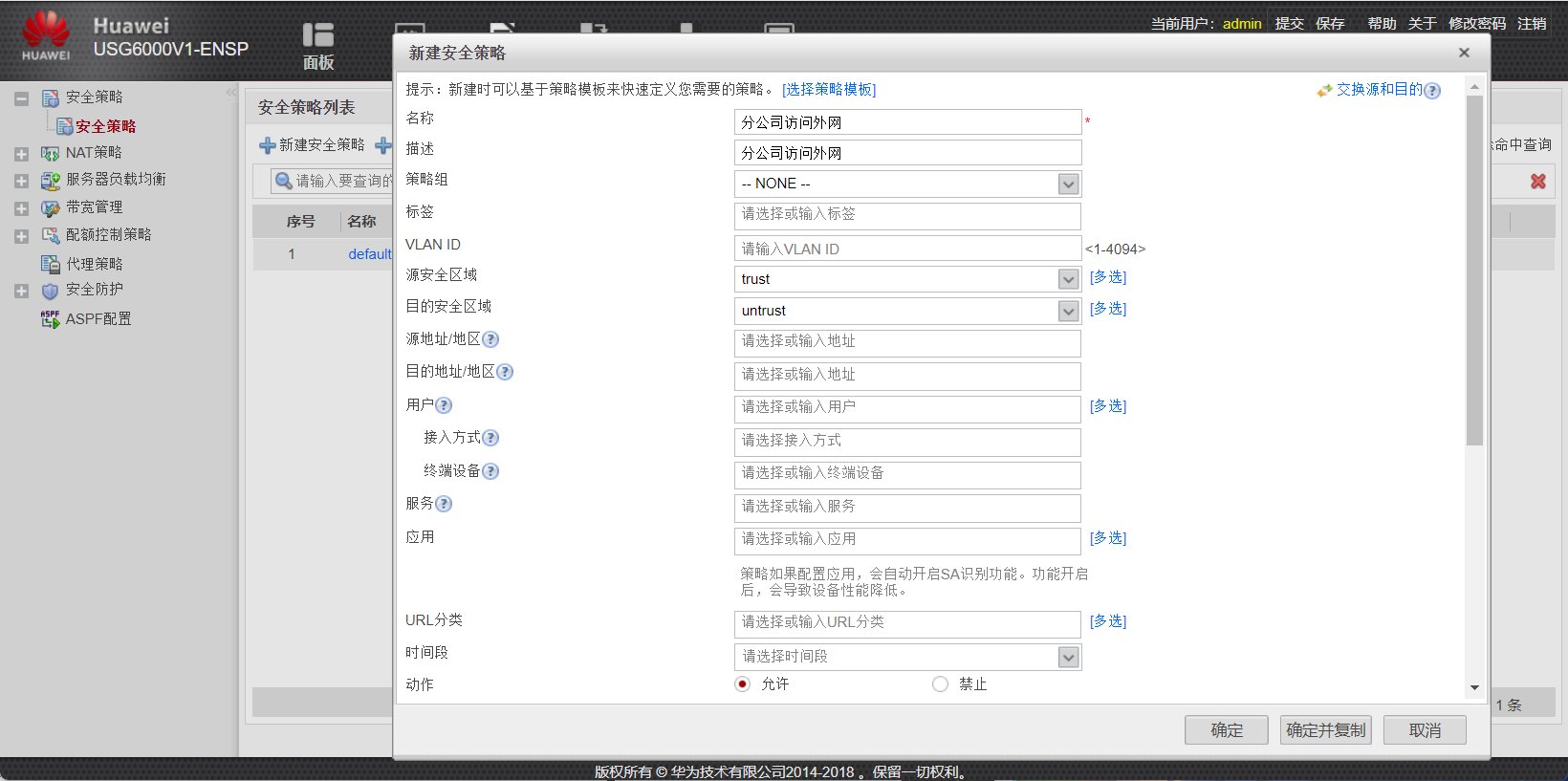

(3)在FW2上配置安全策略,使得分公司可以访问外网

(4)FW2上创建NAT策略

(5)在FW1上创建http到电信和移动的安全策略

(6)在FW1上做一条NAT策略,将untrust区域的数据源ip进行转换,转换成移动或者电信的IP地址。

3.要求9:多出口环境基于带宽比例进行选路,但是,办公区中10.0.2.10该设备只能通过电信的链路访问互联网。链路开启过载保护,保护阈值80%;

多出口基于带宽选路,并开启保护阈值80%,10.0.2.10只能走电信,所有配置一个走移动的策略,动作改为禁止

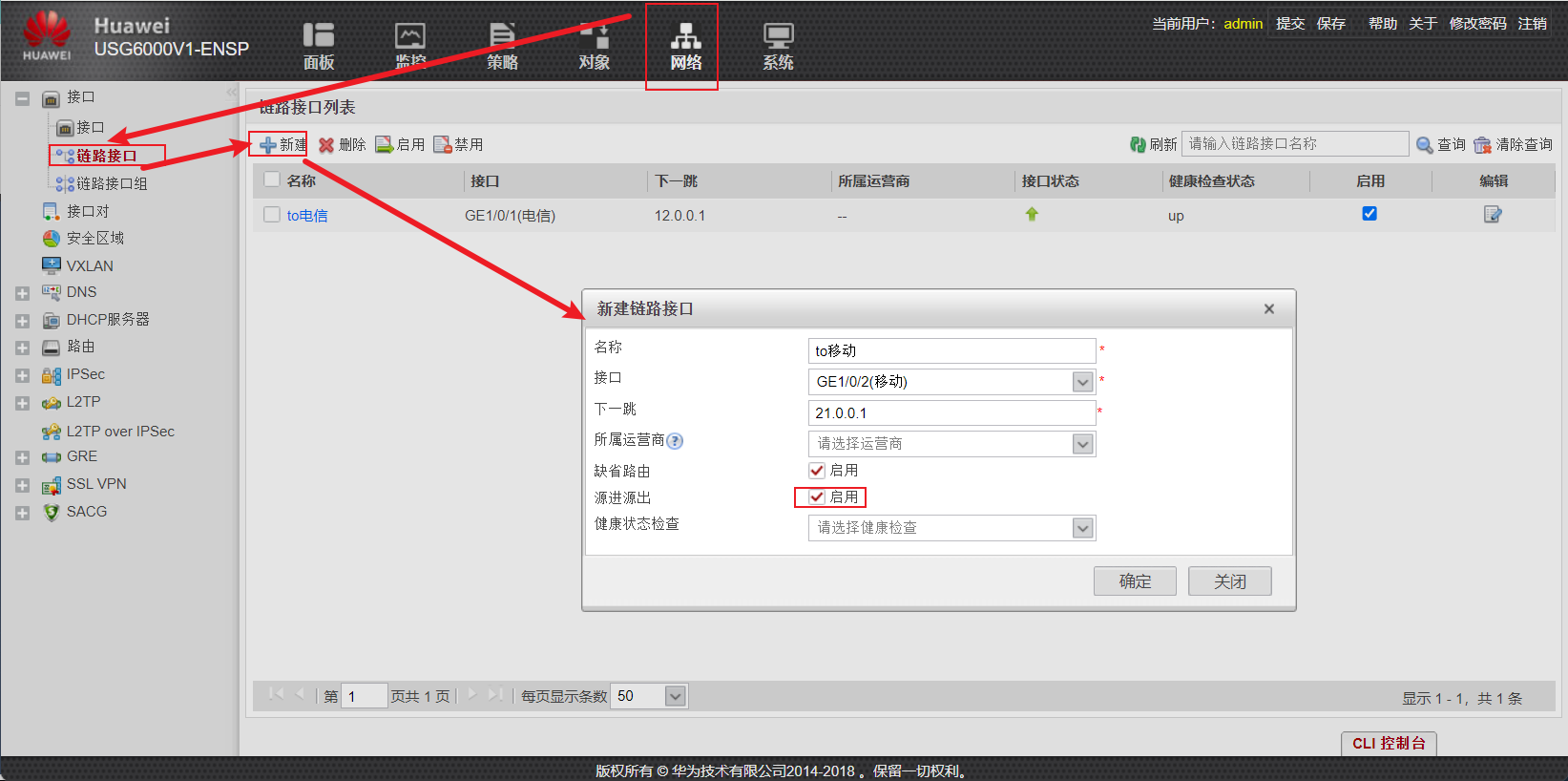

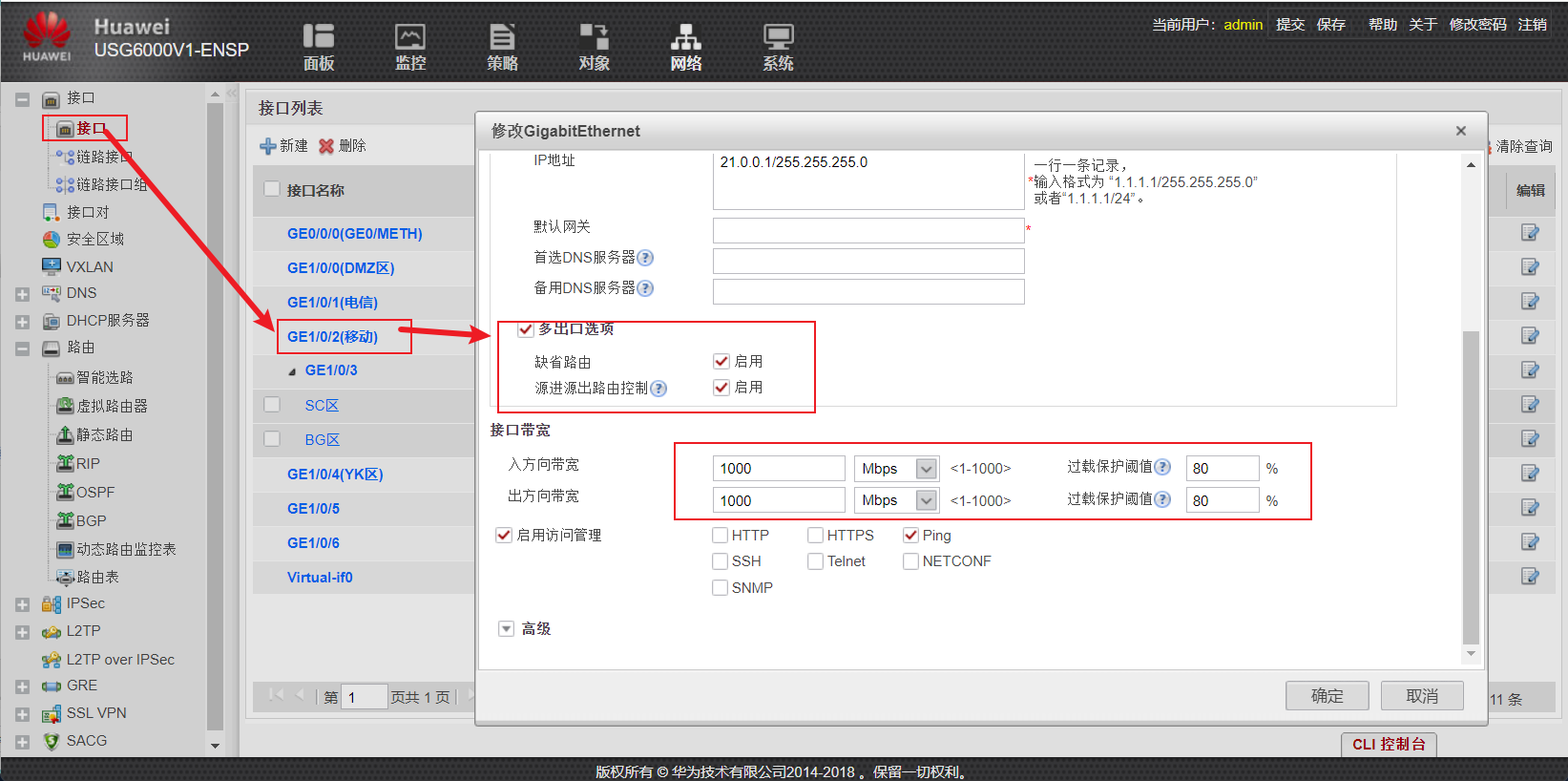

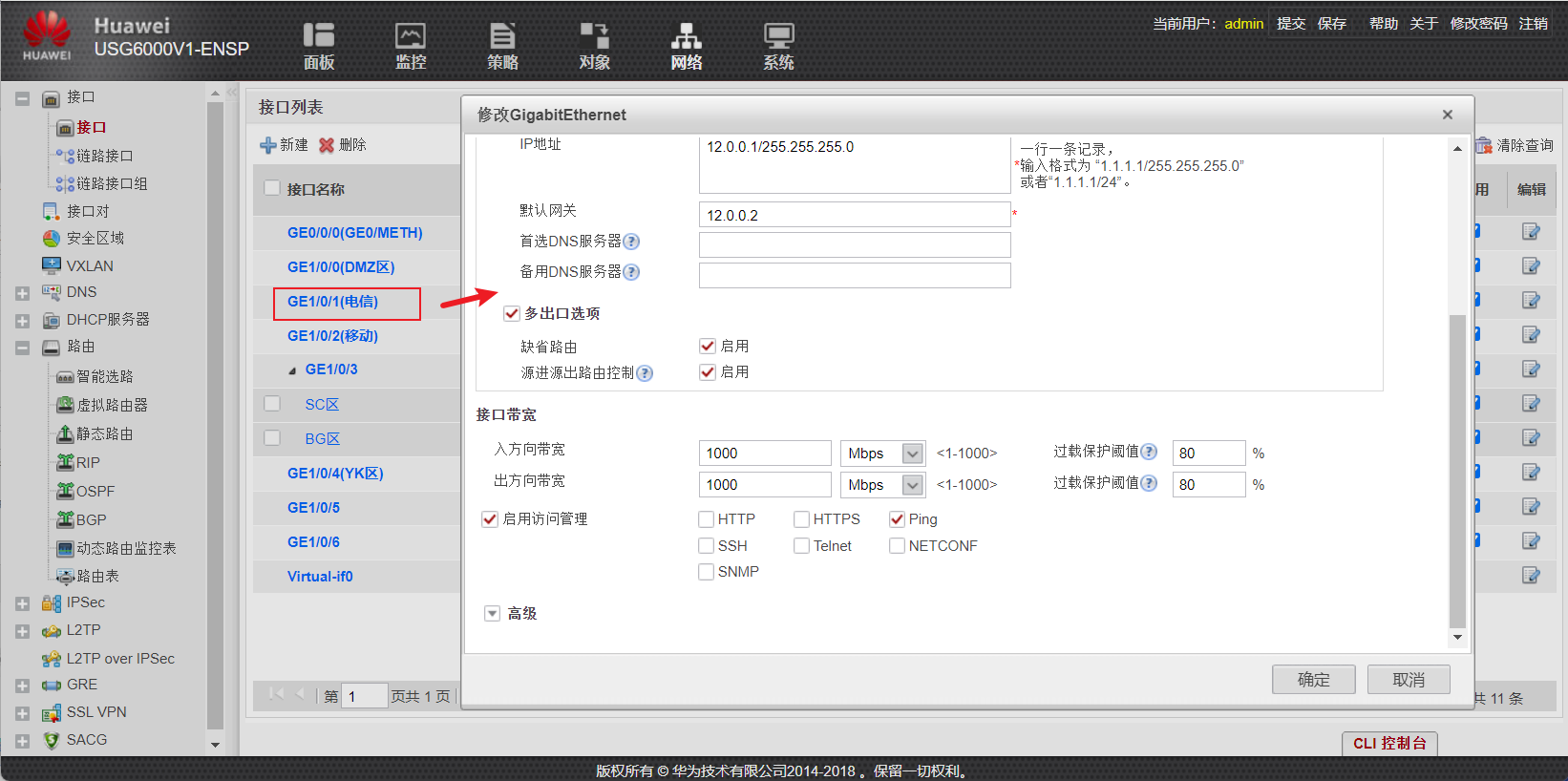

(1)新建电信和移动的链路接口并选源进源出,可以保证不浪费链路资源

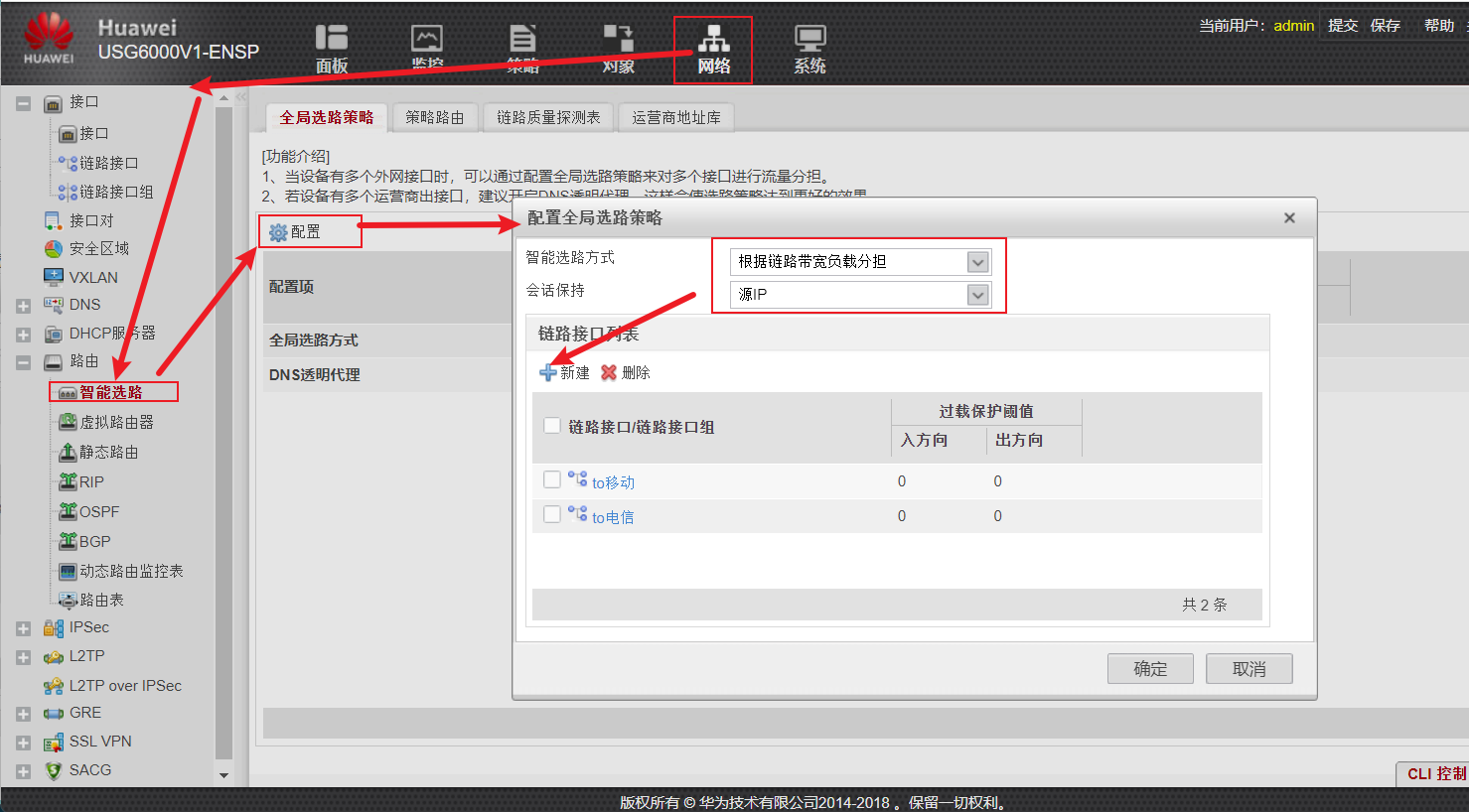

(2)配置全局选路策略并选择开启源IP会话保持,可以防止过载后链路断开而导致的服务强制结束

(3)对移动和电信的接口开启链路开启过载保护

完成后的效果图:

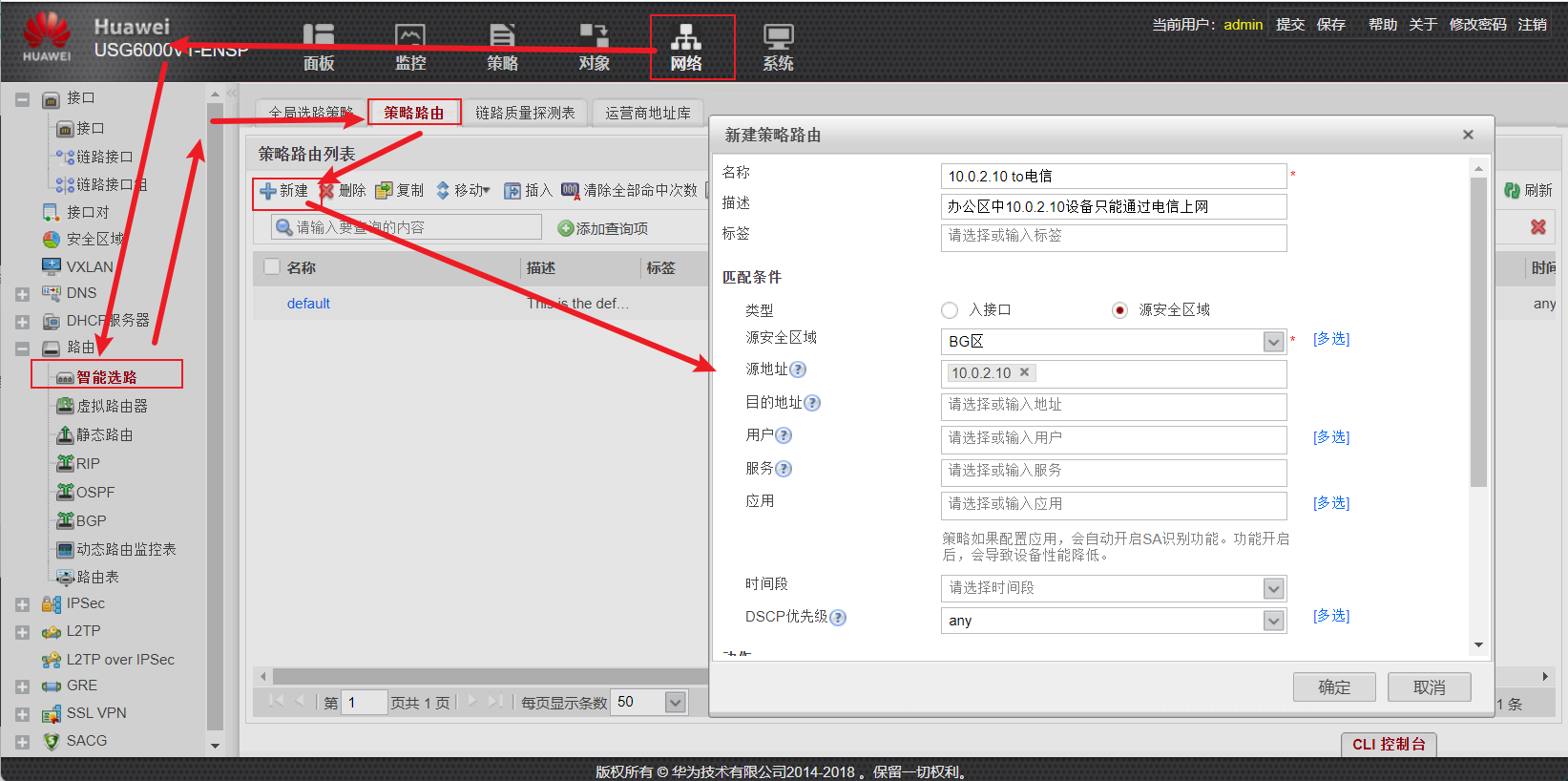

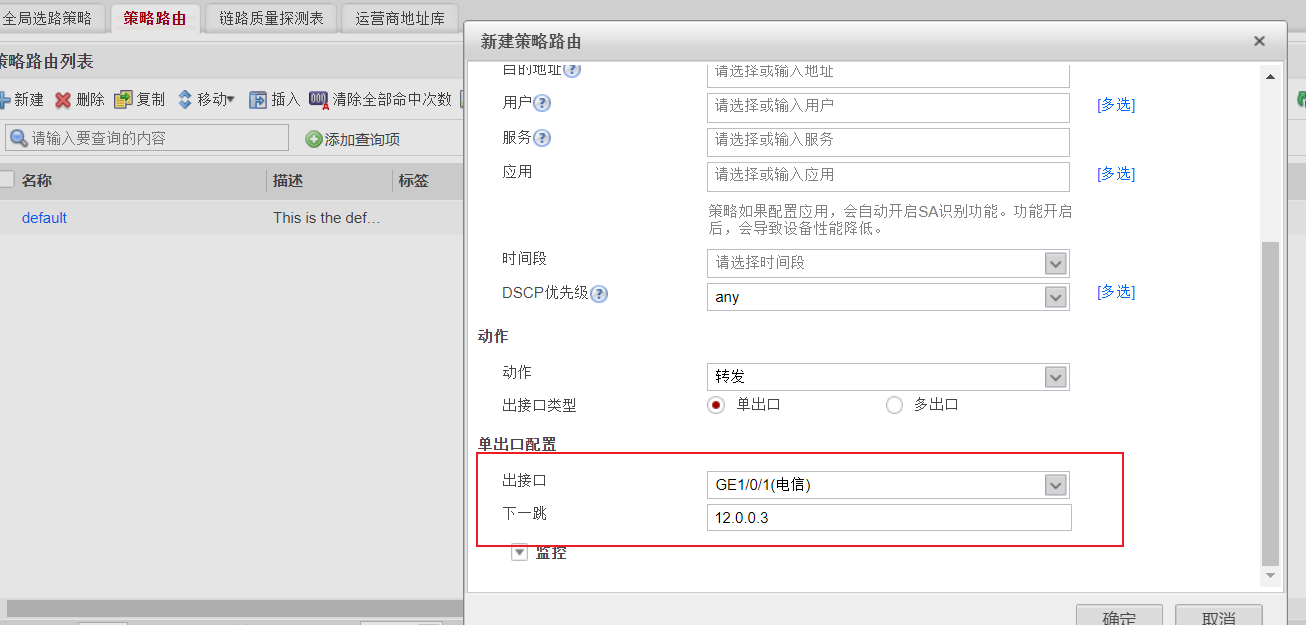

(4)办公区中10.0.2.10该设备只能通过电信的链路访问互联网:

书写策略路由:

4.要求10:分公司内部的客户端可以通过域名访问到内部的服务器,公网设备也可以通过域名访问到分公司内部服务器

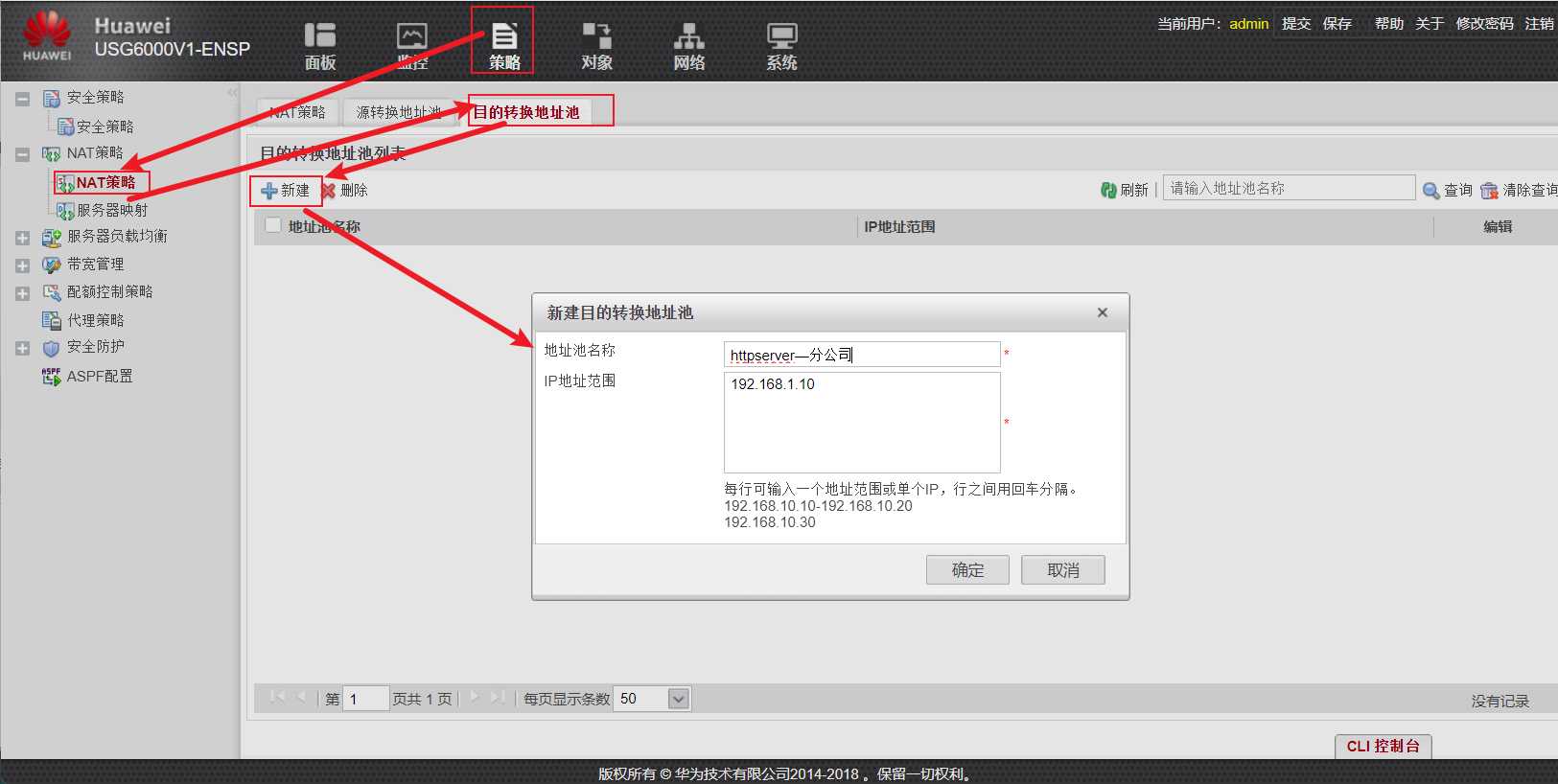

(1)新建目标NAT的地址池

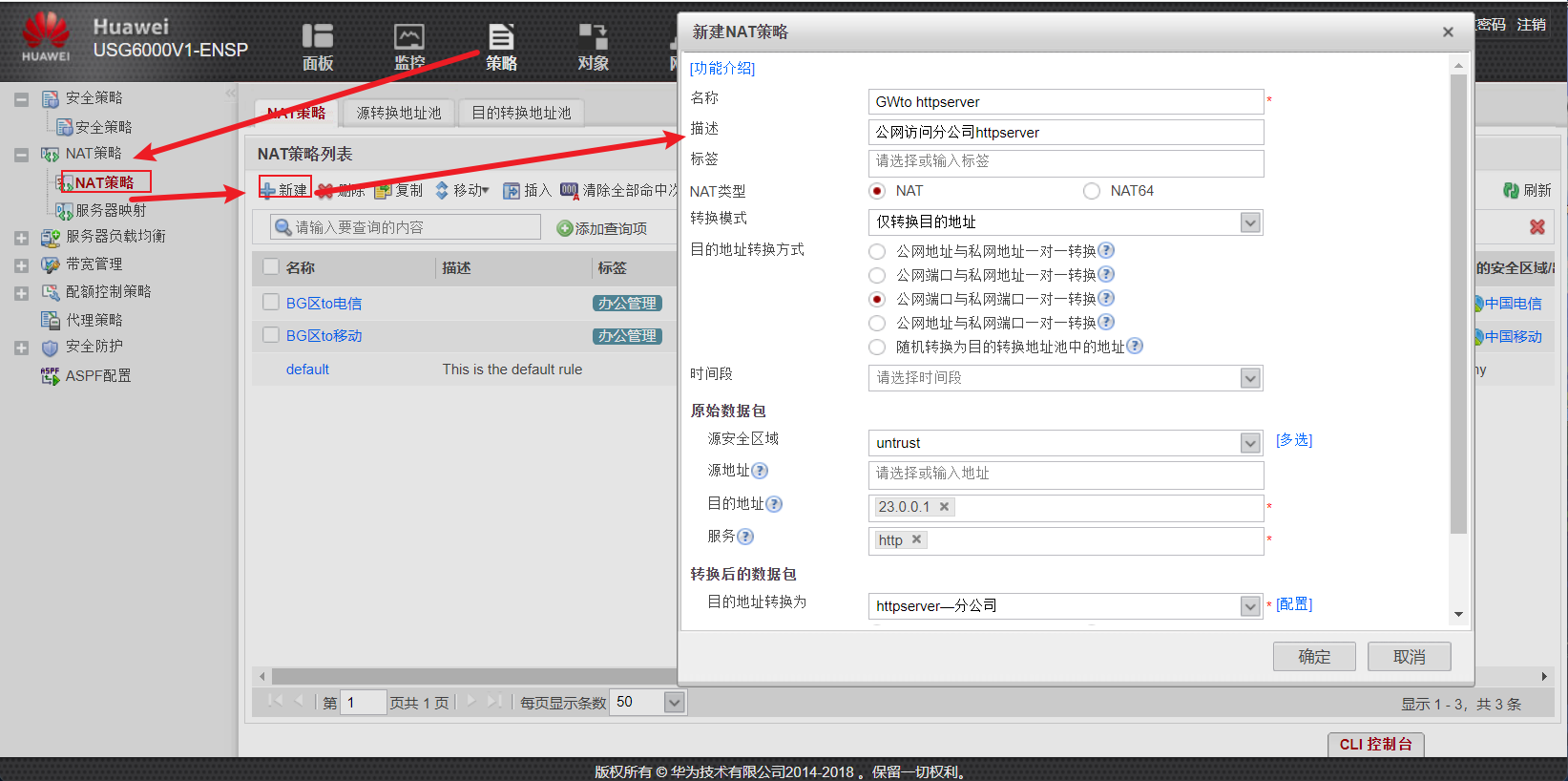

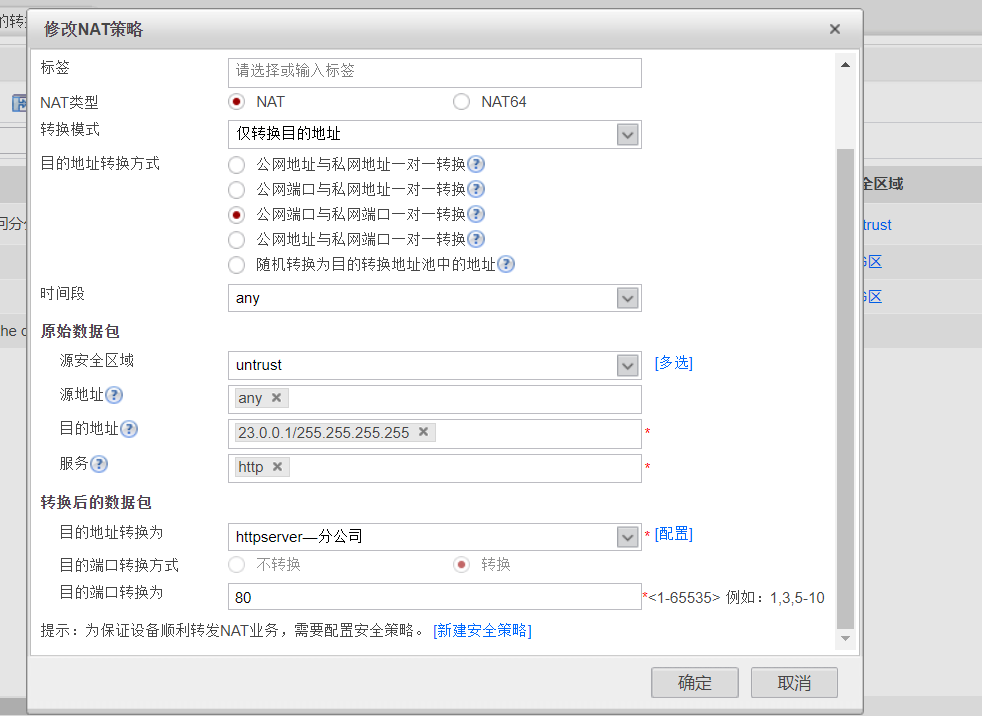

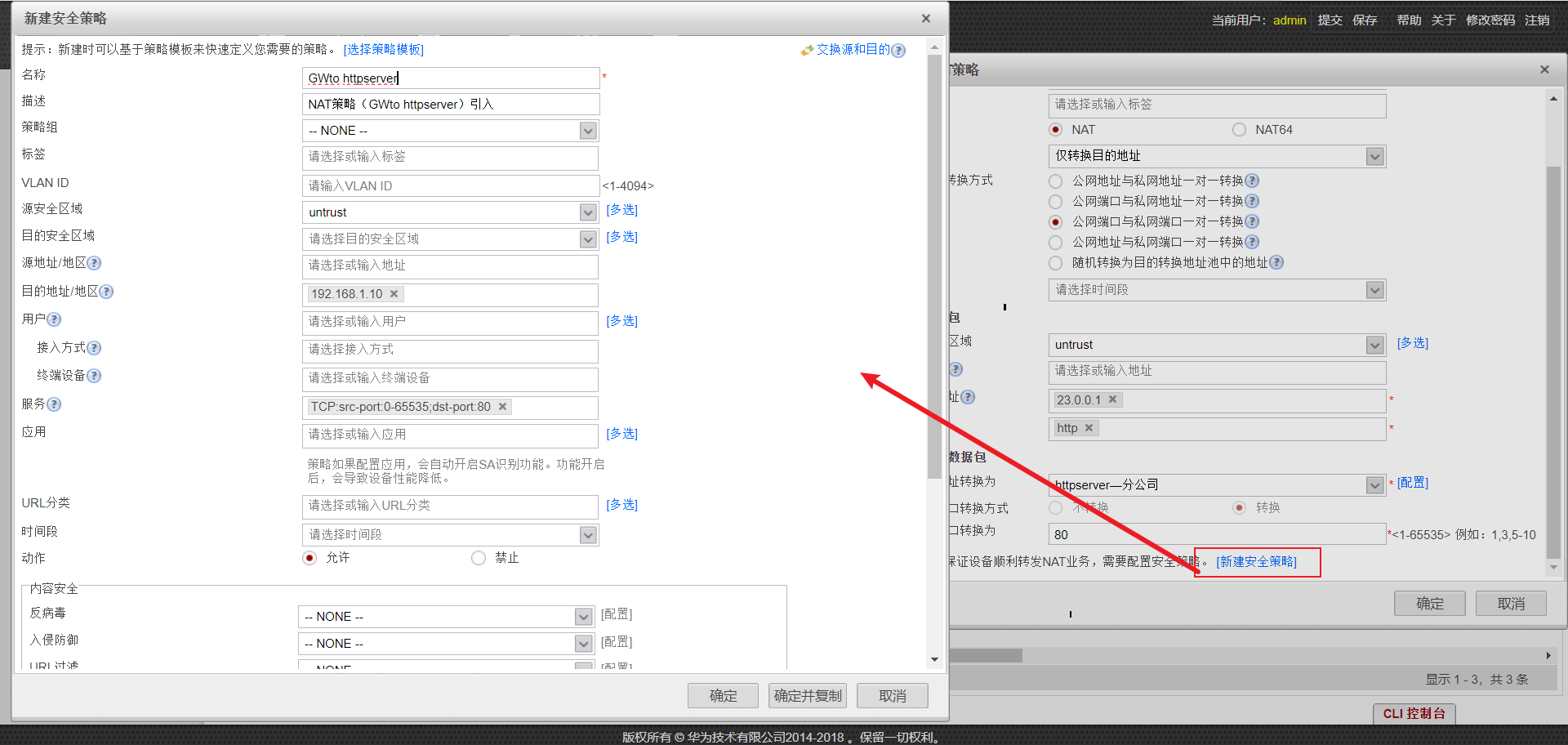

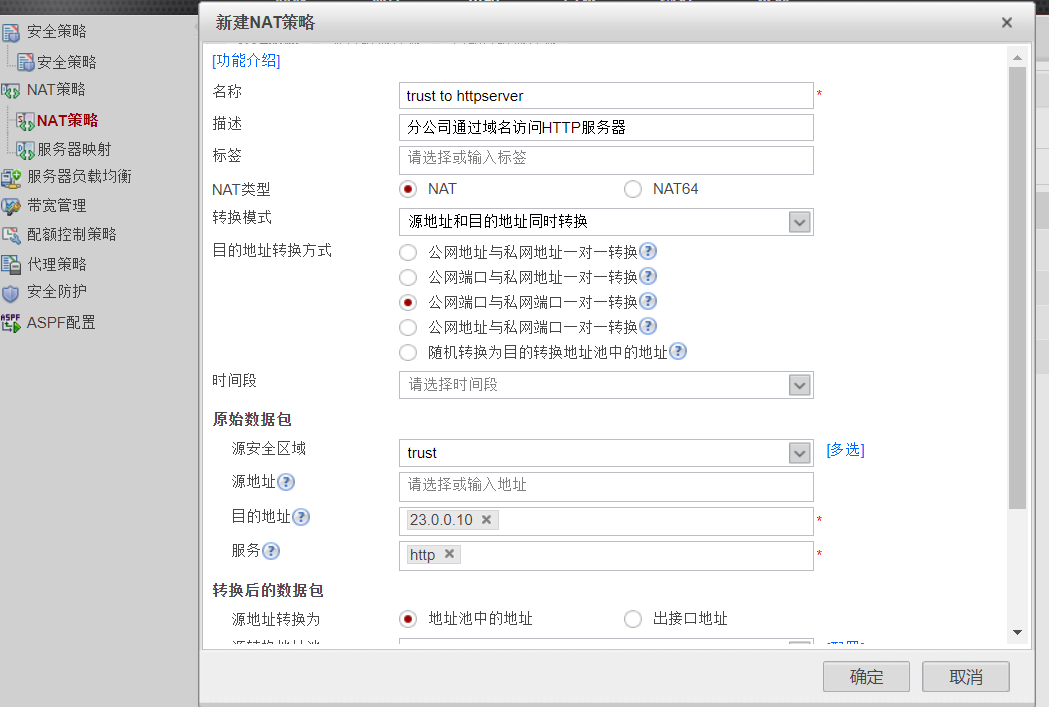

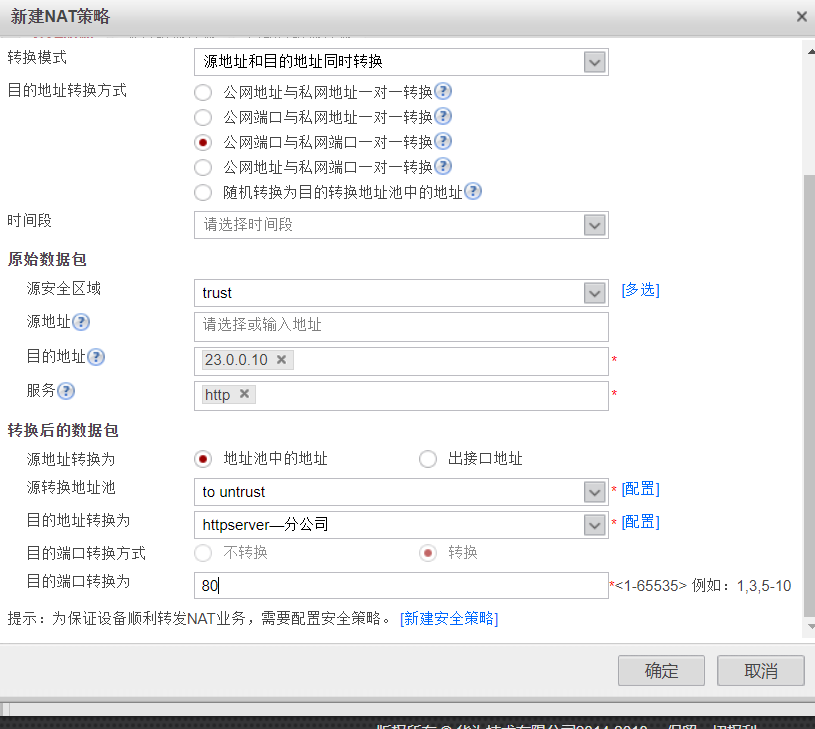

(2)新建NAT策略与安全策略

(3)私网访问需要作双向NAT策略

注:同属于一个trust区域,故不需要新建安全策略

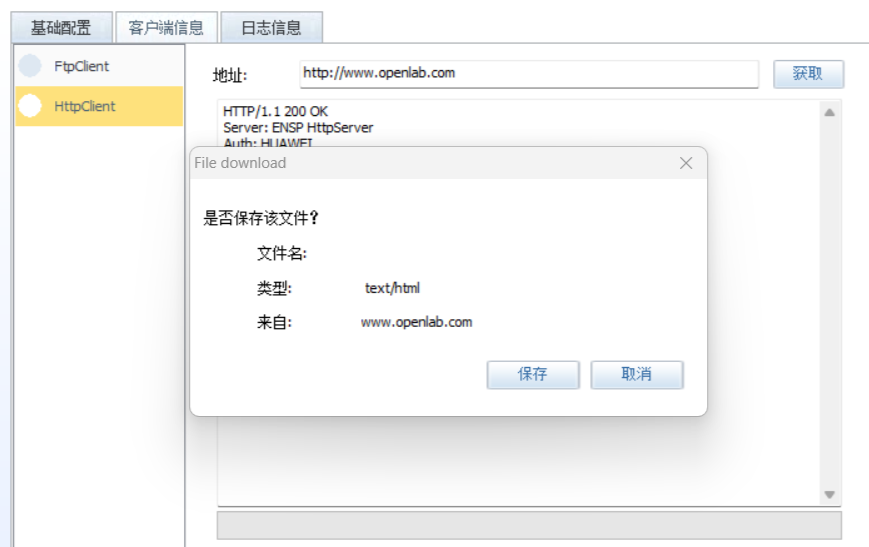

测试:

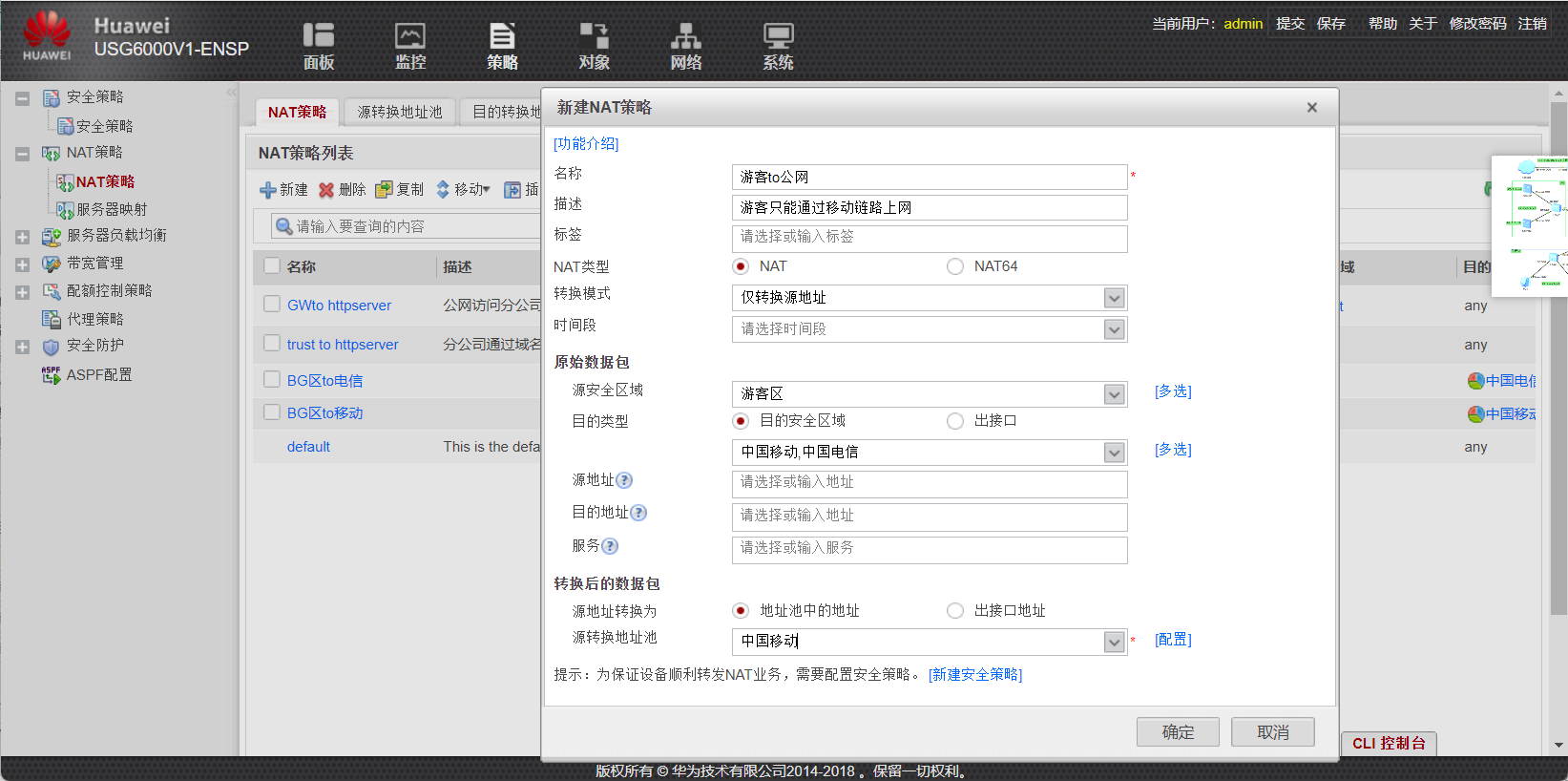

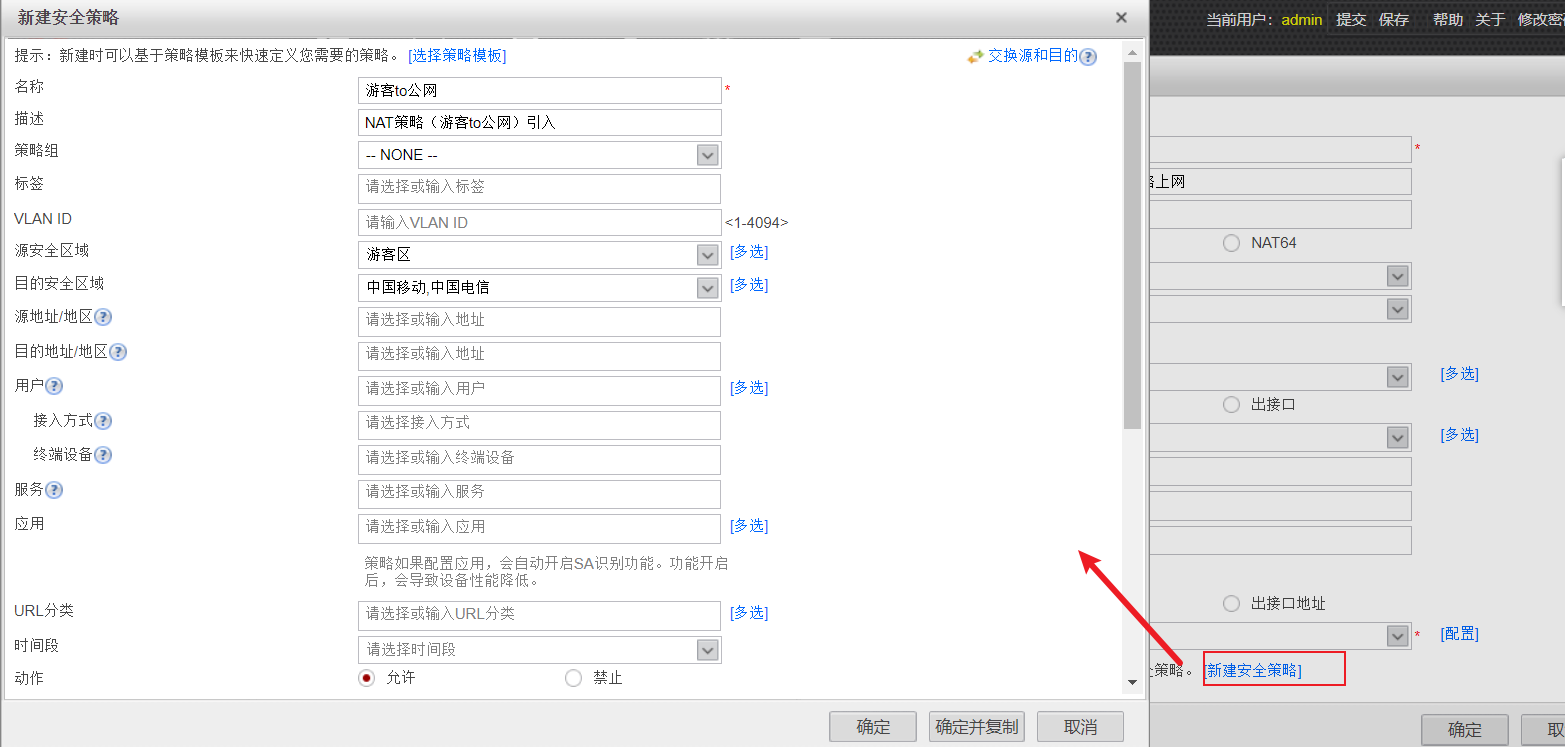

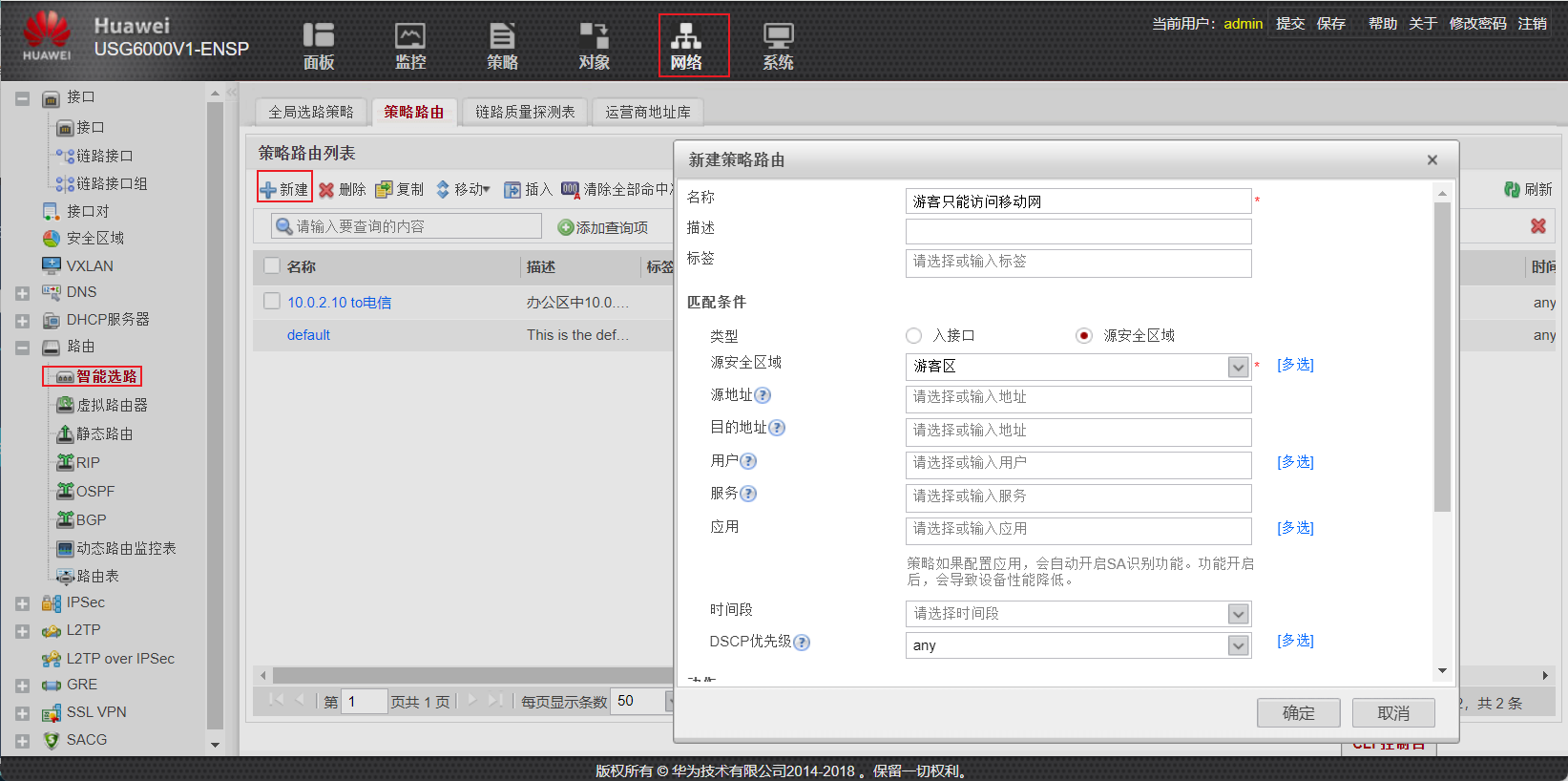

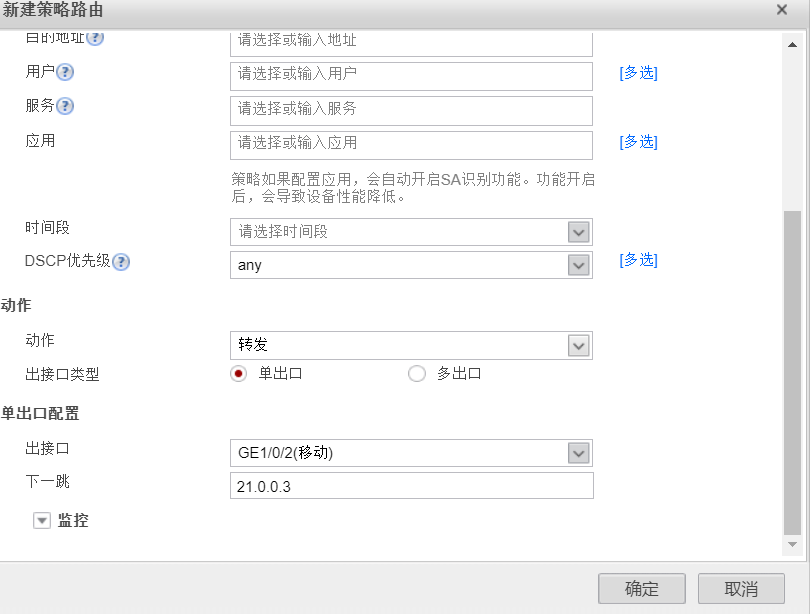

5.要求11:游客区仅能通过移动链路访问互联网

(1)新建源NAT策略并放通游客区发往公网的流量

(2)新建一个仅能通过移动链路访问互联网策略路由

!!!!至此实验完成