- 1了解CFAR雷达信号处理算法:在噪声中找到隐藏的目标_cfar算法

- 2hadoop三大核心组件及其功能

- 3通用电源模块的测试方法及性能指标_电源模块测试方法

- 4SpringBoot——SpringBoot生成接口文档

- 5小红书q-q小程序接口和滑块验证_小红书小程序首页接口

- 6LeetCode二叉树系列——144.二叉树的最大深度_二叉树最大深度 leetcode

- 7docker-compose安装kafka集群(实测)_docker compose kafka kafdrop

- 8docker-composer搭建kafka集群_docker-compse kafka cluster

- 9python入门经典代码-python经典入门学习锦集就这篇够了,强烈建议收藏!

- 10mysql能将查询结果与表左查询,MySQL查询与结构

网络安全最全自学网络安全,你需要知道的基础知识_网络安全技术学习详细(1),2024年最新2024最新网络安全面试题目

赞

踩

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

信息安全的属性

- 机密性:控制信息资源的开放范围

- 完整性:信息在存储、传输过程中保持未经授权不能改变的特性

- 不可否认性:防止用户否认其发送信息的行为和信息的内容

- 可用性:确保授权用户对信息及资源的正常使用不会被拒绝

- 可控性:对信息的传播范围及内容具有控制能力。防止非法利用信息和信息系统

- 相对性:安全是相对的、动态的。动态调整

- 实效性:安全不能一劳永逸

- 相关性:更改配置等操作时,对系统重新评估

- 不确定性:面临的攻击是不确定的

- 复杂性:涉及到各个领域

- 系统性:系统的工作

- 动态性:不能一劳永逸

- 无边界性:超越了现实低于和现实行业的限制

- 非传统性:与军事安全、政治安全等传统安全相比,信息安全设计的领域和影响范围广泛

2.信息安全威胁

我国面临的信息安全威胁

- 国家威胁

-

- 恐怖组织

- 邪教组织

- 西方势力

- 其他国家情报机构

- 组织威胁

-

- 针对企业或者组织受保护的财产、专有技术

- 个人威胁

-

- 知识产权的威胁

- 侵犯破坏个人计算机系统中的信息

信息安全问题产生的根源

- 内因

-

- 系统自身的脆弱性

- 外因

-

- 人为破坏

3.信息安全发展阶段与形式

通信安全

通过密码技术解决通信保密,保证数据的保密性和完整性

安全威胁:搭线窃听,密码学分析

安全措施:加密

计算机安全

确保信息系统的保密性、完整性、可用性

安全威胁:非法访问、恶意代码、弱口令

安全措施:安全操作系统设计技术

信息系统安全

确保信息在存储、传输过程中免受偶然或恶意的泄密、非法访问或破坏

安全威胁:网络入侵、病毒破坏、信息对抗

安全措施:防火墙、防病毒、漏洞扫描、入侵检测、PKI、VPN

信息安全保障

动态安全、综合技术、管理、过程、人员

安全威胁:黑客、信息战

安全措施:计算安全保障体系、安全管理体系

我国信息安全形势

2013年,棱镜门事件

4.信息安全保障

含义

采用技术管理等综合手段,保护信息系统安全运行的防护行为

综合的保护手段,是一个动态的过程

防止信息泄露、监测入侵攻击、修复信息系统受到的破坏

攻击后的修复不在传统信息安全概念之内

保障模型

信息安全保障模型能准确描述安全的重要方面与系统行为的关系,提高对成功实现关键安全需求的理解层次

防护-检测-响应:PDR模型:承认信息系统中存在的漏洞,正式系统面临的威胁。该模型认为,任何安全防护措施都是基于时间的,超过该时间段,这种防护措施就可能被攻破。

策略-防护-检测-响应:P2DR:信息系统所有防护、检测、响应都是依据安全策略实施的。强调动态。

作用

开放性、跨界性、及时性、交互性

5.信息系统安全保障

信息系统

信息系统是具有集成性的系统

信息系统安全保障的含义

信息系统安全保障是在信息系统的整个生命周期中,从技术、管理、工程、人员等方面提出安全保障要求。

- 风险:信息系统自身存在的漏洞、系统外部的威胁

- 保障:降低信息安全风险

- 使命:信息系统整个生命周期中运行的需求和目标

信息系统安全保障模型

二、信息安全基础技术

1.密码学

密码学发展

- 古典密码:保持算法本身的保密性

- 近代密码:机械或电动机械实现

- 现代密码:数据安全基于密钥

- 公钥密码:发送端和接收端无密钥传输的保密通信

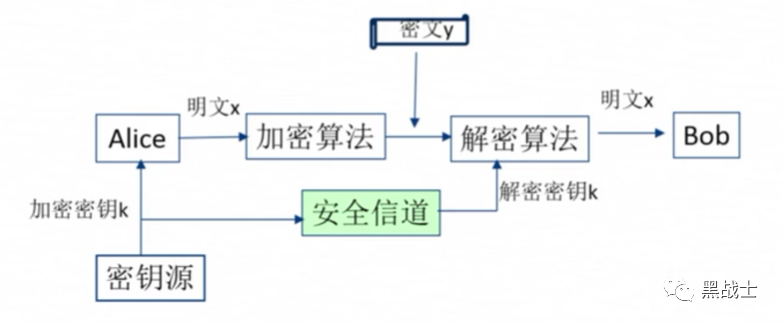

加密与解密

明文:原始消息

密文:经过加密

加密员:对明文进行加密的人

- 加密:将明文变换为密文的过程

- 解密:由密文恢复出明文的过程

**对称密码算法:**加密密钥和解密密钥相同,或实质上相同

- DES、3DES、IDEA、AES

- 优点:效率高、算法简单、系统开销小、适合加密大量数据、明文长度与密文长度相等

- 缺点:需要以安全方式进行密钥交换、密钥管理复杂、无法解决消息的篡改否认等问题

**非对称密钥算法:**加密密钥与解密密钥不同。其中一个是公钥(对外公开的密钥),另一个是私钥(必须保密的密钥)

- RSA、ECC、EIGamal

-

- 公钥加密->私钥解密

- 私钥加密->公钥解密

- 优点:密钥分发数目与参与者数目相同、安全、支持数字签名和不可否认性、无需事先交换密钥

- 缺点:速度慢(慢10-100倍)、密文变长

混合加密

hash函数

对称密钥和非对称密钥加密主要解决信息的机密性问题,而实际系统和网络还可能受到消息篡改等攻击。hash函数可以保证消息的完整性。输出的hash值可称为散列值、消息摘要(MD)

- MD5:效率高

- SHA-1

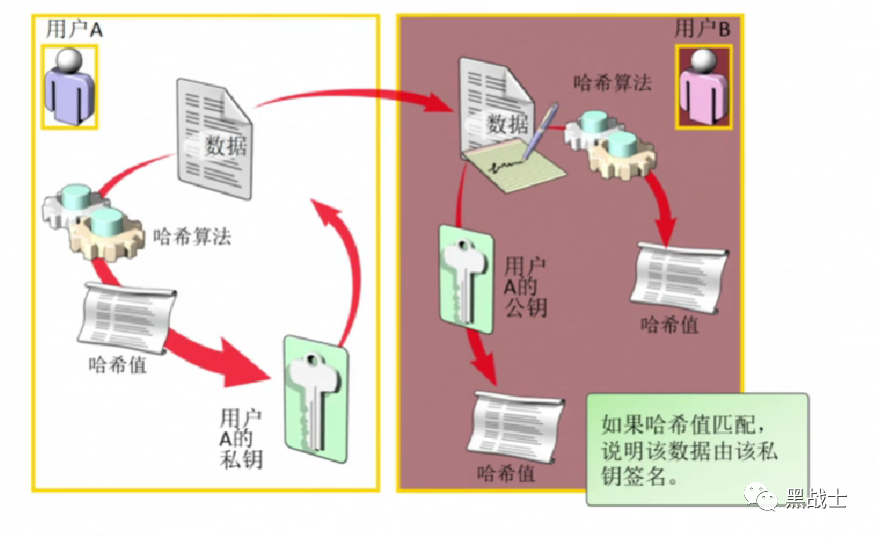

数字签名

对hash值进行签名

- 可信性

- 不可重用性

- 数据完整性

- 不可伪造性

- 不可否认性

2.数字证书与公钥基础设施

数字证书

绑定用户身份和公钥

包含相关信息:所有者的公钥

拥有者拥有证书公钥对应的私钥

由可信的颁发结构颁发

颁发机构对证书进行签名

PKI

公钥基础设施

- 利用公开密钥技术建立的提供信息安全服务的在线基础设施

- 是一个包括硬件、软件、人员、策略、规程的集合。

- 用来实现基于公钥密码体制的密钥和数字证书的产生、管理、存储、分发、撤销等功能

- 为各种应用提供安全保障

CA

认证权威机构:公安局

负责数字证书的产生、发放、管理,保证数字证书的真实可靠。

- 签发数字证书

-

- 签发证书

- 更新证书

- 签发证书

- 管理数字证书

-

- 撤销

- 查询

- 审计

- 统计

- 撤销

- 验证数字证书

-

- 黑名单认证(CRL)

- RA的设立、审查、管理

RA

Registration Authority

证书注册结构:派出所

- 受理用户的数字证书申请

-

- 对证书申请者身份进行审核并提交CA制证

- 提供证书生命期的维护工作

-

- 受理用户证书申请

- 协助颁发用户证书

- 审核用户真实身份

- 受理证书更新请求

- 受理证书吊销

LDAP

目录服务

证书的存储库,提供了证书的保存、修改、删除、获取的能力

CA采用LDAP的标准的目录服务存放证书,效率高。

CRL

Certification Revocation List:证书撤销列表,证书黑名单

在证书的有效期内,因某种原因,导致相应数字证书内容不再是真实可信的,进行证书撤销

CRL列出了被撤销证书的序列号

证书载体

内存

ic卡

usb-key

3.身份认证

身份认证是用户登录系统或网站面对的第一道安全防线

用户所知

静态口令

缺点:

- 通信窃取:窃取明文用户密码

- 字典攻击:选择有意义的字典

- 暴力攻击:穷举

- 外部泄露

- 窥探

- 社会工程

短信口令认证

动态口令

随机生成,动态变化

用户所有

u盾(usb key)

usb接口的硬件设备,内置单片机和智能卡芯片

生物特征

- 指纹

- 视网膜

- 声音

- 虹膜

其他身份认证技术

单点登录(SSO,single sign-on)

kerberos

远程用户拨号认证系统

4.访问控制

针对越权使用资源的防御措施

控制策略:主体对客体相关访问规则的集合

访问控制:主体依据某些控制策略或访问权限,对客体本身或其他资源赋予不同访问权限的能力

访问控制安全策略遵循最小特权原则

自主访问控制

discretionary access control:DAC

资源的所有者可以规定谁有权访问他们的资源

优点:

- 根据主体的身份和访问权限进行决策

- 灵活

缺点:信息在传递过程中其访问权限关系会被改变

强制访问控制

mandatory access Control:MAC

主体和客体都有一个固定的安全属性,系统用该安全属性来决定一个主体是否可以访问某个客体

应用与军事等安全要求较高的系统

- 控制粒度大

- 灵活性不高

- 安全性强

基于角色的访问控制

RBAC

根据用户所担任的角色来决定用户在系统中访问的权限

- 便于授权管理

- 便于处理工作分级

- 便于任务分担

- 最小特权、职责分离

5.安全审计

即便采用了很多方法保障网络安全,仍不可避免的感染病毒或者受到威胁。受到威胁后,如何从安全事故中恢复过来,需要采取一些措施。安全审计是提高安全性的工具。能够再现问题,帮助事后责任追查和数据恢复

安全审计可以追踪和监测系统中的异常事件,也可以监视系统中其他安全机制运行的情况

日志是安全审计系统的主要组成部分,记录日常事件或者误操作警报

被动式审计:简单记录,不作处理

主动式审计:结束一个登录会话、拒绝一些主机的访问

三、网络安全防护技术

1.网络基础知识

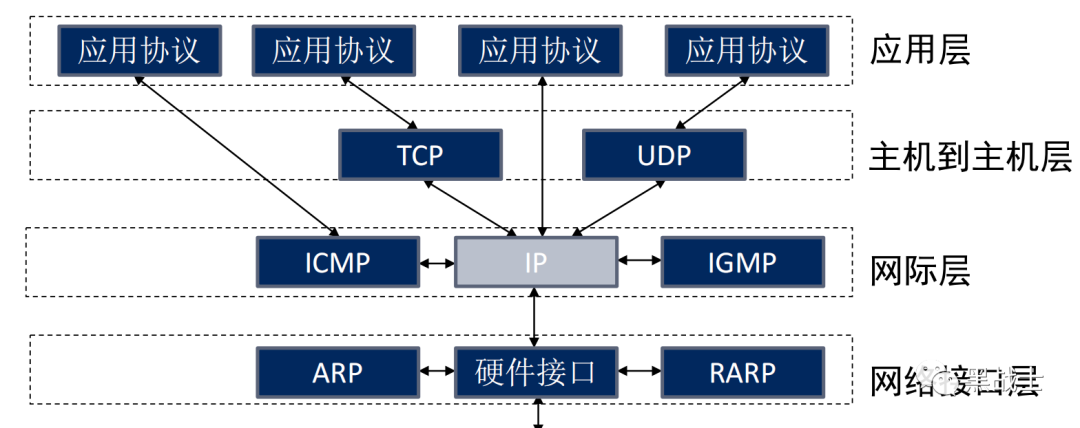

TCP/IP协议

通信地址:将数据从一段传送到另一端

MAC地址:物理地址:48bit

Ip地址:逻辑地址:32bit

IPv6是IETF(互联网工程任务组)设计下的下一代IP协议

封装:Encapsulation:高层进城进行数据传输时,会将数据从高层向底层传送

解封装:Decapsulation

tcp

面向连接的、可靠的字节流服务

udp

提供面向事务的简单不可靠信息传送服务

2.网络安全威胁

网络安全威胁主要来自攻击者对网络及信息系统的攻击

攻击者可以通过网络嗅探、网络钓鱼、dos、远程控制、社会工程学等网络攻击手段,获取目标计算机的控制权

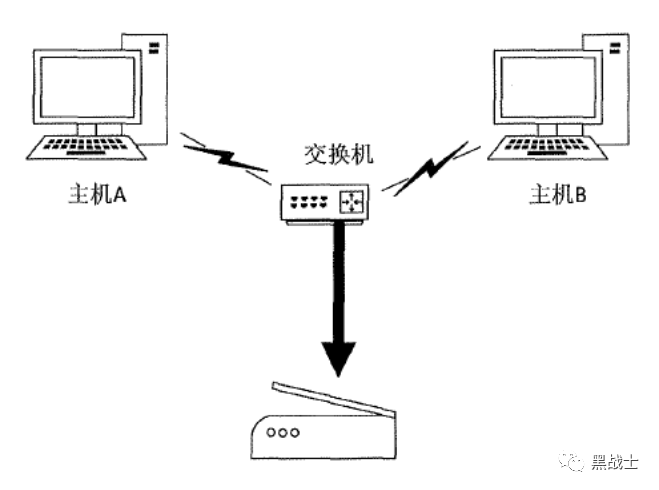

网络嗅探

通过截获、分析网络中传输的数据而获取有用信息的行为

网络钓鱼

攻击者利用伪造的网站或欺骗性的电子邮件进行的网络诈骗活动

拒绝服务攻击

DoS:拒绝服务攻击

DDoS:分布式拒绝服务攻击

SYN flooding:同步洪泛攻击

远程控制

通过非法手段成功入侵目标主机后,以实现对目标主机的远程控制

社会工程学

综合运用信息收集、语言技巧等手段

3.网络安全防护与实践

虚拟专用网络:VPN

常用协议:

- IPSec协议

- SSL

应用:

- 远程访问VPN:企业员工流动频繁或远程办公

- 内联网VPN:相同企业内部异地互联

- 外联网VPN:不同企业之间互联

防火墙

设置在不同网络之间的一系列包括软硬件在内的部件组合。在内网与外网之间构建一道保护屏障,网络内部和外部之间的所有数据流必须经过防火墙

- 数据包过滤

- 审计和报警机制

- 远程管理

- 网络地址转换

- 代理

- 流量控制

4.无线局域网安全防护

无线局域网(WLAN,Wireless Local Area Networks)

以无线的方式连接网络设备

增强无线网络安全性的措施

- 修改admin密码

- 无线网络安全协议

- 禁用DHCP

- 禁止SSID广播

- 禁止远程管理

- MAC地址过滤

- 合理防止无线AP

四、操作系统安全防护技术

1.操作系统概述

操作系统是计算机系统软硬件资源的控制中心

操作系统的特征:

- 并发

- 共享:互斥访问、同时访问

- 虚拟

- 异步

管理资源:

- cpu

- 存储

- 设备

- 文件

- 网络与通信

操作系统分类:

- 机型分类:大型机、中型机、小型机、微型机

- 用户数目分类:单用户操作系统、多用户操作系统

- 功能特征分类:批处理操作系统、实时操作系统、分时操作系统

- 应用领域分类:桌面操作系统、服务器操作系统、嵌入式操作系统

2.操作系统的安全威胁

系统漏洞防范

- 提升防火墙

- 病毒防范

- 漏洞扫描

- 强化端口解析,数据备份

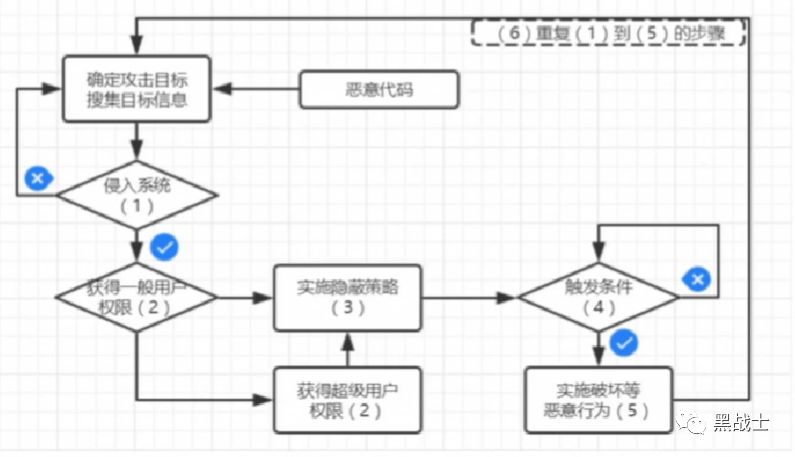

恶意代码

故意编制、对网络或系统会产生威胁和潜在威胁的计算机代码

病毒

破坏os的cpu、文件、存储、硬件资源

寄生、传染、潜伏、隐蔽、破坏、可触发性

木马

特洛伊木马

利用计算机程序漏洞入侵后窃取他人文件

木马是一种后门程序,常被黑客用作控制远程计算机的工具

该程序长期潜伏于被攻击者主机内,以实现攻击者对其长时间的破坏

完整的木马系统:

- 硬件部分:建立木马连接所必须的硬件实体

- 软件部分:实现远程连接控制必须的软件程序

- 具体连接部分:通过Internet在服务端与控制端之间建立一条木马通道必须的元素

木马传播途径:

- 电子邮件

- 下载文件

- 网页

- 聊天工具

蠕虫

具备病毒的破坏能力,还可以实现自我复制和传播

基本结构

- 传播

-

- 扫描

- 攻击

- 复制

- 隐蔽

端口扫描威胁

对目标计算机所有打开端口发送同一信息,根据返回端口状态分析目标计算机的端口是否打开或者可用。

如何自学黑客&网络安全

黑客零基础入门学习路线&规划

初级黑客

1、网络安全理论知识(2天)

①了解行业相关背景,前景,确定发展方向。

②学习网络安全相关法律法规。

③网络安全运营的概念。

④等保简介、等保规定、流程和规范。(非常重要)

2、渗透测试基础(一周)

①渗透测试的流程、分类、标准

②信息收集技术:主动/被动信息搜集、Nmap工具、Google Hacking

③漏洞扫描、漏洞利用、原理,利用方法、工具(MSF)、绕过IDS和反病毒侦察

④主机攻防演练:MS17-010、MS08-067、MS10-046、MS12-20等

3、操作系统基础(一周)

①Windows系统常见功能和命令

②Kali Linux系统常见功能和命令

③操作系统安全(系统入侵排查/系统加固基础)

4、计算机网络基础(一周)

①计算机网络基础、协议和架构

②网络通信原理、OSI模型、数据转发流程

③常见协议解析(HTTP、TCP/IP、ARP等)

④网络攻击技术与网络安全防御技术

⑤Web漏洞原理与防御:主动/被动攻击、DDOS攻击、CVE漏洞复现

5、数据库基础操作(2天)

①数据库基础

②SQL语言基础

③数据库安全加固

6、Web渗透(1周)

①HTML、CSS和JavaScript简介

②OWASP Top10

③Web漏洞扫描工具

④Web渗透工具:Nmap、BurpSuite、SQLMap、其他(菜刀、漏扫等)

恭喜你,如果学到这里,你基本可以从事一份网络安全相关的工作,比如渗透测试、Web 渗透、安全服务、安全分析等岗位;如果等保模块学的好,还可以从事等保工程师。薪资区间6k-15k

到此为止,大概1个月的时间。你已经成为了一名“脚本小子”。那么你还想往下探索吗?

如果你想要入坑黑客&网络安全,笔者给大家准备了一份:282G全网最全的网络安全资料包评论区留言即可领取!

7、脚本编程(初级/中级/高级)

在网络安全领域。是否具备编程能力是“脚本小子”和真正黑客的本质区别。在实际的渗透测试过程中,面对复杂多变的网络环境,当常用工具不能满足实际需求的时候,往往需要对现有工具进行扩展,或者编写符合我们要求的工具、自动化脚本,这个时候就需要具备一定的编程能力。在分秒必争的CTF竞赛中,想要高效地使用自制的脚本工具来实现各种目的,更是需要拥有编程能力.

如果你零基础入门,笔者建议选择脚本语言Python/PHP/Go/Java中的一种,对常用库进行编程学习;搭建开发环境和选择IDE,PHP环境推荐Wamp和XAMPP, IDE强烈推荐Sublime;·Python编程学习,学习内容包含:语法、正则、文件、 网络、多线程等常用库,推荐《Python核心编程》,不要看完;·用Python编写漏洞的exp,然后写一个简单的网络爬虫;·PHP基本语法学习并书写一个简单的博客系统;熟悉MVC架构,并试着学习一个PHP框架或者Python框架 (可选);·了解Bootstrap的布局或者CSS。

8、超级黑客

这部分内容对零基础的同学来说还比较遥远,就不展开细说了,附上学习路线。

网络安全工程师企业级学习路线

如图片过大被平台压缩导致看不清的话,评论区点赞和评论区留言获取吧。我都会回复的

视频配套资料&国内外网安书籍、文档&工具

当然除了有配套的视频,同时也为大家整理了各种文档和书籍资料&工具,并且已经帮大家分好类了。

一些笔者自己买的、其他平台白嫖不到的视频教程。

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!