- 1python学生名片系统_基于Python的学生信息管理系统

- 2常用开源网站:sourceforge,github,foss,launchpad,PortableApps,datamation,opensourcewindows,opensourceMac,apa...

- 3Yakit基本使用

- 4# 2020年三无选手的计算机保研之路(武大,中山,哈深_哈深被鸽

- 5Unity3D UDP传输大文件怎么提高速度详解_unity udp通信发送文件

- 6如何测算出任一副图片中的物体的实际尺寸?

- 7闲鱼商品详情API接口(店铺|标题|主图|价格|SKU属性等)

- 8成为有钱人的终极秘诀:做到这7步,你也可以成为富人!_成为富人秘诀

- 9crossover24中文破解版百度云免费下载 crossover永久免激活汉化包安装使用教程 crossover24激活码分享_crossover 百度网盘

- 10Web3空投入门:如何增加空投成功的几率_互联网灰色赚钱项目

IPSEC VPN——AH/ESP详解(大学生易读版)_ah和esp有何相同与不同?

赞

踩

引言

作为IPSEC VPN安全协议的重要存在,这里单独拎出来详讲解一下,想了解更多的IPSEC VPN知识可点击这链接哦:IPSEC VPN详解(大学生易读版)。望大家这节课下来更好理解IPSEC VPN,也能完全掌握AH/ESP协议。

原理

安全协议(AH/ESP)在IPSEC里面不能单独存在,在IKE协议建立的SA(安全联盟)基础下结合密钥,关系具体如下图,并采用封装的方式封装在报文之中,从而达到具有安全保障的作用。

AH协议

提供的服务

(1)无连接数据完整性

(2)数据源认证

(3)抗重放服务

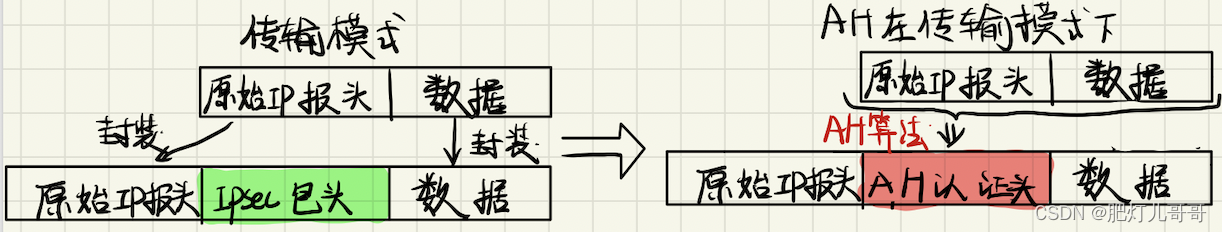

AH封装在传输模式上的情况

理解:在传输模式下,通过AH算法,将原ip报头以及数据封装为AH报头,AH报头里面通过哈希函数产生的校验来验证完整性,里面的密钥来验证数据源认证,以及报头中的序列号可以防止重放攻击,从而达成AH协议的目的所在。

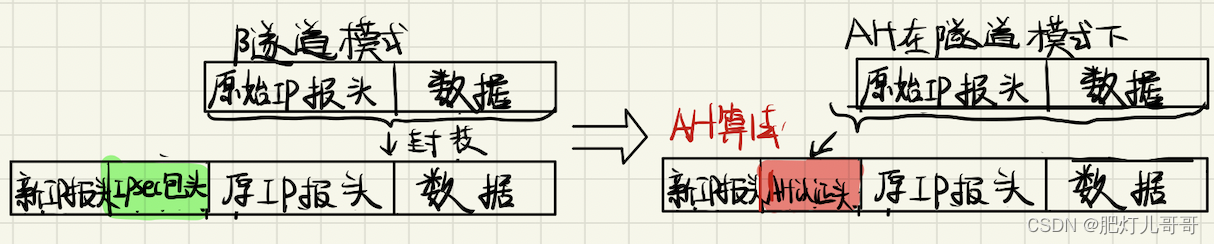

AH封装在隧道模式上的情况

理解:在隧道模式下,(一下加粗前的和上述一致)通过AH算法,将原ip报头以及数据封装为AH报头,AH报头里面通过哈希函数产生的校验来验证完整性,里面的密钥来验证数据源认证,以及报头中的序列号可以防止重放攻击,从而达成AH协议的目的所在。 值得一提的是,AH不具有加密功能,但隧道模式本具有加密ip报头的作用,所以这里也具有加密性。

注意

不论是传输模式还是隧道模式下,AH提供对数据包的保护时,它保护的是整个IP数据包,如果存在NAT的话会先修改ip报头,修改后会导致AH算法中受保护的ip头部改变,所以不能NAT穿越

ESP协议

提供的服务

(1)无连接数据完整性

(2)数据源认证

(3)抗重放服务

(4)数据加密

ESP封装在传输模式上的情况

理解:在整个封装后部分,除了AH之前具有的功能,还多了一个具有加密功能的作用,值得一提的是传输模式本不具有加密功能,但在ESP协议下,拥有了加密加持。

ESP封装在隧道模式上的情况

理解:道理同上了,看图,值得一提这里是在隧道模式下先封装原数据包和ip报头并加密,后来ESP再次加密,一共经历了俩次加密。

注意

ESP在传输模式下会验证外部IP头部,将导致校验失败。

ESP在隧道模式不验证外部IP头,因此ESP在隧道模式下可以在NAT环境中运行。(道理同上述AH注意事项一致)

AH与ESP对比

尾言

大家要掌握上述不同安全协议在不同工作模式下的封装方式大家好好理解,也知道俩安全协议的差别所在,望大家在学习完后能掌握住安全协议,也能更好滴理解IPSEC VPN,具体想做了解IPSEC VPN可见链接:IPSEC VPN详解 (大学生易读版)。我都用简单易懂的口吻为大家讲解滴,也希望大家在网络道路上学习越来越

Copyright © 2003-2013 www.wpsshop.cn 版权所有,并保留所有权利。