热门标签

热门文章

- 1奶茶点餐|奶茶店自助点餐系统|基于微信小程序的饮品点单系统的设计与实现(源码+数据库+文档)_奶茶店微信小程序的源代码运行结果图片

- 2最炙手可热的行业——大数据就业方向和学习路线图详解!_数据科学与大数据技术 就业拓扑图

- 3记录一下Android Studio设置模拟器的安装位置_mac android studio 查看模拟器路径

- 4PyTorch搭建LeNet训练集详细实现

- 5内网搭建Ubuntu(银河麒麟)的apt本地源服务器_银河麒麟配置本地apt源

- 6平衡搜索二叉树之红黑树(拒绝死记硬背,拥抱理解记忆)_java 平衡二叉树 红黑树

- 7人脸识别之人脸对齐(一)--定义及作用

- 8设计一个聊天系统200问?

- 9烤仔TVのCCW丨密码学通识(四)选择密文攻击

- 10Promise详解

当前位置: article > 正文

Kerberos (六) --------- Hive Kerberos 认证使用说明_javax.security.auth.usesubjectcredsonly

作者:Cpp五条 | 2024-03-23 15:17:42

赞

踩

javax.security.auth.usesubjectcredsonly

以下说明均基于普通用户

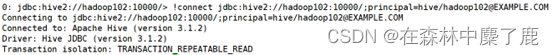

一、beeline 客户端

A、认证,执行以下命令,并按照提示输入密码

[fancy@hadoop102 ~]$ kinit fancy

- 1

B、使用 beeline 客户端连接 hiveserver2

[fancy@hadoop102 ~]$ beeline

- 1

使用如下url进行连接

C、测试查询

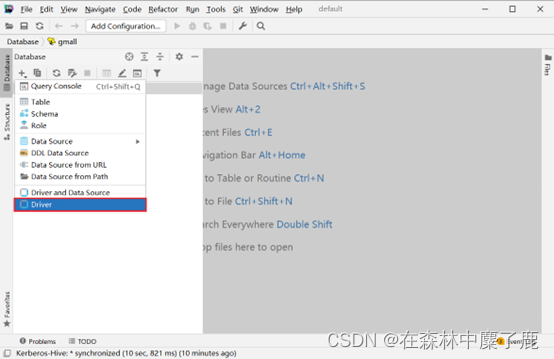

二、DataGrip 客户端

1. 新建 Driver

A、创建 Driver

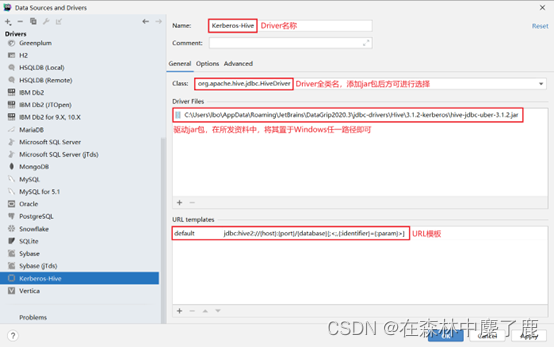

B、配置Driver

注:url模板

jdbc:hive2://{host}:{port}/{database}[;<;,{:identifier}={:param}>]

- 1

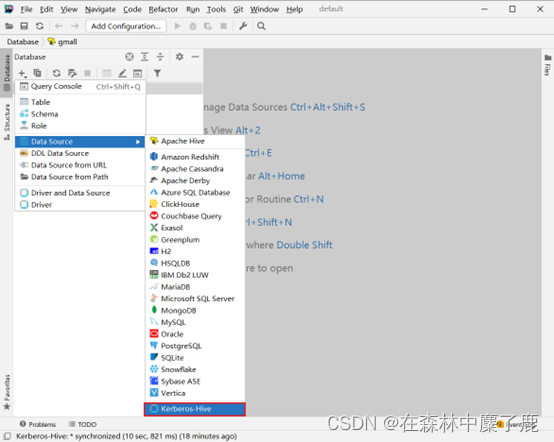

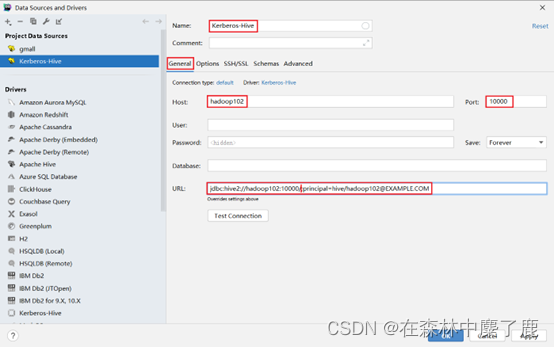

2. 新建连接

A、创建连接

B、配置连接

基础配置

注:url:jdbc:hive2://hadoop102:10000/;principal=hive/hadoop102@EXAMPLE.COM

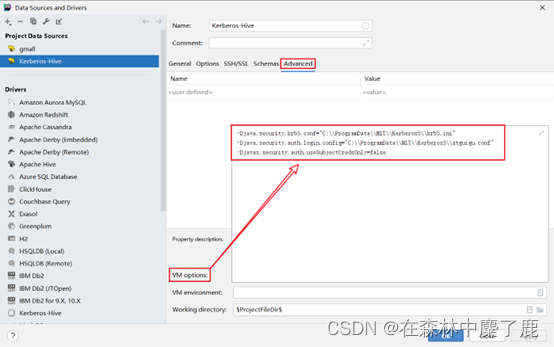

高级配置

注:

配置参数:

- -Djava.security.krb5.conf=“C:\ProgramData\MIT\Kerberos5\krb5.ini”

- -Djava.security.auth.login.config=“C:\ProgramData\MIT\Kerberos5\atguigu.conf”

- -Djavax.security.auth.useSubjectCredsOnly=false

编写 JAAS (Java认证授权服务) 配置文件,内容如下,文件名和路径须和上图中

java.security.auth.login.config 参数的值保持一致。

com.sun.security.jgss.initiate{

com.sun.security.auth.module.Krb5LoginModule required

useKeyTab=true

useTicketCache=false

keyTab="C:\\ProgramData\\MIT\\Kerberos5\\atguigu.keytab"

principal="fancy@EXAMPLE.COM";

};

- 1

- 2

- 3

- 4

- 5

- 6

- 7

为用户生成 keytab 文件,在 krb5kdc 所在节点 (hadoop102)执行以下命令

[root@hadooop102]# kadmin.local -q"xst -norandkey -k /home/fancy/fancy.keytab fancy"

- 1

将上一步生成的 fancy.keytab 文件,置于 Windows 中的特定路径,该路径须与 keyTab 属性的值保持一致。

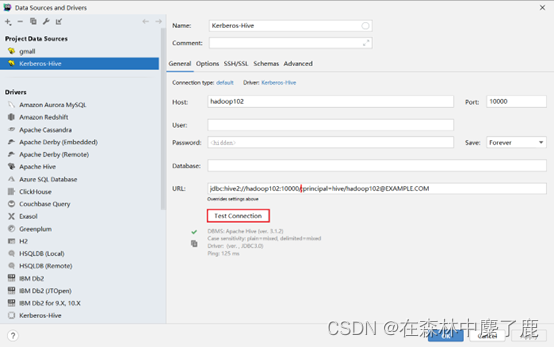

测试连接

本文内容由网友自发贡献,转载请注明出处:【wpsshop博客】

推荐阅读

相关标签