- 1基于Java+Vue+uniapp微信小程序新生报到系统设计和实现_java新生报到微信小程序

- 2【SpringCloud学习笔记】RabbitMQ(上)_springcloud 集成 rabbitmq

- 3前端框架(Vue,React)介绍及面试题总结_熟悉react和vue

- 4[EDA]8位双向移位寄存器的设计_eda8位移位寄存器的真值表

- 5GitHub回应突然断供:身在美国不由己,无权提前通知预警

- 6豪情-关于生活工作学习之感悟-第一篇

- 7MTK-Tools: 功能强大的联发科芯片工具箱

- 8python selenium 不用下载驱动且能执行js 代码爬取网页_selenium最新版不需要驱动

- 9linux基础和网络_linux和网络

- 10用ollama的免费API零代码开发第一个AI应用_ollama api

渗透测试-Burp识别验证码暴破密码_渗透测试加减法验证码识别

赞

踩

Burp识别验证码暴破密码

1、下载插件和服务代码

地址:

https://github.com/f0ng/captcha-killer-modified/releases

该项目基于captcha-killer

(https://github.com/c0ny1/captcha-killer)修改,可以用于2021-2022的Burp Suite。

其中jar文件是Burp插件。

Source code.zip里面有一个codereg.py是服务文件,用于搭建验证码服务,需要解压出来。注意不要放在有中文名字的路径中,否则启动会有问题。

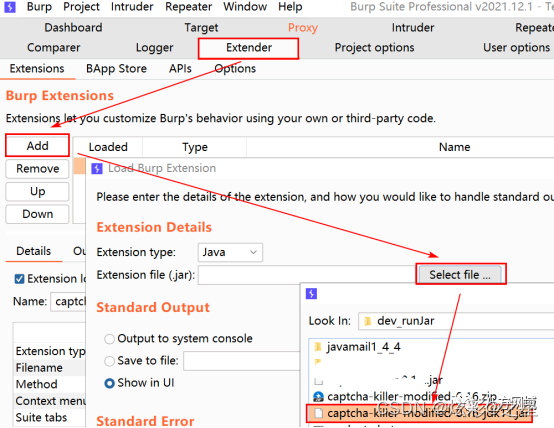

2、安装Burp插件

Extender——Add(默认Java类型插件)————Select File——选择下载的captcha-killer-modified-jdk14.jar

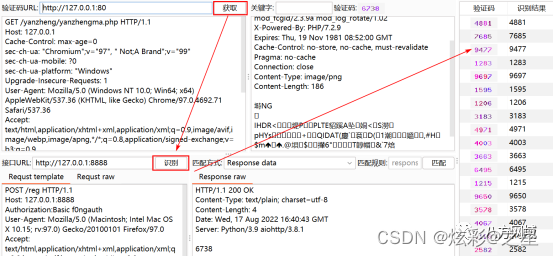

3、获取验证码

拦截请求验证码的包,比如:

http://127.0.0.1/yanzheng/yanzhengma.php

并右键发送到 captcha panel

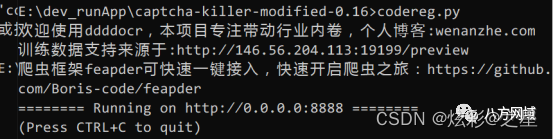

4、本地服务识别验证码

本文实验的python版本环境:Python 3.9.4

安装ddddocr和aiohttp

在cmd执行命令:

pip install ddddocr aiohttp -i

http://mirrors.aliyun.com/pypi/simple/ --trusted-host

mirrors.aliyun.com

在本地开启一个验证码识别的web接口,找到之前解压的

Source code.zip,里面有一个codereg.py

Python codereg.py

正常运行:

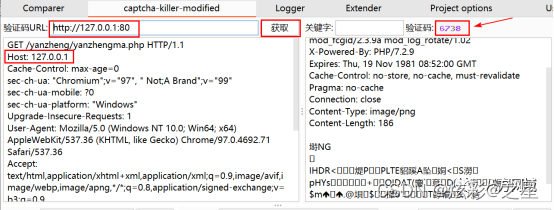

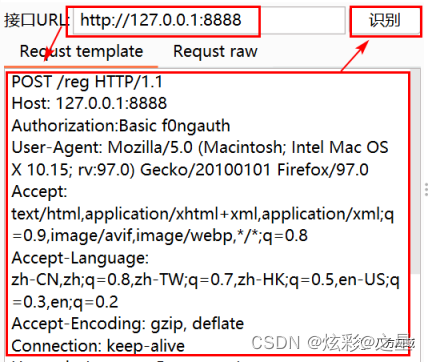

填写接口URL和请求模板(Request template)

内容为:

POST /reg HTTP/1.1

Host: 127.0.0.1:8888

Authorization:Basic f0ngauth

User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10.15; rv:97.0) Gecko/20100101 Firefox/97.0

Accept:

text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,/;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate

Connection: keep-alive

Upgrade-Insecure-Requests: 1

Content-Type: application/x-www-form-urlencoded

Content-Length: 8332

<@BASE64><@IMG_RAW></@IMG_RAW>/@BASE64

填好以后点击“识别”,即可识别刚刚获取的图片验证码。

重复点击“识别”,可以重复识别。

点击一次“获取”,点击一次“识别”,可以逐张识别。

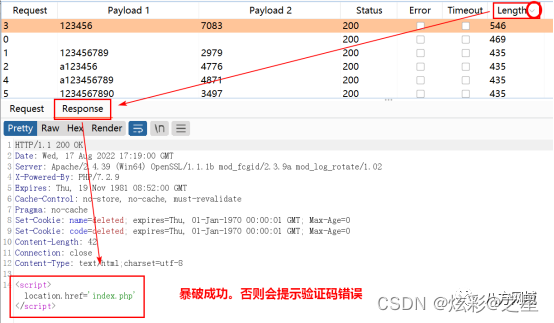

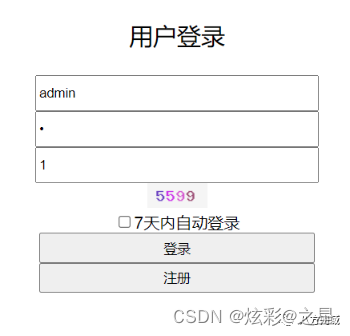

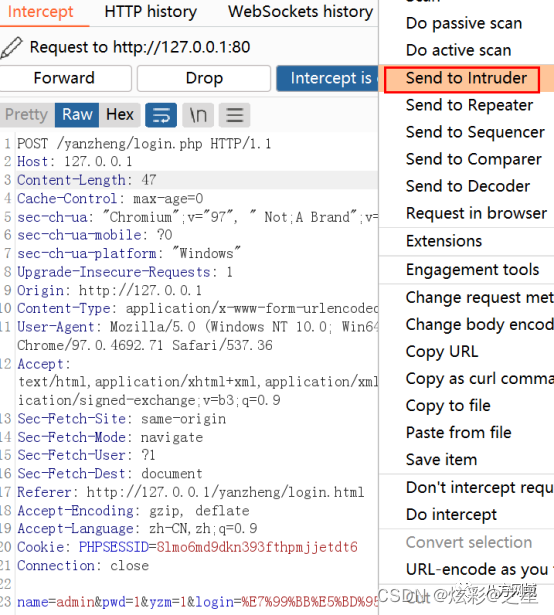

5、抓取登录包暴破

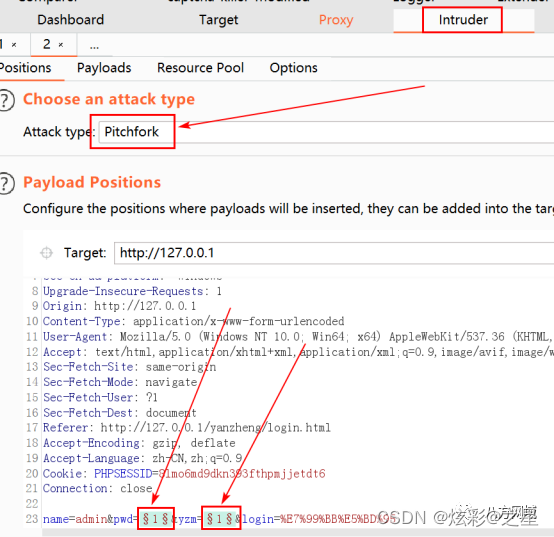

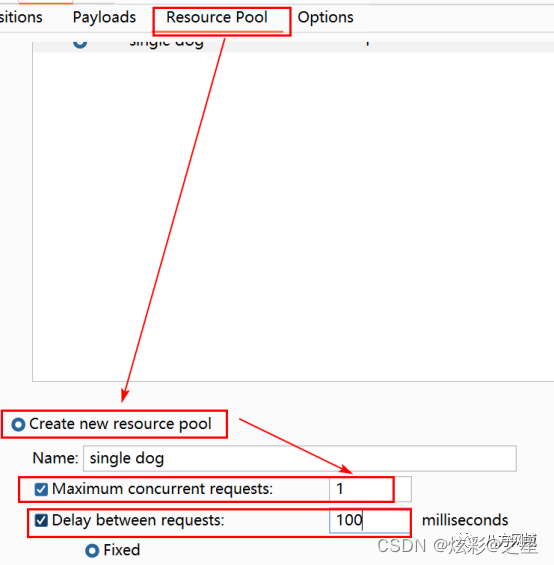

打开拦截开关,对登录操作进行拦截抓包,发送到Intruder模块:

攻击模式选择:Pitchfork

攻击字段标记密码和验证码的值

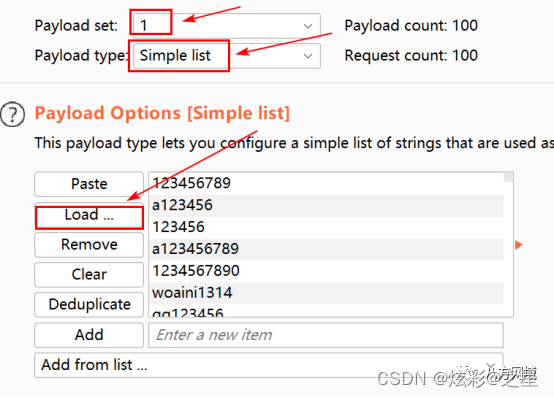

第一个payload是密码的值:

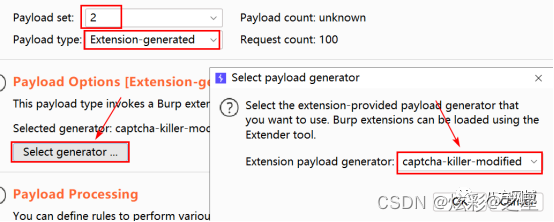

第二个payload是验证码的值:

点击两次Length按长度逆序排列,找出与其它Length不同的一个,根据Response确定暴破成功: