- 1Unity 导出切片精灵_unity spine 切片工具

- 2MindSpore在创建卷积层时设置权重参数精度问题_怎么给卷积层添加权重

- 3基于粒子滤波的SLAM(GMapping)算法分析_gmapping优化

- 4linux sqlserver命令,Linux下使用SQLServer

- 5关于存算一体芯片技术_数字存算一体,架构

- 6gitlab+jenkins之环境搭建

- 7提升科研效率的关键:掌握3D科研绘图技能_科研绘图 柔性

- 8vue - el-table 实现 选择框禁止功能_写一个简单的 vue 页面,实现选择框选中时,下拉选择框禁用的功能

- 9AndroidUI进阶-为什么不能在子线程更新UI_system.err: android.view.viewrootimpl$calledfromwr

- 10ModuleNotFoundError: No module named ‘pycuda._driver‘ python3.7_modulenotfounderror: no module named 'pycuda

无线WEB认证功能与BYOD方案——无线WEB认证配置:对接锐捷认证服务器(1)_web认证wifi

赞

踩

目录

Ⅰ 无线一代web认证

功能介绍

Web认证是一种对用户访问网络的权限进行控制的身份认证方法,这种认证方法不需要用户安装专用的客户端认证软件,使用普通的浏览器软件就可以进行身份认证。未认证用户使用浏览器上网时,接入设备会强制浏览器访问特定站点。在指定的web站点进行认证操作。锐捷Web认证有2个版本,不同版本的Web认证流程不同,我们将其分别称为锐捷一代Web认证和锐捷二代Web认证。此外我司在设备端也实现了一个简易版的portal服务器功能,称为内置web认证。

适用场景说明

Web认证是一种对用户访问网络的权限进行控制的身份认证方法,这种认证方法不需要用户安装专用的客户端认证软件,使用普通的浏览器软件就可以进行身份认证。适合无线终端不想或不能安装认证客户端(特别是手机、平板电脑等),但是又想对网络中的客户做准入控制。

优点:无线终端不需要安装客户端,使用web浏览器即可。

缺点:需要增加portal(推送认证的web界面)和radius服务器(用于储存客户端用户名和密码的设备)。

配置案例

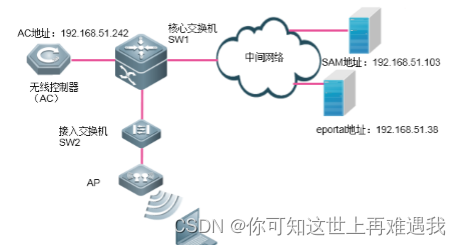

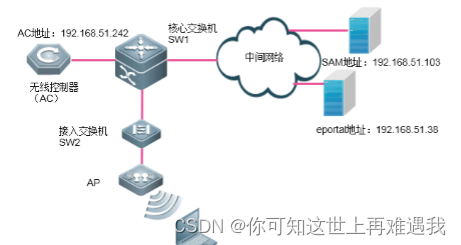

一、组网需求

无线用户需要先经过web认证才能访问无线网络

二、组网拓扑

三、配置要点

部署web认证前,请确保前期网络部署已经完成,数据通信都正常。下面的配置只截取的web认证的相关配置

1、配置Portal key 及Portal服务器IP地址

2、配置重定向页面

3、放通网关ARP,开放免认证网络资源和免认证用户

4、WLAN上开启web认证

5、配置SNMP服务器

6、ePortal服务器配置

7、SAM服务器配置

四、配置步骤

注意:只支持配置一个1代portal服务器。

1、配置Portal服务器IP地址、Portal key 和重定向页面

AC#configterminal

AC(config)#web-auth portal key ruijie ------>portal服务器密钥(密码后面不能有空格)只支持配置一个portal key

AC(config)#web-auth template eportalv1 ----->创建一代web认证模板,名字为eportalv1(默认名字)

AC(config.tmplt.eportalv1)#ip 192.168.51.38 ----->portal服务器IP地址

AC(config.tmplt.eportalv1)#url http://192.168.51.38/eportal/index.jsp ----->重定向portal页面

AC(config.tmplt.eportalv1)#exit

3、放通网关ARP,开放免认证网络资源和免认证用户

AC(config)#http redirect direct-arp 192.168.51.1 ------>没有配置arp-check情况下,可以不配置网关arp直通;如果有配置arp-check,且非11.1(5)b8p3以及11.1(5)b9p5及之后版本,则必须开放无线用户网关arp。详情请参见无线安全功能-防ARP欺骗功能章节。

AC(config)#http redirect direct-site 172.18.10.3 ------>设置172.18.10.3为免认证网络资源,即用户没有认证前就可以访问的资源(非必需)

AC(config)#web-auth direct-host 192.168.51.129 ------>设置192.168.33.129为免认证用户,即不用认证就可以上网的用户(非必需)

4、wlan开启web认证功能

AC(config)#wlansec 1 ------>这个wlansec后面的数字,取决于配置无线信号发射时使用的wlan-id,这里假设配置的是wlan 1

AC(config-wlansec)#webauth ------>启用web认证功能,默认为一代认证

AC(config-wlansec)#exit

5、配置snmp服务器(eportal)

AC(config)#snmp-server host 192.168.51.38 traps version 2c ruijie ------>设置snmp为v2版本,snmp服务器为portal服务器地址,团体字为ruijie(密码后面不能有空格)

AC(config)#snmp-server enable traps web-auth

AC(config)#snmp-server community ruijie rw

AC(config)#end

AC#write ------>保存配置

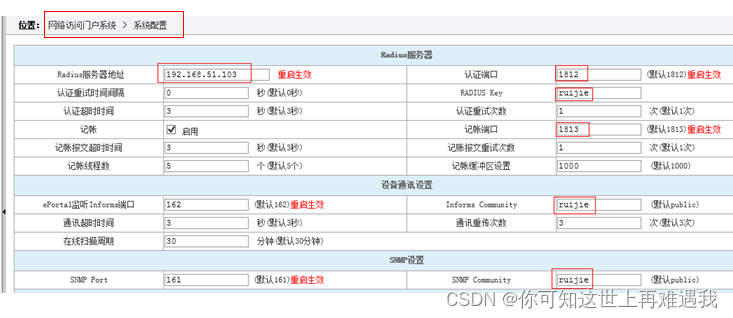

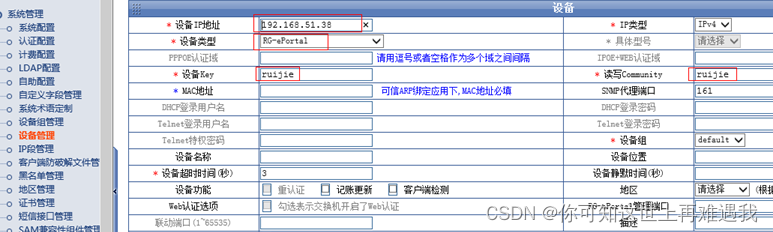

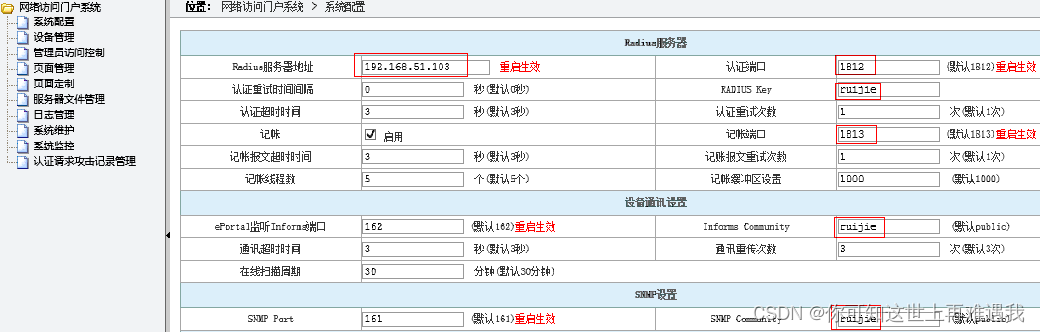

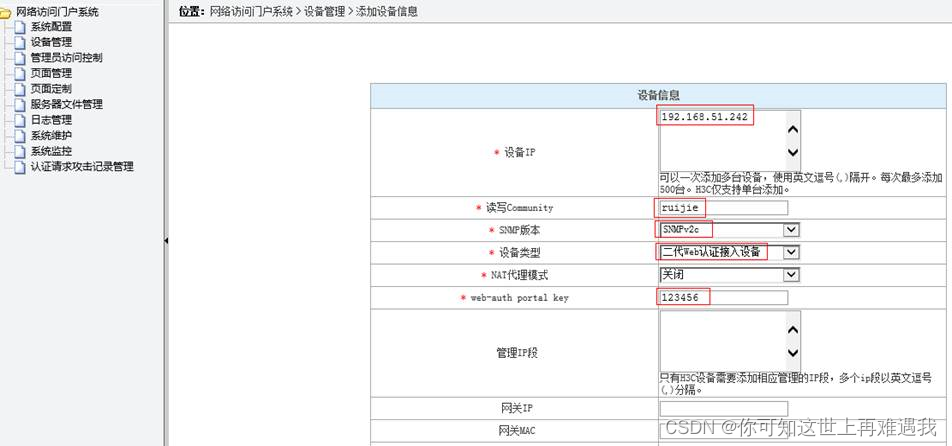

6、配置eportal服务器

1)登陆到eportal服务器选择“系统配置”,配置radius服务器及community信息并保存。

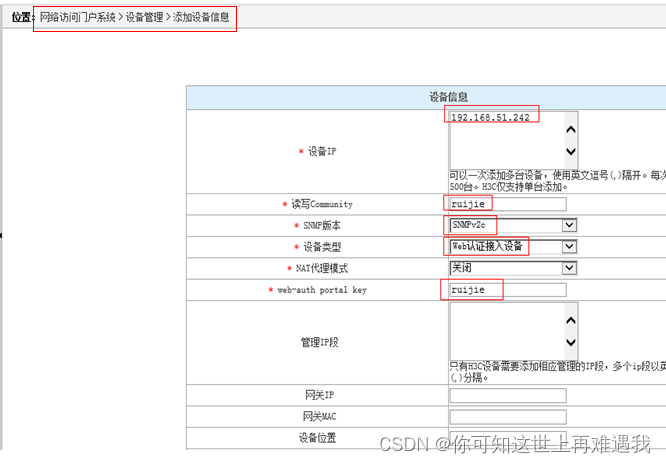

2)选择“设备管理”--->"添加设备",输入无线设备相关信息并“保存”

设备IP:AC的IP地址(去往portal设备的出接口IP)

读写community:和ac上的配置一致(snmp-server communityruijie rw )

设备类型:Web认证接入设备

web-auth portal key:和ac上的配置一致(web-auth portal keyruijie)

其他字段不填写。

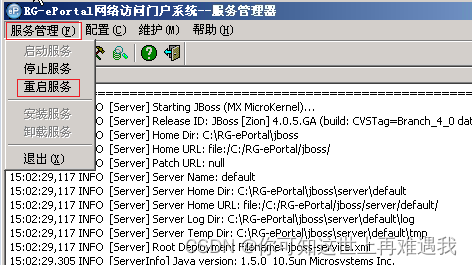

3)登陆到ePortal服务器 windows界面,重启ePortal服务器。

7、配置SAM服务器

1)登陆SAM服务器--->“系统管理”--->“设备管理”,选择“添加”

2)添加设备,填充设备相关参数“设备IP地址”、“设备类型”、“具体型号”、“设备key”、“读写Community”,点击“保存”。

3)添加用户(略)

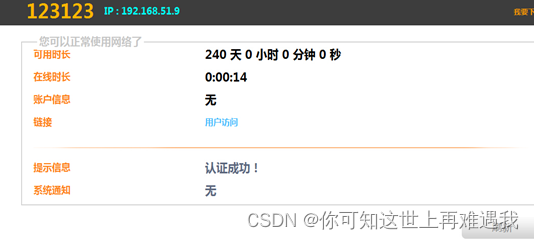

五、配置验证

1、用户连接到无线网络,打开网页弹出认证界面,输入密码提示认证正常并且能正常使用网络。

2、登陆到AC上通过show web-auth user all 确认无线用户认证状态。

AC#show web-auth user all

Statistics:

TypeOnline Total Accumulation

-------------- ------- ------- ------------

v1 portal11 1

v2 Portal00 10

Intra Portal 0 0 0

-------------- ------- ------- ------------

Total1111

V1 Portal Authentication Users ---->一代web认证用户信息

IndexAddressOnline Time LimitTime used

----- ---------------------------------------- ------ ------------ ------------

1 192.168.51.9On 240d 00:00:00 0d 00:00:54

----- ---------------------------------------- ------ ------------ ------------

Ⅱ 无线二代web认证

功能介绍

Web认证是一种对用户访问网络的权限进行控制的身份认证方法,这种认证方法不需要用户安装专用的客户端认证软件,使用普通的浏览器软件就可以进行身份认证。未认证用户使用浏览器上网时,接入设备会强制浏览器访问特定站点。在指定的web站点进行认证操作。锐捷Web认证有2个版本,不同版本的Web认证流程不同,我们将其分别称为锐捷一代Web认证和锐捷二代Web认证。此外我司在设备端也实现了一个简易版的portal服务器功能,称为内置web认证。

适用场景说明

Web认证是一种对用户访问网络的权限进行控制的身份认证方法,这种认证方法不需要用户安装专用的客户端认证软件,使用普通的浏览器软件就可以进行身份认证。适合无线终端不想或不能安装认证客户端(特别是手机、平板电脑等)但是又想对网络中的客户做准入控制。

优点:无线终端不需要安装客户端,使用web浏览器即可。

缺点:需要增加portal(推送认证的web界面)和radius服务器(用于储存客户端用户名和密码的设备)。

配置案例

一、组网需求

无线用户需要先经过web认证才能访问无线网络。

二、组网拓扑

三、配置要点

部署web认证前,请确保前期网络部署已经完成,数据通信都正常。下面的配置只截取的web认证的相关配置

1、启用web-authe AAA认证

2、配置radius服务器IP地址、key和portal key等相关参数

3、配置无线用户认证页面及portal服务器

4、放通网关ARP,开放免认证网络资源和免认证用户

5、WLAN 开启Web认证

6、配置SNMP服务器

7、配置设备的登陆用户名和密码

8、ePortal服务器配置

9、SAM服务器配置

有线网络配置要求:要求有线网络能够透传AC和服务器之间任何数据,保证AC和服务器之间路由可达即可,并且需要确保无线未开启认证前,无线用户能够ping通portal服务器地址

四、配置步骤

1、启用web-auth AAA认证

AC#configterminal

AC(config)#aaa new-model ------>启用AAA认证功能

AC(config)#aaa accounting network default start-stop group radius ------>定义用户上线下线审计默认使用列表

AC(config)#aaa authentication web-auth default group radius ------>定义web认证默认使用列表

AC(config)#aaa accounting update ------>开启记账更新

AC(config)#aaa accounting update periodic 15 ------>定义记账更新间隔为15分钟,建议和radius设备上的参数保持一致

2、配置radius服务器IP地址、key和portal key等相关参数

AC(config)#radius-server host 192.168.51.103 key ruijie ------>配置radius服务器ip和key(本案例中key是ruijie)。注意:密码后面不能有空格或tab键

AC(config)#ip radius source-interface vlan 1 ------>AC使用vlan 1 的IP地址和radius对接,radius上添加AC的nas ip也是vlan 1的ip地址

AC(config)#radius dynamic-authorization-extension enable ------>配置AC支持radius扩展属性(11.x版本默认开启,11.x无需配置)

AC(config)#radius-server attribute 31 mac format ietf ------>如和我司的ESS对接或者和其他厂商对接出现无法踢用户下线的情况,可以尝试调整MAC格式

AC(config)#web-auth portal key 123456 ------>portal服务器密钥:123456(密码后面不能有空格),只支持配置一个portal key

3、在AC上配置无线用户认证页面及portal服务器

AC(config)#web-auth template eportalv2 ------>portal模板配置为eportalv2

AC(config.tmplt.eportalv2)#ip 192.168.51.38 -----> 定义web认证的服务器ip地址 服务器名字配置为eportalv2,具体url参见eportal设备上参数。

AC(config.tmplt.eportalv2)#url http://192.168.51.38/eportal/index.jsp----->具体url参见portal服务器上的参数

AC(config.tmplt.eportalv2)#exit

4、放通网关ARP,开放免认证网络资源和免认证用户

AC(config)#http redirect direct-arp 192.168.51.1 ------>没有配置arp-check情况下,可以不配置网关arp直通;如果有配置arp-check,且非11.1(5)b8p3以及11.1(5)b9p5及之后版本,则必须开放无线用户网关arp。详情请参见无线安全功能-防ARP欺骗功能章节。

AC(config)#http redirect direct-site 172.18.10.3 ------>设置172.18.10.3为免认证网络资源,即用户没有认证前就可以访问的资源(非必需)

AC(config)#web-auth direct-host 192.168.51.129 ------>设置192.168.33.129为免认证用户,即不用认证就可以上网的用户(非必需)

5、在AC上对wlan1开启web认证功能

AC(config)#wlansec 1 ------>这个wlansec后面的数字,取决于配置无线信号发射时使用的wlan-id,这里假设配置的是wlan 1

AC(config-wlansec)#web-auth portal eportalv2 ------>启用二代web认证,调用名为eportalv2的portal

AC(config-wlansec)#webauth ------>启用web认证功能

AC(config-wlansec)#exit

6、配置snmp服务器(ePortal,SAM)

AC(config)#snmp-server host 192.168.51.103 traps version 2c ruijie------>设置snmp为v2版本,snmp服务器地址(SAM),团体字ruijie(密码后面不能有空格)

AC(config)#snmp-server host 192.168.51.38 traps version 2c ruijie ------>设置snmp为v2版本,snmp服务器地址(eportal),团体字ruijie(密码后面不能有空格)

AC(config)#snmp-server enable traps web-auth

AC(config)#snmp-server community ruijie rw

7、配置设备的登陆用户名和密码

AC(config)#username admin password admin------>设置设备的登陆用户名和密码都为admin,全局设置aaa new-model后,telnet登陆时默认会调用本地帐号,所以需要进行设置

AC(config)#end

AC#write ------>保存配置

8、配置ePortal服务器

1)登陆到eportal服务器选择“系统配置”,配置radius服务器及community信息并保存。

2)选择“设备管理”--->"添加设备",输入无线设备相关信息并“保存”

设备IP:AC的IP地址(去往portal设备的出接口IP)

读写community:和ac上的配置一致(snmp-server communityruijie rw )

设备类型:二代web认证接入设备

web-auth portal key:和ac上的配置一致(web-auth portal key123456)

其他字段不填写。

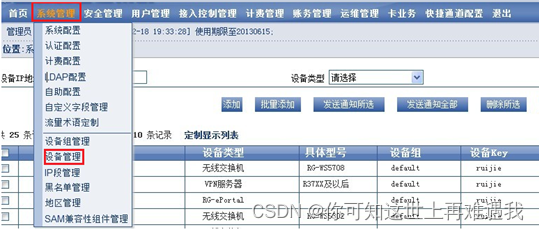

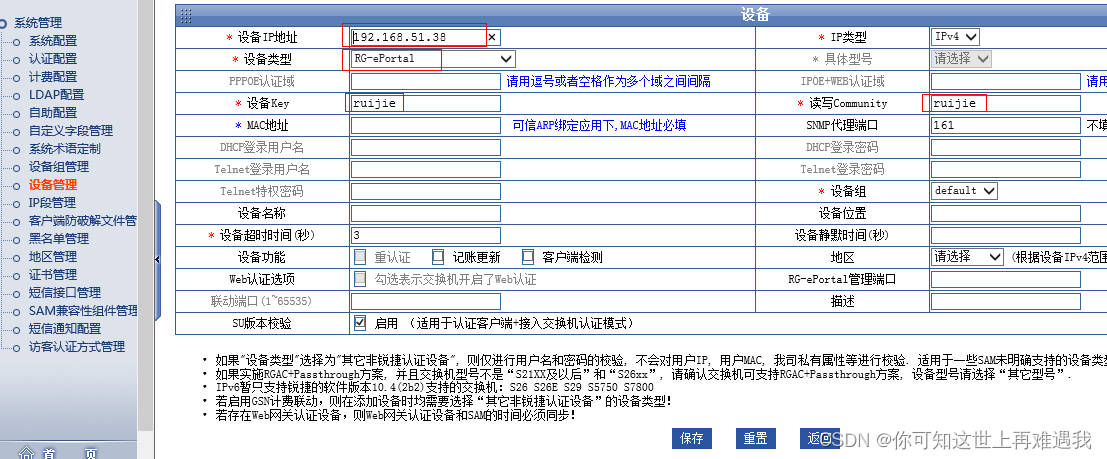

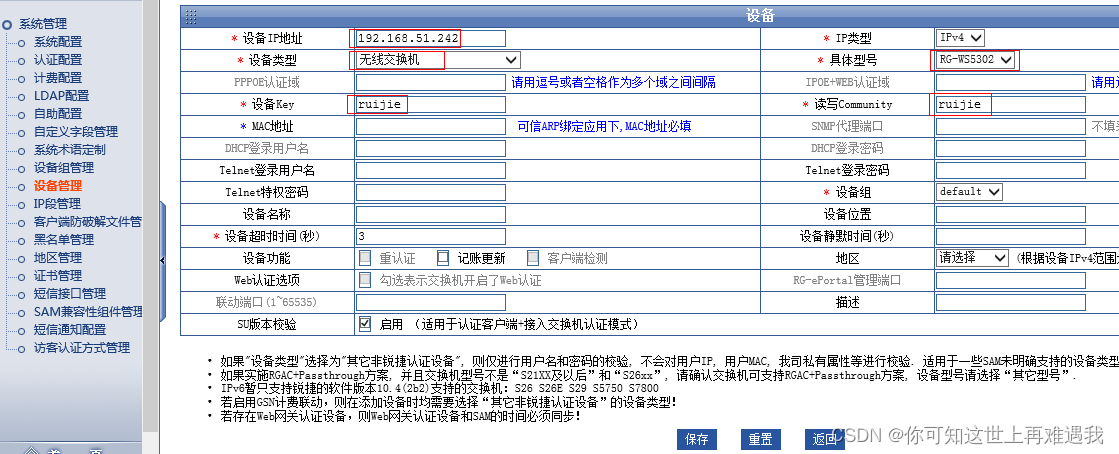

9、SAM(radius)服务器配置

1)登陆SAM服务器--->“系统管理”--->“设备管理”,选择“添加”

2)添加设备,填充设备相关参数“设备IP地址”、“设备类型”、“具体型号”、“设备key”、“读写Community”,点击“保存”。

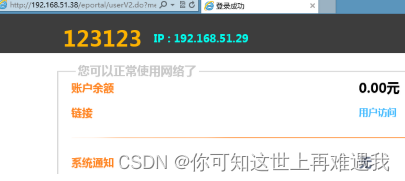

五、配置验证

1、用户连接到无线网络,打开网页弹出认证界面,输入密码提示认证正常并且能正常使用网络。

2、登陆到AC上通过show web-auth user all 确认无线用户认证状态。

AC#show web-auth user all

Statistics:

TypeOnline Total Accumulation

-------------- ------- ------- ------------

v1 portal00 1

v2 Portal11 11

Intra Portal 0 0 0

-------------- ------- ------- ------------

Total1112

V1 Portal Authentication Users

IndexAddressOnline Time LimitTime used Status

----- ---------------------------------------- ------ ------------ ------------ -------

----- ---------------------------------------- ------ ------------ ------------ -------

Intra Portal Authentication Users

IndexAddress Online Time Limit Time used Status

----- ---------------------------------------- ------ ------------ ------------ -------

----- ---------------------------------------- ------ ------------ ------------ -------

V2 Portal Authentication Users ------>2代web认证用户

IndexAddressOnline Time LimitTime used Status

----- ---------------------------------------- ------ ------------ ------------ -------

1 192.168.51.29On 240d 00:00:00 0d 00:00:00 Authenticated

----- ---------------------------------------- ------ ------------ ------------ -------

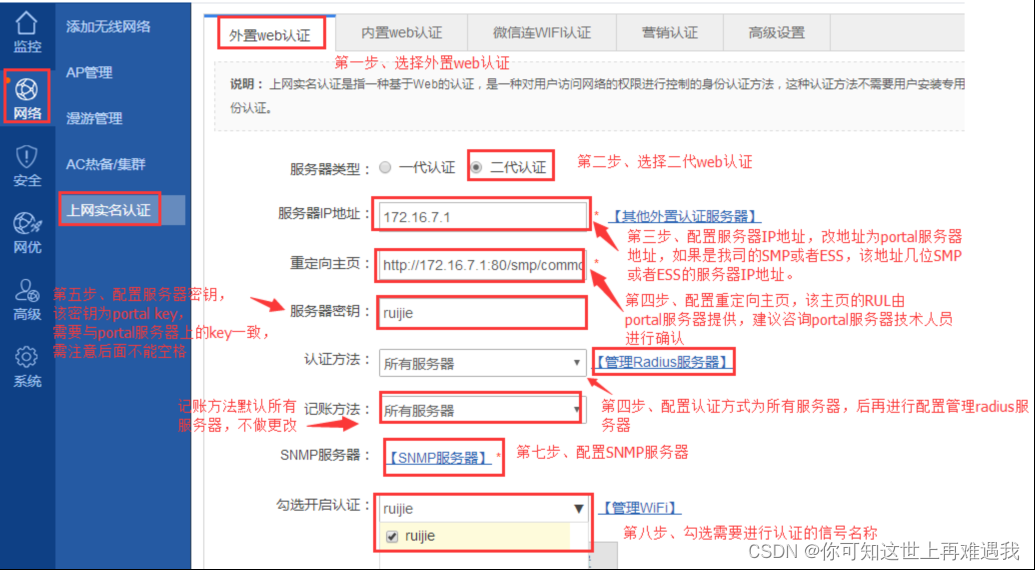

设备Web配置方式:

1)、根据集中转发或者本地转发场景搭建无线网络,保证AP正常信号放出,终端接入后正常外网访问

2)、配置与portla服务器之间联动的配置。点击网络==》上网实名认证

3)、配管理radius服务器,如下图

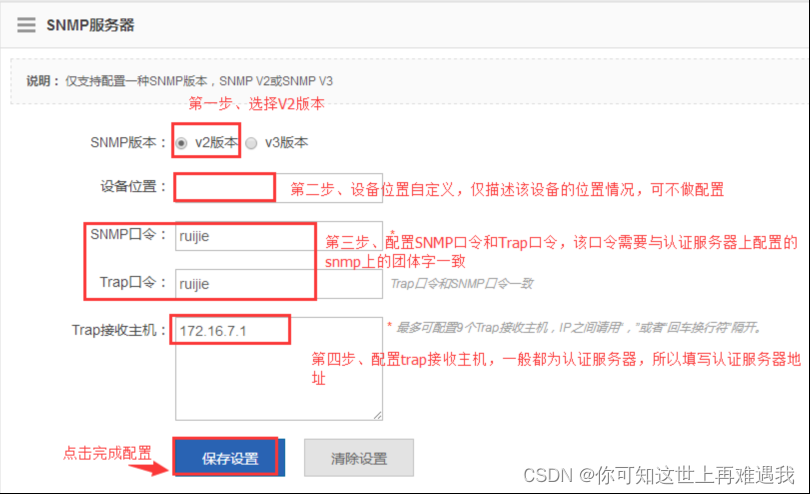

4)、AC与认证服务器snmp联动配置

5)、点击完成配置,如下图

六 、常用命令(11.x)

1、查看所有用户认证状态

Dorm-M12000-WS-SuShe#show web-auth user all

Current user num: 24, Online 15 --所有认证通过的用户数

Address Online Time Limit Time used Status Name

--------------------------------------- ------- -------------- -------------- --------------- ---------

10.3.0.9 On 240d 00:00:00 0d 02:12:34 Active 1996010105 ---active 代表用户认证通过

10.3.0.25 On 240d 00:00:00 0d 01:54:16 Active lsa702

10.3.0.89 On 240d 00:00:00 0d 01:40:55 Active lsa202

10.3.0.16 Off 0d 00:00:00 0d 00:00:00 Initialized

10.3.0.24 On 240d 00:00:00 0d 23:10:11 Active 2006010362

2、查看某一用户认证状态

Dorm-M12000-WS-SuShe#show web-aut user ip 10.3.0.4 ---查看某一个用户的认证状态详细信息(可以基于IP、MAC、用户名、会话id)

Address: 10.3.0.4 ---终端ip地址

Mac: 002b.59f3.aa40 ---终端mac地址

Port: CAPWAP-Tunnel 98

Online: On ---认证通过

Time Limit: 240d 00:00:00

Time used: 0d 00:30:13

Time Start: 2016-2-18 14:17:27 ---终端关联无线网络时间

Status: Active

Dorm-M12000-WS-SuShe#show web-auth user ip 10.1.18.2

Address: 10.1.18.2

Mac: 1859.363b.143f

Port: CAPWAP-Tunnel 161

Online: Off ---未认证通过

Time Limit: 0d 00:00:00

Time used: 0d 00:00:00

Time Start: 2016-2-18 14:59:21

Status: Initialized

3、清除某终端的在线认证状态

AC#clear web-auth user ?

all Process all users

id User's session id

ip User ip address

mac User MAC

name User name

注:清除后终端需要重新认证才能上线,可以基于IP、MAC、用户名、会话id.

clear web-auth user all 将导致所有web认证用户认证下线,请谨慎操作