热门标签

热门文章

- 1 为高效 Ops 和 SRE 团队准备的 10 个开源 k8s 工具

- 2web前端中的jsp网页总结_jsp页面前端技术

- 3Unity加载场景_unity判断场景是否还在加载中

- 4AKKA框架持久化入门样例_akka 持久化db

- 5Linux升级OpenSSH 常见问题_can't locate ipc/cmd.pm in @inc

- 6linux,Centos7系统yum问题,显示已经安装wget,但实际不能使用_loaded plugins: fastestmirror, langpacks repositor

- 7nginx配置文件夹 实现可以选择文件夹下任何文件的下载功能_nginx 反射 能直接下载文件包

- 8linux bi软件,推荐5款超好用的开源Docker工具,开源bi工具

- 9【虚拟仿真】Unity3D实现从浏览器拉起本地exe程序并传参数_unity 启动exe程序

- 10Linux- 系统随你玩之--玩出花活的命令浏览器-双生姐妹花

当前位置: article > 正文

Python JS逆向实战项目:某咕视频逆向分析 & 攻破~~_咪咕视频爬虫

作者:Cpp五条 | 2024-02-25 21:16:40

赞

踩

咪咕视频爬虫

本文仅供学习参考,如有侵权请联系删除!!!

声明:本文不是什么手把手非常细致的教学,可能需要有点经验的,当然了,小白如果耐心的话试可以研究透的,不要灰心,加油!!!

目标:实现咪咕视频登录

可以看到,加密后的参数有着 4个之多,但是也不要灰心,毕竟当你看到这篇文章的时候,说明也是可以解决的哈哈,往下看吧!

逆向探究

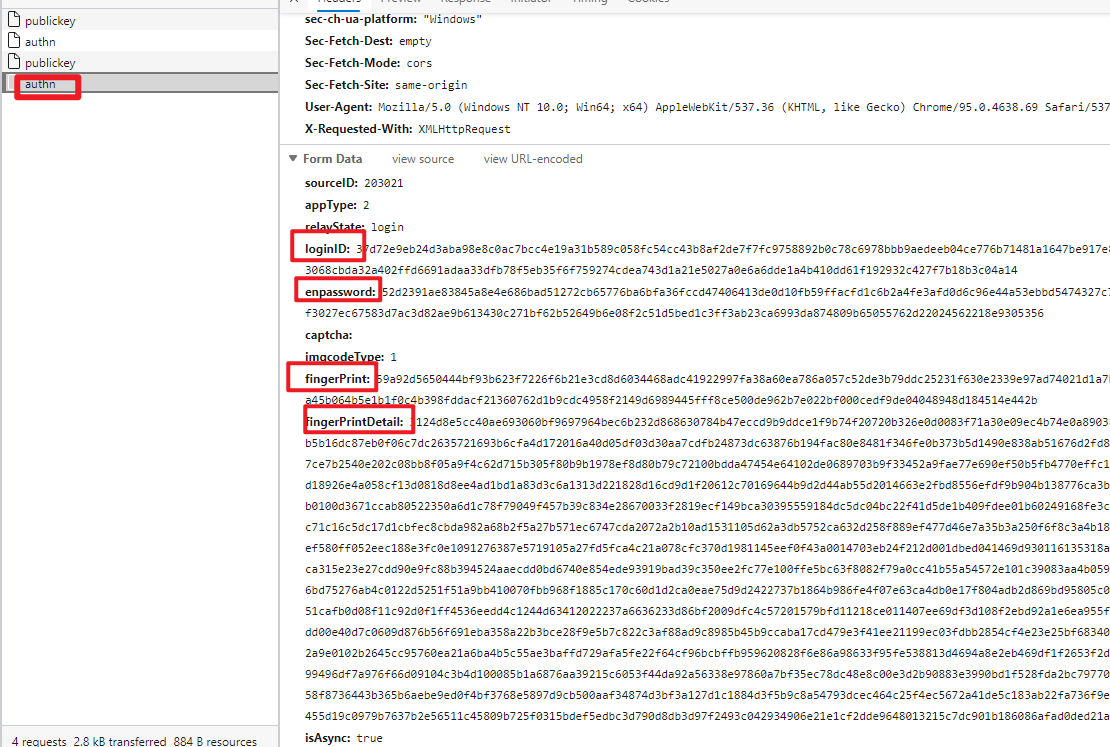

**输入用户名密码,点击登录按钮,可以看到每次点击登录都会发送两个请求,分别是 publickey 和 autn **

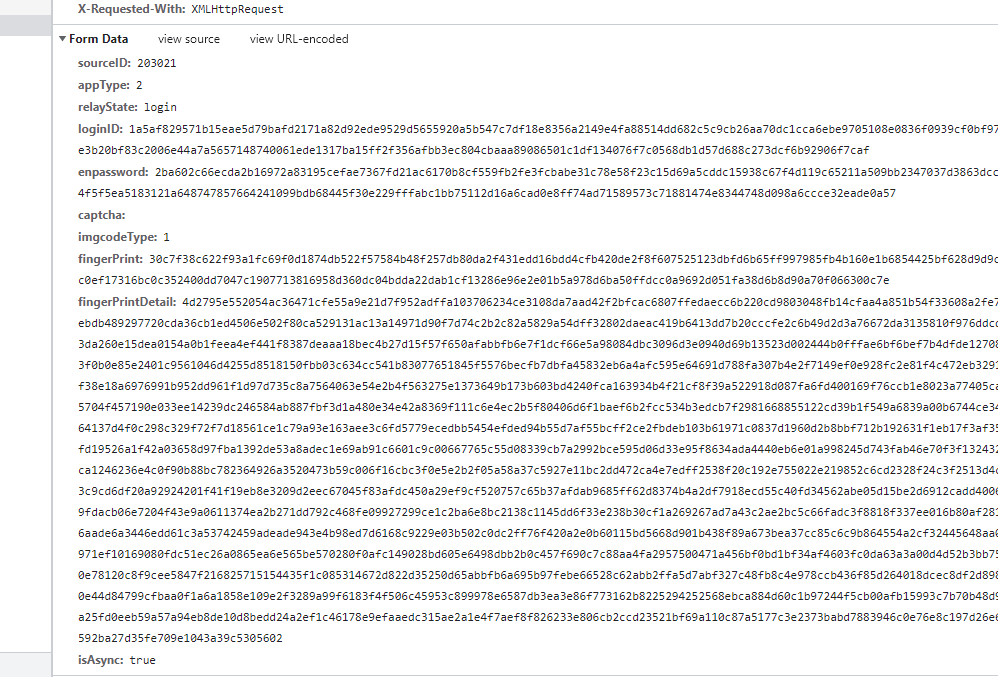

点击 authn 请求,可以看到这个POST请求是登录的请求,我们再去看看publickey请求

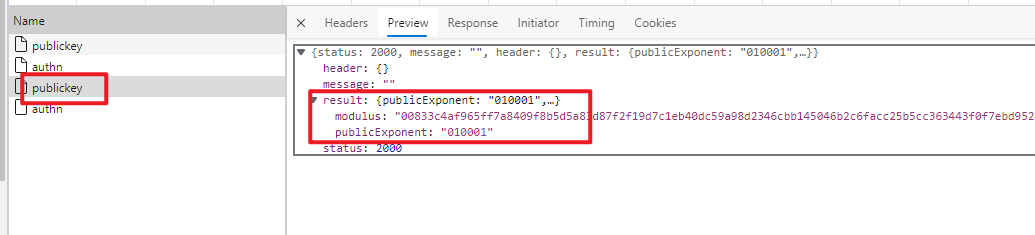

**查看 publickey请求,请求返回JSON数据,主要涉及到两个值,分别是 modulus和publicExponent,相信各位小伙伴不用我多说也能知道这两个数据肯定是非常重要的 **

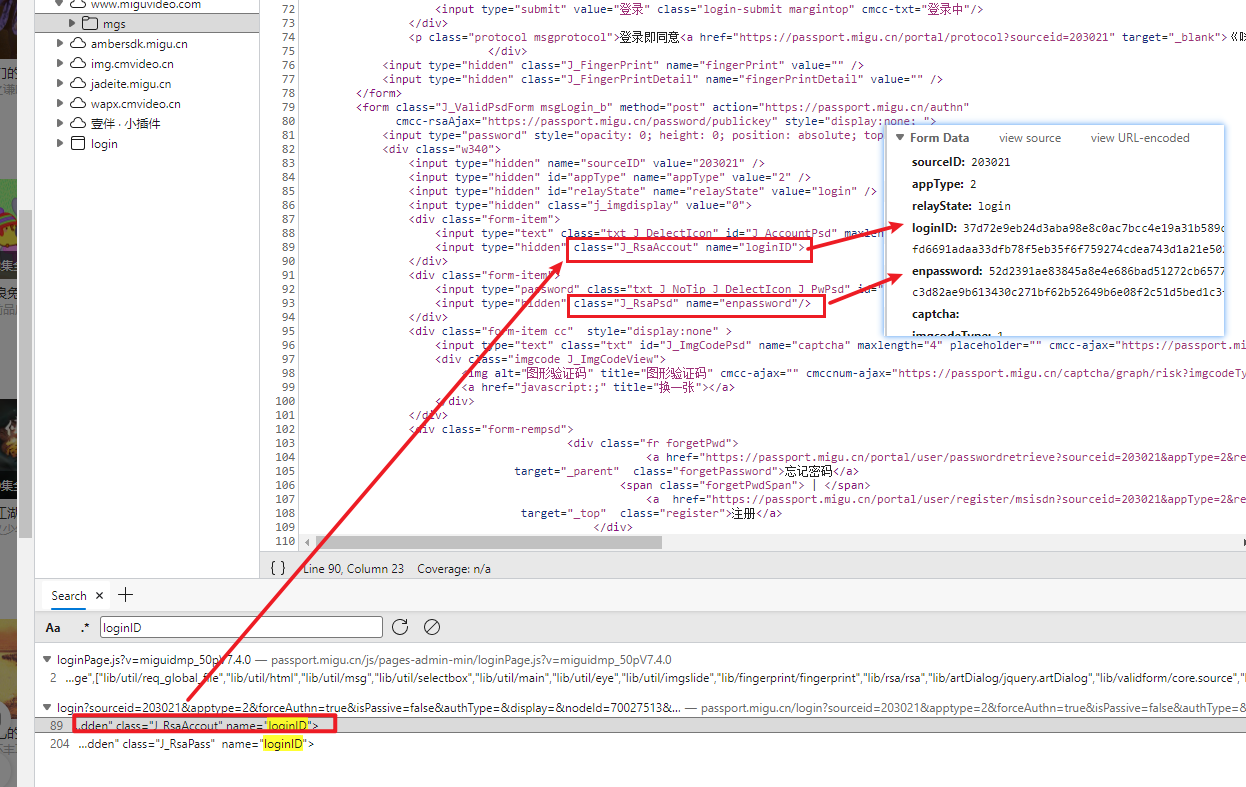

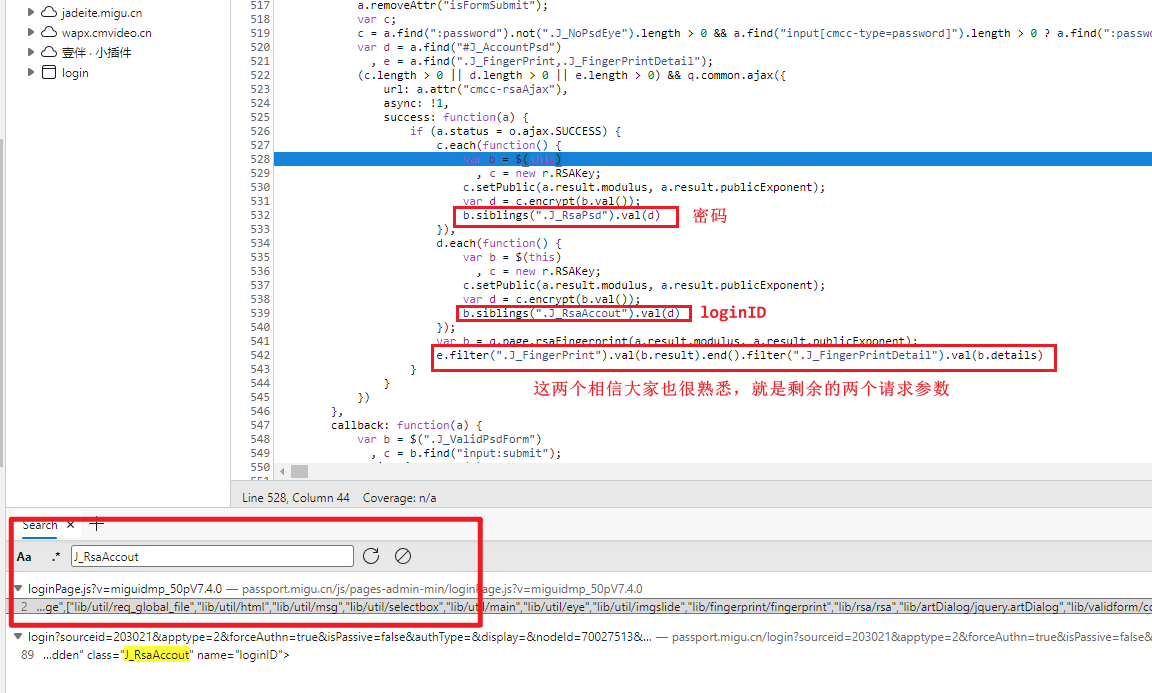

**ctrl + shift + f 搜索 loginID,下面这个图给大家展示关系 **

相信大家都能看懂吧,发送ajax请求,对绑定的数据进行加密

接下来给大家打断点展示一下

不能说是一摸一样,只能说是完全一致,哈哈

声明:本文内容由网友自发贡献,不代表【wpsshop博客】立场,版权归原作者所有,本站不承担相应法律责任。如您发现有侵权的内容,请联系我们。转载请注明出处:https://www.wpsshop.cn/w/Cpp五条/article/detail/141304

推荐阅读

相关标签

Copyright © 2003-2013 www.wpsshop.cn 版权所有,并保留所有权利。